A Microsoft diretrizes publicadas para resolver uma vulnerabilidade recém-identificada em CPUs Intel, conhecida como CVE-2022-0001, que pertence à injeção de histórico de ramificação (BHI), uma variante específica do modo intra Injeção de alvo de filial (BTI). Esta vulnerabilidade, divulgada em 9 de abril de 2024, permite que invasores manipulem o histórico da agência, levando potencialmente ao vazamento de informações confidenciais. A falha explora o mecanismo de previsão de ramificação dos processadores, afetando uma ampla gama de CPUs Intel a partir da 6ª geração (Skylake).

Compreendendo a vulnerabilidade

A vulnerabilidade de injeção de histórico de ramificação permite que invasores influenciem o preditor de ramificação indireta, fazendo com que ele selecione uma entrada específica para uma ramificação indireta. Essa manipulação pode levar à execução transitória de código não autorizado, explorando as previsões erradas do ramo. Apesar da presença de mitigações de hardware, como Enhanced Indirect Branch Restricted Speculation (EIBRS) para Intel e CSV2 para ARM, o Spectre v2, também conhecido como Spectre-BHB, BHI ou BTI, contorna essas proteções utilizando um buffer de histórico de ramificação (BHB).. Esse método de ataque é particularmente preocupante porque pode operar em diferentes contextos de segurança, incluindo transições de modo usuário para supervisor e transições de modo convidado para host de máquina virtual (VM).

Mitigação e impacto

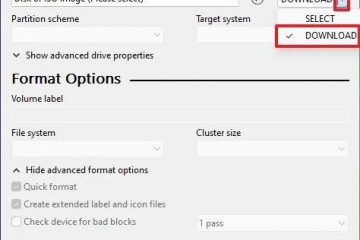

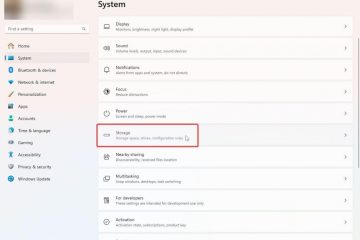

Para neutralizar essa vulnerabilidade, a Microsoft forneceu instruções detalhadas para usuários do Windows sobre como habilitar mitigações por meio de edições de registro. Embora essas medidas sejam cruciais para a proteção contra possíveis violações, elas trazem uma advertência quanto à possibilidade de impactos no desempenho. A Intel também tem atualizou seu comunicado para incluir novas técnicas de software desenvolvidas por pesquisadores da VU Amsterdam, destinadas a identificar e explorar dispositivos de divulgação por meio do BHI. Essas atualizações ressaltam os esforços contínuos da Microsoft e da Intel para abordar e mitigar os riscos de segurança representados pela vulnerabilidade de injeção de histórico de filiais.

Concluindo, a descoberta da vulnerabilidade BHI nas CPUs Intel exige ação imediata por parte dos usuários e administradores dos sistemas afetados. Seguindo as orientações fornecidas pela Microsoft e mantendo-se informados sobre futuras atualizações da Intel, as partes interessadas podem proteger seus sistemas contra esta forma sofisticada de ameaça cibernética.