A Microsoft publicou um artigo de suporte sobre o recentemente divulgado CVE-2022-40982 vulnerabilidade, comumente chamada de Downfall, que afeta dispositivos Windows.

A vulnerabilidade foi divulgada no início deste mês. Afeta várias versões de processadores Intel e todas as versões suportadas do Windows 10, Windows 11 e Windows Server versões 2019 e 2022.

A Microsoft fornece orientação sobre o problema de segurança no documento de suporte KB5029778. Lá, a empresa explica como os administradores de sistema podem instalar proteções contra possíveis explorações e como desativá-las.

A exploração bem-sucedida da vulnerabilidade poderia”ser usada para inferir dados de CPUs afetadas através dos limites de segurança, como usuários-kernel, processos, máquinas virtuais (VMs) e ambientes de execução confiáveis”.

Os administradores precisam instalar a atualização de microcódigo Intel Platform Update 23.3 para mitigar a vulnerabilidade. A atualização geralmente é fornecida pelo fabricante original do equipamento e a Microsoft recomenda entrar em contato com o fabricante para obter informações sobre como obter e instalar a atualização. Uma lista de empresas e links para sites de download de drivers e software estão disponíveis no site da Intel.

Os produtos mais recentes da Intel não são afetados pela vulnerabilidade, incluindo Alder Lake, Raptor Lake e Sapphire Rapids.

A mitigação é habilitada por padrão nos sistemas nos quais a atualização está instalada. Embora desabilitar a mitigação não seja recomendado na maioria dos casos, é uma possibilidade. A Microsoft explica que a mitigação pode ser desativada se a vulnerabilidade não fizer parte do modelo de ameaça. Mitigações anteriores podem impactar o desempenho do sistema. Embora seja muito cedo para dizer se a nova proteção também afetará o desempenho, é uma possibilidade.

A desativação só é uma opção se as seguintes atualizações do Windows tiverem sido instaladas:

Windows 10 e Windows 11: se as atualizações de 22 de agosto de 2023 ou atualizações mais recentes foram instaladas. Windows Server: se as atualizações de 12 de setembro de 2023 ou atualizações mais recentes tiverem sido instaladas.

Os administradores do Windows podem executar o seguinte comando em uma janela de prompt de comando elevada para desabilitar a mitigação em dispositivos cliente e servidor Windows:

reg add”HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager \Memory Management”/v FeatureSettingsOverride/t REG_DWORD/d 33554432/f

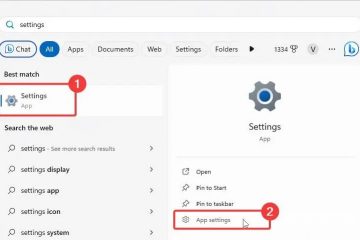

Os administradores que preferirem definir o sinalizador apropriado manualmente também podem fazê-lo.

Abra o Editor do Registro em a máquina Windows, por exemplo, abrindo Iniciar, digitando regedit e selecionando Editor do Registro. Confirme o prompt do UAC exibido. Vá para HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management. Se uma chave não existir, clique com o botão direito na chave anterior, selecione Novo > Chave e nomeie-a adequadamente para criar o caminho. Clique com o botão direito em Gerenciamento de memória e selecione Novo> Valor Dword (32 bits). Nomeie o Dword FeatureSettingsOverride. Clique duas vezes no Dword recém-criado e defina seu valor para 2.000.000 como Hex. Reinicie o sistema.

A mitigação é desativada e o sistema não está mais protegido contra ataques direcionados à vulnerabilidade. Essa desativação pode ser desfeita a qualquer momento excluindo o Dword do Registro.

Resumo

Nome do artigo

A Microsoft publica instruções de mitigação para a vulnerabilidade Downfall no Windows

Descrição

A Microsoft publicou um artigo de suporte sobre a vulnerabilidade CVE-2022-40982 recentemente divulgada, comumente chamada de Downfall, que afeta dispositivos Windows.

Autor

Martin Brinkmann

Editor

All Things Windows Technology News

Logotipo