Mạng Wi-Fi, theo thiết kế, dễ bị tổn thương do tín hiệu được phát không dây. Các thiết bị truyền luôn giao tiếp với các thiết bị nước ngoài, nhận các gói dữ liệu.

Ai đó có bộ kỹ năng phù hợp có thể dễ dàng chặn các gói này. Những dữ liệu như vậy từ mạng Wi-Fi có thể được giải mã và sử dụng để rình mò thông tin nhạy cảm hoặc dùng để giành quyền truy cập vào mạng.

Nếu bạn chỉ cố gắng bảo mật Wi-Fi tại nhà của mình khỏi hàng xóm , các bước cơ bản như sử dụng mật khẩu mạnh và mã hóa là đủ. Tuy nhiên, nếu muốn đảm bảo Wi-Fi của mình an toàn ngay cả trước tin tặc, thì bạn cần phải bảo vệ tất cả các cơ sở.

Cách bảo mật mạng Wi-Fi tại nhà

Chúng tôi khuyên bạn nên làm theo nội dung của bài viết , vì các bản sửa lỗi đã được sắp xếp theo thứ tự dễ dàng và quan trọng.

Bước 1: Các bước bảo mật cơ bản

Bước đầu tiên là tuân theo các phương pháp cơ bản như đặt mật khẩu mạnh hơn và sử dụng mã hóa an toàn.

Bộ định tuyến bảo mật vật lý

Chúng ta sẽ bắt đầu với một bước bảo mật cực kỳ quan trọng. Nếu bộ định tuyến của bạn có thể truy cập dễ dàng, thì ngay cả những người mà bạn chưa chia sẻ mật khẩu cũng có thể truy cập Wi-Fi.

Ví dụ: họ có thể sử dụng kết nối Ethernet hoặc các tính năng như WPS để kết nối với Wi-Fi-Fi. Ngoài ra, sau đó, họ có thể sử dụng thông tin đăng nhập từ bảng điều khiển phía sau của bộ định tuyến để cuối cùng giải mã mật khẩu Wi-Fi. Hoặc thậm chí họ có thể đặt lại bộ định tuyến và giành quyền truy cập theo cách đó.

Mọi người cõng Wi-Fi mà chủ sở hữu không hề hay biết hoặc không đồng ý là chuyện phổ biến nhưng thường không phải là vấn đề lớn. Tuy nhiên, nếu ai đó có mục đích xấu giành được quyền truy cập vào mạng của bạn, họ có thể mô hình hóa hành vi của bộ định tuyến vì lợi ích của họ. Điều này có thể bao gồm từ việc cõng đơn giản đến các mối đe dọa nghiêm trọng như tấn công Man in the Middle (MiTM).

Thay đổi mật khẩu bộ định tuyến

Rất nhiều người dùng không bận tâm đến việc thay đổi thông tin đăng nhập của bộ định tuyến vì họ nghĩ rằng một mật khẩu Wi-Fi mạnh là đủ. Nhưng sẽ chẳng ích gì nếu ai đó có thể chỉ cần sử dụng thông tin đăng nhập mặc định của bộ định tuyến để đăng nhập và thay đổi cài đặt.

Kiểm tra mặt sau của bộ định tuyến để biết các giá trị truy cập mặc định (IP của bộ định tuyến và thông tin đăng nhập).

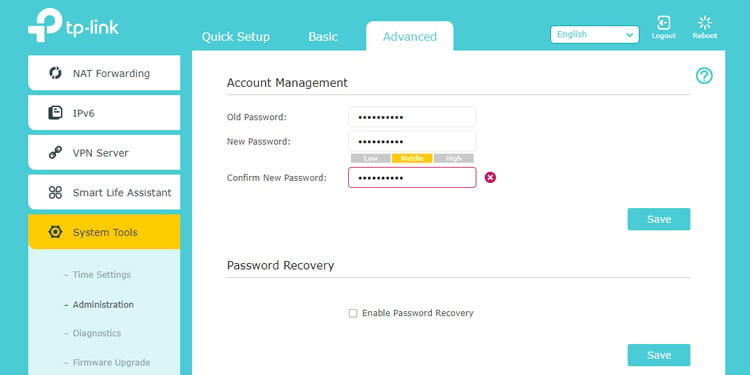

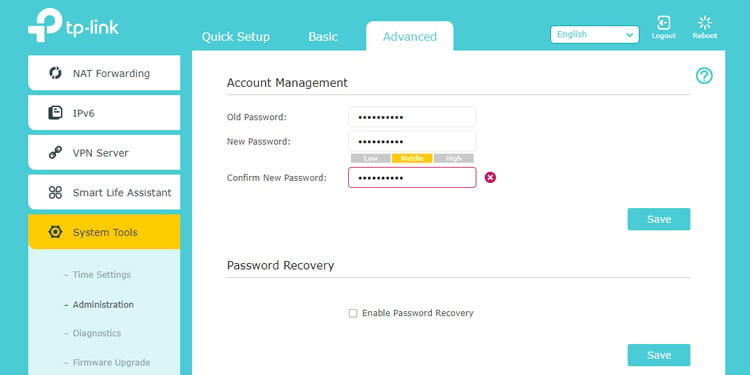

Khởi chạy bất kỳ trình duyệt web nào và nhập IP của bộ định tuyến vào thanh URL. Nhập chi tiết đăng nhập để truy cập bảng điều khiển bộ định tuyến. Chuyển đến tab Hệ thống, Nâng cao, Quản trị hoặc tab tương tự.

Khởi chạy bất kỳ trình duyệt web nào và nhập IP của bộ định tuyến vào thanh URL. Nhập chi tiết đăng nhập để truy cập bảng điều khiển bộ định tuyến. Chuyển đến tab Hệ thống, Nâng cao, Quản trị hoặc tab tương tự.

Đặt mật khẩu mạnh cho bộ định tuyến tại đây và lưu các thay đổi.

Đặt mật khẩu mạnh cho bộ định tuyến tại đây và lưu các thay đổi.

Một số bộ định tuyến có thể được cấu hình để chỉ cho phép truy cập bảng điều khiển quản lý từ các kết nối mạng LAN có dây. Nếu bộ định tuyến của bạn hỗ trợ một tính năng như thế này, thì việc bật tính năng này có thể giảm thiểu hơn nữa khả năng truy cập không dây trái phép.

Sử dụng Cụm mật khẩu Wi-Fi mạnh

Điều quan trọng là phải sử dụng một mật khẩu Wi-Fi dài và phức tạp.-Cụm mật khẩu Fi với mã hóa AES. Hầu hết mọi người có thể dễ dàng đoán ra các mật mã cơ bản như mật khẩu, bộ định tuyến hoặc tên Wi-Fi hoặc số điện thoại của bạn. Nếu tin tặc đang cố giành quyền truy cập vào Wi-Fi của bạn, họ có thể sử dụng các công cụ kiểm tra thâm nhập để kiểm tra xem các mật khẩu hoặc chuỗi ký tự/số phổ biến có hoạt động hay không.

Cụm mật khẩu của bạn phải chứa nhiều từ với sự kết hợp giữa chữ hoa, chữ thường, số và ký hiệu. Cụm mật khẩu như #Ch@nged1nJ@nu@ry# dễ nhớ và rất khó bẻ khóa, trong khi các mật khẩu phổ biến như qwerty hoặc 0123456789 sẽ bị bẻ khóa nhanh chóng. p>

Với tất cả những điều này, đây là cách bạn có thể thay đổi cụm mật khẩu Wi-Fi của mình:

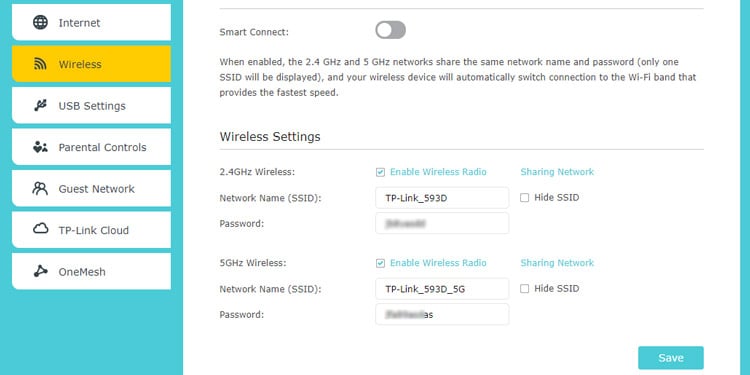

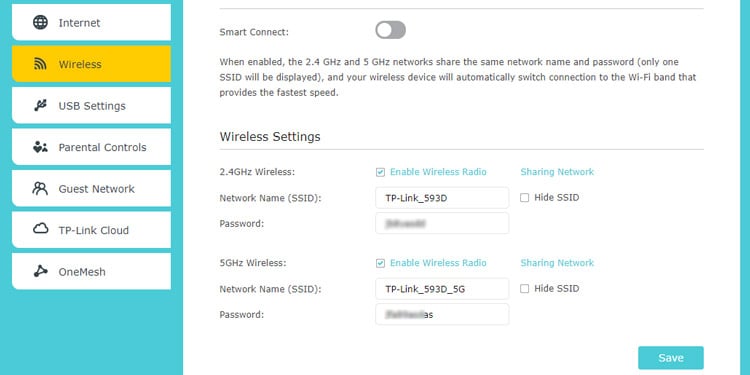

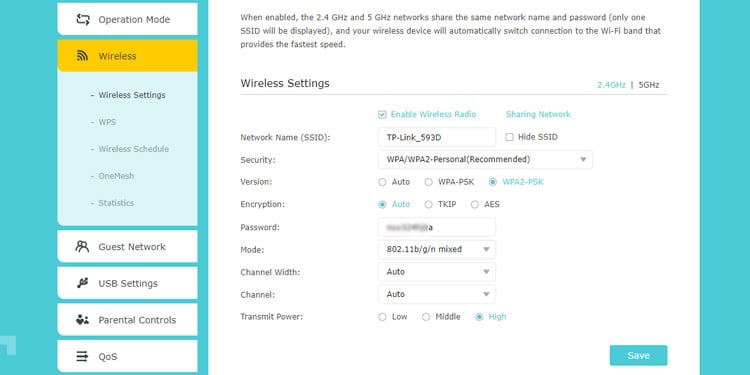

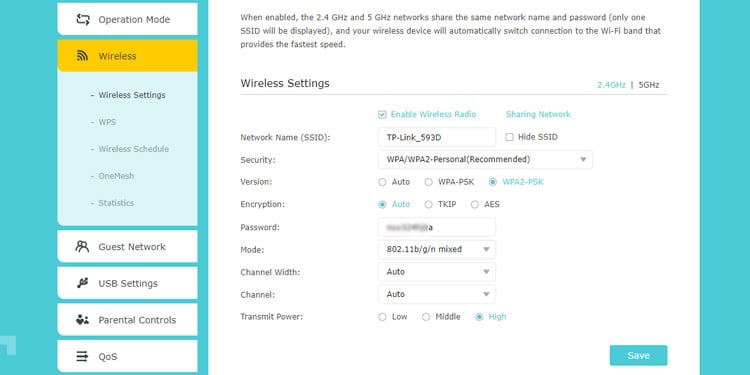

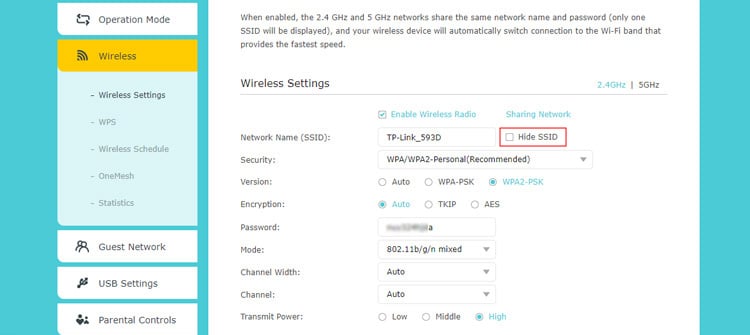

Đăng nhập vào bảng điều khiển bộ định tuyến. Trong một số trường hợp, bạn có thể cần phải chuyển sang Chế độ nâng cao. Chuyển đến WLAN, Bảo mật không dây, Cài đặt không dây, Nâng cao không dây hoặc tab tương tự.

Đặt cụm mật khẩu tại đây và lưu các thay đổi. Lặp lại tương tự cho các băng tần bổ sung nếu bạn đang sử dụng bộ định tuyến nhiều băng tần.

Đặt cụm mật khẩu tại đây và lưu các thay đổi. Lặp lại tương tự cho các băng tần bổ sung nếu bạn đang sử dụng bộ định tuyến nhiều băng tần.

Thiết lập mã hóa Wi-Fi

Mật khẩu mạnh chỉ là một phần của câu đố; sử dụng một tiêu chuẩn mã hóa an toàn cũng quan trọng không kém. Các giao thức mã hóa và bảo mật cũ hơn như WEP, WPA hoặc TKIP có thể dễ dàng bị khai thác bằng công nghệ hiện tại và do đó, không còn được coi là an toàn để sử dụng.

Ở mức tối thiểu, bạn nên định cấu hình bộ định tuyến của mình để sử dụng WPA2-PSK (cá nhân) với mã hóa AES. Đặt các khả năng lý thuyết sang một bên, điều này sẽ giúp Wi-Fi tại nhà của bạn thực tế không thể bị bẻ khóa.

Tất nhiên, nếu thiết bị của bạn tương thích hoặc nếu bạn có các kỹ năng và tài nguyên cần thiết, các chế độ bảo mật như WPA3 hoặc WPA2-Enterprise thậm chí còn an toàn hơn. Nhưng đối với hầu hết các mạng gia đình, WPA2-PSK là đủ.

Như đã nói, đây là cách bạn có thể định cấu hình các chế độ bảo mật và mã hóa trên bộ định tuyến của mình:

Truy cập bảng điều khiển của bộ định tuyến và bật Chế độ nâng cao. Chuyển sang tab WLAN, Bảo mật không dây hoặc tab tương tự như đã thực hiện trước đó. Đặt chế độ bảo mật thành WPA2-PSK, WPA2-Enterprise hoặc WPA3, nếu phù hợp. Đối với WPA2-Enterprise, bạn cũng cần nhập thông tin đăng nhập của máy chủ xác thực RADIUS.

Đặt chế độ mã hóa thành AES và lưu các thay đổi.

Đặt chế độ mã hóa thành AES và lưu các thay đổi.

Bước 2: Vô hiệu hóa các lỗ hổng phổ biến

Phần trước đề cập đến những việc cần làm quan trọng nhất để bảo mật Wi-Fi của bạn. Phần này sẽ tập trung vào những điều bạn không nên làm.

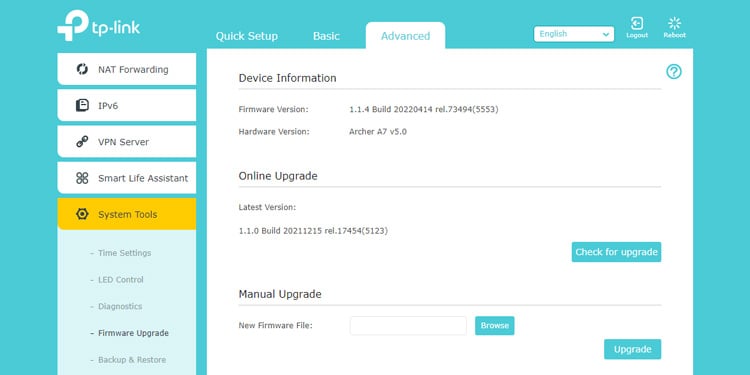

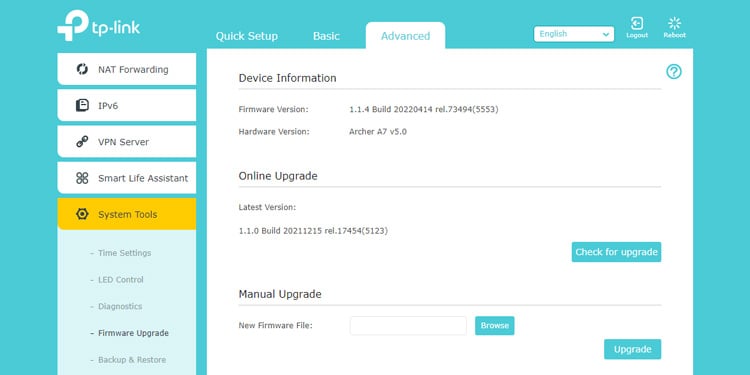

Cập nhật chương trình cơ sở

Trước khi tiếp tục, chúng tôi khuyên bạn nên kiểm tra xem có bản cập nhật chương trình cơ sở nào cho bộ định tuyến. Hầu hết các bộ định tuyến nhận được bản cập nhật chương trình cơ sở cứ sau 1-2 năm. Điều quan trọng là phải cài đặt các bản cập nhật này vì chúng thường chứa các bản vá cho các lỗ hổng được phát hiện gần đây.

Miễn là bạn đang sử dụng chương trình cơ sở mới nhất do nhà sản xuất cung cấp thì bạn đã sẵn sàng. Nhưng nếu bạn muốn đi xa hơn, bạn có thể flash chương trình cơ sở tùy chỉnh như DD-WRT, Tomato, OpenWRT, v.v., những chương trình này có xu hướng an toàn hơn chương trình cơ sở tiêu chuẩn. Ngoài việc loại bỏ các lỗ hổng bảo mật khác nhau, chúng còn cung cấp cho bạn nhiều quyền kiểm soát hơn đối với mạng của mình.

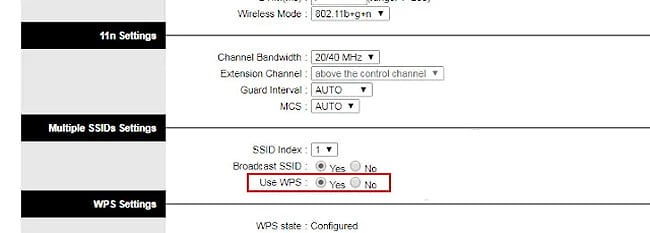

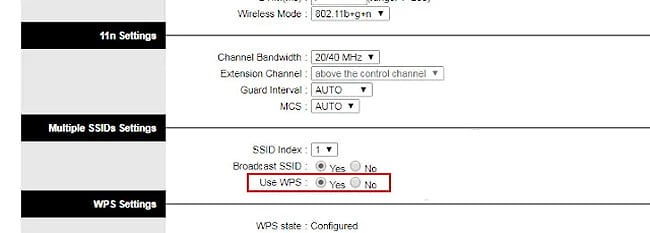

Tắt mã pin WPS

Tính năng Thiết lập Wi-Fi được bảo vệ (WPS) cho phép bạn kết nối thiết bị vào Wi-Fi mà không cần nhập mật khẩu. Thay vào đó, bạn có thể nhấn nút WPS trên bộ định tuyến và một nút ảo hoặc vật lý tương tự trên thiết bị của mình để kết nối chúng với Wi-Fi.

Phương pháp thứ hai là nhập Mã pin WPS gồm 8 chữ số được in ở mặt sau của bộ định tuyến khi cố gắng kết nối. Trong cả hai trường hợp, nếu ai đó có quyền truy cập vật lý vào bộ định tuyến, họ có thể dễ dàng truy cập Wi-Fi ngay cả khi không có mật khẩu.

Đặt bộ định tuyến ở một vị trí an toàn về mặt vật lý có thể giúp giải quyết vấn đề này. Nhưng trong hầu hết các trường hợp, tốt hơn hết là tắt hoàn toàn WPS.

Đăng nhập vào bảng điều khiển bộ định tuyến và chuyển đến tab Wi-Fi, WLAN, Không dây hoặc tab tương tự. Chuyển đến phần WPS và chọn Tắt.

Lưu thay đổi khi bạn hoàn tất.

Lưu thay đổi khi bạn hoàn tất.

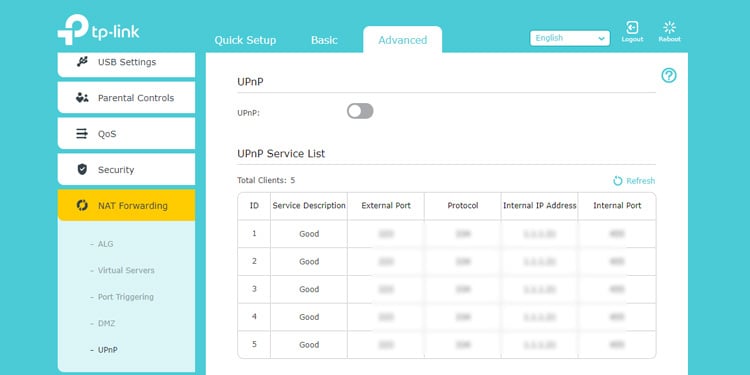

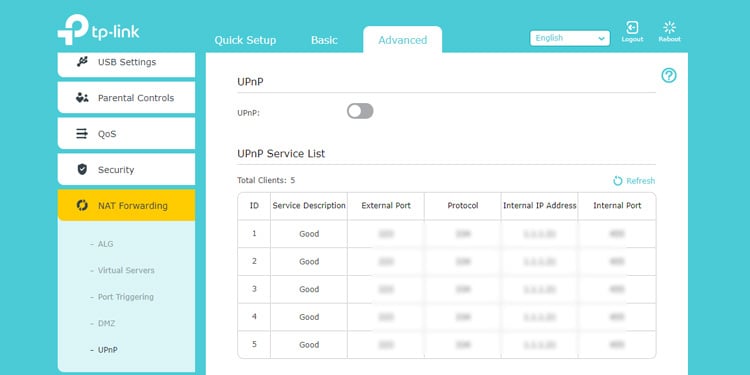

Tắt UPnP

Universal Plug and Play (UPnP) nhằm mục đích giúp dễ dàng phát hiện thiết bị và hỗ trợ kết nối qua mạng. Về cơ bản, nó đơn giản hóa quy trình cấu hình ban đầu để bạn có thể kết nối thiết bị với mạng và không cần thực hiện thêm bước nào. Tuy nhiên, sự tiện lợi này cũng phải trả giá.

Vì UPnP không triển khai bất kỳ xác thực nào theo mặc định nên các bộ định tuyến hỗ trợ UPnP sẽ tự động mở các cổng được yêu cầu. Trong một mạng cục bộ, đây sẽ không phải là vấn đề lớn. Nhưng một lỗ hổng trong thiết bị UPnP IGD cho phép yêu cầu UPnP từ internet. Người dùng trái phép có thể có quyền truy cập vào các thiết bị đó bằng cách khai thác lỗ hổng này.

Trong môi trường gia đình, người dùng thường sử dụng UPnP để cài đặt các thiết bị như máy in hoặc cho những thứ như bảng điều khiển trò chơi. Trừ khi bạn thực sự cần nó, tốt nhất là tắt tính năng này.

Truy cập bảng điều khiển bộ định tuyến và chuyển sang chế độ Nâng cao. Chuyển đến tab Chuyển tiếp NAT hoặc tab tương tự.

Trong phần UPnP, tắt UPnP và lưu các thay đổi.

Trong phần UPnP, tắt UPnP và lưu các thay đổi.

Tắt tính năng Quản lý từ xa

Các bộ định tuyến thường sẽ được bật tính năng Quản lý từ xa theo mặc định để các ISP và kỹ thuật viên có thể truy cập và bảo dưỡng bộ định tuyến từ xa theo yêu cầu. Tính năng này có thể rất hữu ích, nhưng để nó tiếp xúc vĩnh viễn với internet không phải là ý tưởng hay nhất. Thay vào đó, chúng tôi khuyên bạn nên tắt nó và chỉ bật nó lên khi được yêu cầu.

Đăng nhập vào bảng điều khiển bộ định tuyến và chuyển sang Chế độ nâng cao. Chuyển đến tab Công cụ hệ thống, Quản trị hoặc tab tương tự.

Tắt tùy chọn Quản lý từ xa và lưu các thay đổi.

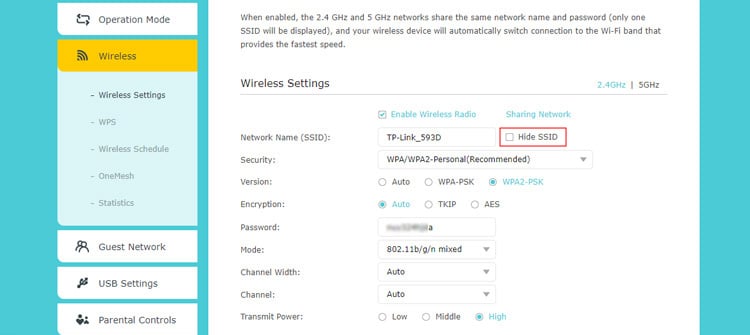

Phát sóng SSID

Một lời khuyên rất phổ biến khi nói đến việc bảo mật Wi-Fi là tắt tính năng phát sóng SSID. Và nó thậm chí có thể có ý nghĩa đối với một số người; mọi người không thể truy cập những gì họ không thể nhìn thấy, phải không? Đừng bận tâm đến điều này.

Ẩn SSID là bảo mật do tối nghĩa – về cơ bản, nó vô dụng và chỉ mang lại cho người dùng cảm giác an toàn sai lầm. Bất kỳ ai có kiến thức cơ bản về các công cụ phát hiện mạng đều có thể sử dụng các công cụ nói trên để tìm SSID.

Tệ hơn nữa, các thiết bị khách đã kết nối với Wi-Fi này trước đây sẽ liên tục phát tín hiệu để kiểm tra xem mạng có khả dụng hay không. Tất cả những điều này chỉ làm hao pin thiết bị của bạn nhanh hơn.

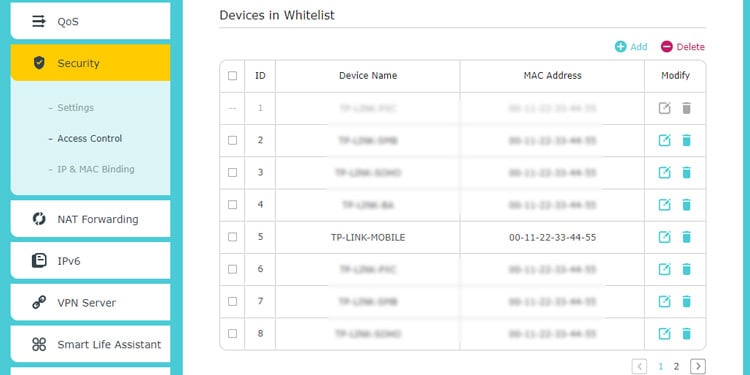

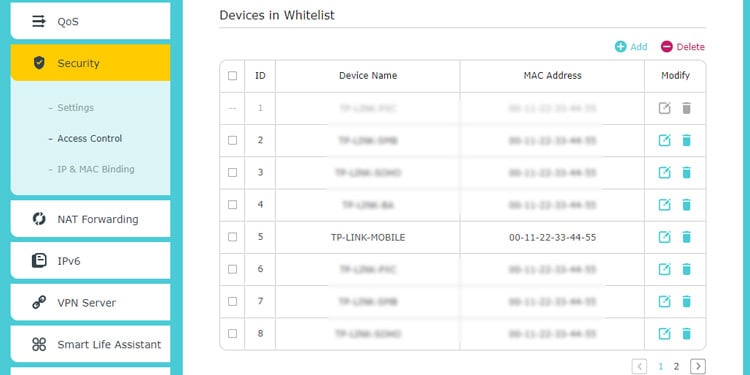

Lọc địa chỉ MAC

Một biện pháp bảo mật thường được đề xuất khác là lọc địa chỉ MAC. Bộ điều khiển giao diện mạng (NIC), tức là card mạng trên thiết bị của bạn, có một địa chỉ phần cứng duy nhất được gọi là Địa chỉ MAC.

Ý tưởng là sử dụng số nhận dạng duy nhất này để chỉ cho phép các thiết bị được chọn truy cập mạng. Hoặc để chặn một số thiết bị truy cập mạng.

Nếu bạn muốn sử dụng các tính năng như Kiểm soát truy cập và Kiểm soát của phụ huynh, có thể đặt giới hạn thời gian cho khoảng thời gian thiết bị của con bạn có thể kết nối với Wi-Fi mỗi ngày, điều này có thể hữu ích.

Nhưng khi cố gắng bảo mật Wi-Fi của bạn khỏi các mối đe dọa thực tế, tính năng này có thể đánh lừa (theo cách xấu). Các công cụ kiểm tra bút như Kismet, Fluxion, Ethereal, v.v., cho phép người dùng kiểm tra Địa chỉ MAC nào có quyền truy cập mạng từ bên ngoài mạng. Trên hầu hết các nền tảng, việc giả mạo Địa chỉ MAC của thiết bị thành một địa chỉ hợp lệ rất đơn giản, điều này khiến cho Lọc MAC trở nên vô nghĩa.

Bước 3: Kích hoạt Cơ chế Bảo mật

Phần này đề cập đến một số tùy chọn nhưng đáng giá các phương pháp bạn có thể làm theo để tăng cường hơn nữa Wi-Fi của mình.

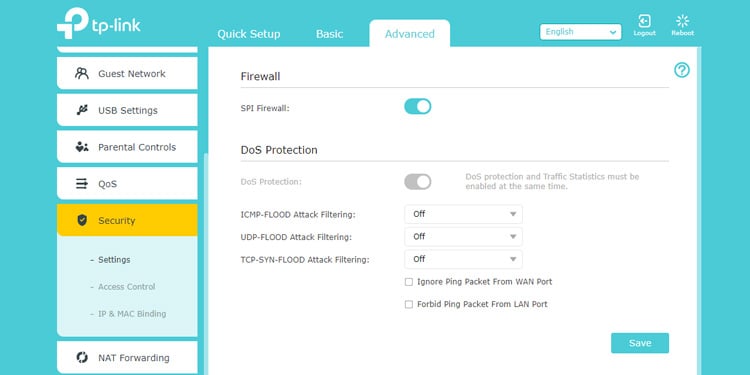

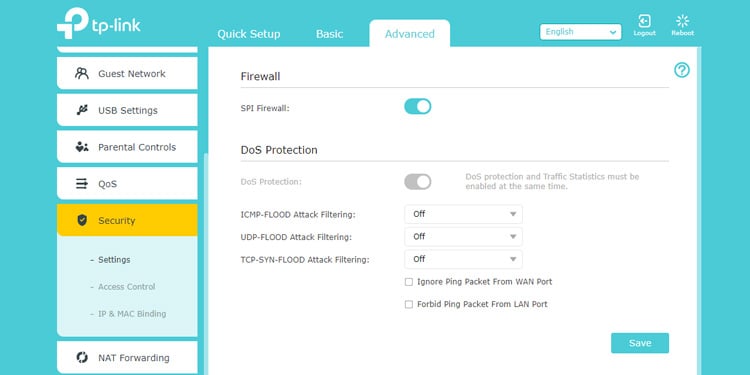

Bật Tường lửa và Bảo vệ DOS

Một số cơ chế bảo mật tích hợp trong bộ định tuyến của bạn, chẳng hạn như tường lửa, sẽ hoạt động theo mặc định. Những cái khác, như Bảo vệ DOS, có thể cần được bật thủ công. Bạn nên kiểm tra và đảm bảo tất cả các tính năng bảo mật đó đang hoạt động theo các bước sau:

Truy cập bảng điều khiển của bộ định tuyến và chuyển sang chế độ Nâng cao. Chuyển đến tab Bảo mật hoặc tab tương tự. Đảm bảo bật các tính năng bảo mật như tường lửa bộ định tuyến, Bảo vệ DOS, v.v. tại đây và lưu mọi thay đổi đã thực hiện.

Một số bộ định tuyến thậm chí có thể cho phép đặt các mức bảo vệ tường lửa khác nhau. Các mức được xác định khác nhau tùy theo nhà sản xuất, vì vậy bạn có thể nhấn nút Thông tin/Trợ giúp và sử dụng mức bảo vệ thích hợp cho trường hợp cụ thể của mình.

Một số bộ định tuyến thậm chí có thể cho phép đặt các mức bảo vệ tường lửa khác nhau. Các mức được xác định khác nhau tùy theo nhà sản xuất, vì vậy bạn có thể nhấn nút Thông tin/Trợ giúp và sử dụng mức bảo vệ thích hợp cho trường hợp cụ thể của mình.

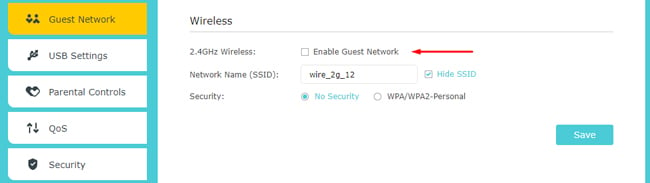

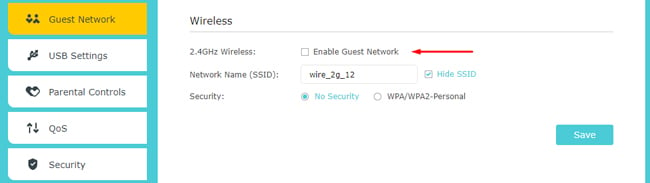

Thiết lập mạng khách

Hầu hết các bộ định tuyến hiện đại đều hỗ trợ tính năng mạng khách, tính năng này cho phép bạn thiết lập một mạng riêng bằng cách sử dụng cùng một bộ định tuyến. Bất cứ khi nào cần chia sẻ Wi-Fi với những người bên ngoài gia đình mình, bạn có thể cấp cho họ quyền truy cập vào mạng phụ này.

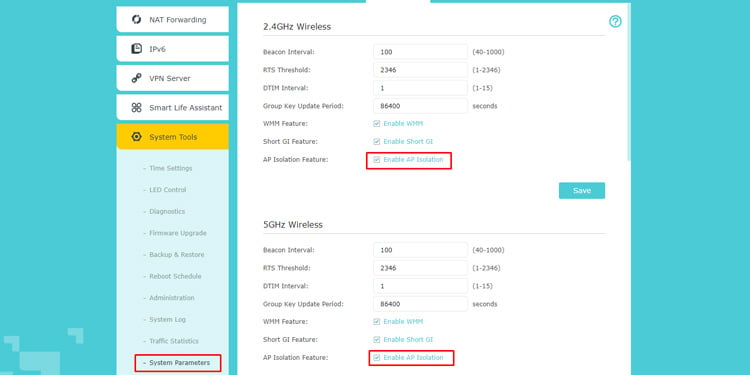

Đối với người mới bắt đầu, điều này có nghĩa là bạn sẽ không phải chia sẻ mạng Wi-Fi chính mật khẩu mở khóa. Bạn cũng có thể kiểm soát mức độ truy cập của các thiết bị trên mạng đó bằng các tính năng như Cách ly AP. Và khi bạn không cần mạng khách, bạn chỉ cần tắt nó đi.

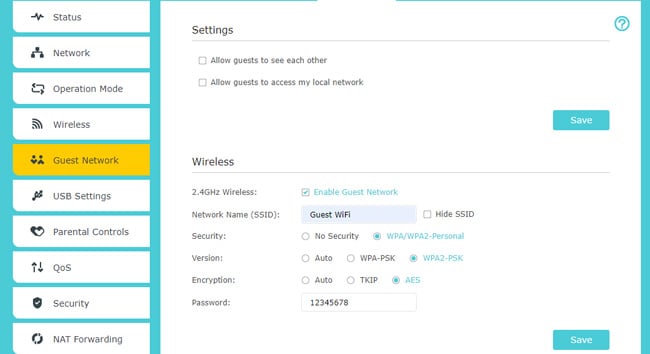

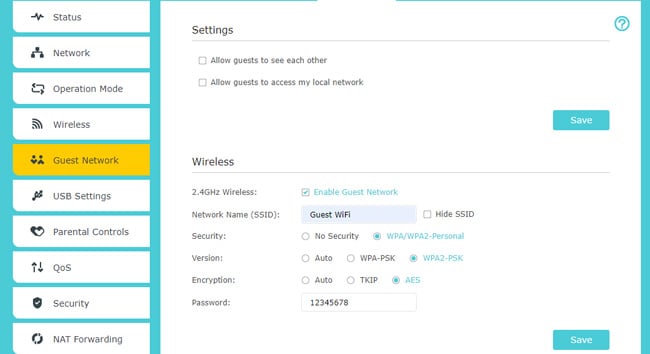

Để bắt đầu, hãy đăng nhập vào bảng điều khiển bộ định tuyến và kiểm tra Wi-Fi, Wireless, Nâng cao hoặc các tab tương tự. Chuyển đến phần Mạng khách và bật.

Định cấu hình tùy chọn bảo mật và SSID của mạng khách rồi lưu các thay đổi.

Định cấu hình tùy chọn bảo mật và SSID của mạng khách rồi lưu các thay đổi.

Tinh chỉnh mức truy cập mạng và khám phá mạng có thể thực hiện được hoặc không, tùy thuộc vào bộ định tuyến. Nếu bạn định cấu hình các cài đặt này, đừng quên lưu các thay đổi sau đó.

Tinh chỉnh mức truy cập mạng và khám phá mạng có thể thực hiện được hoặc không, tùy thuộc vào bộ định tuyến. Nếu bạn định cấu hình các cài đặt này, đừng quên lưu các thay đổi sau đó.

Giám sát lưu lượng mạng

Giám sát lưu lượng mạng của bạn nói chung là một phương pháp hay, nhưng nó có thể đặc biệt hữu ích nếu bạn nghi ngờ bất kỳ người dùng trái phép nào đang lợi dụng Wi-Fi của bạn. Nó cũng có thể được yêu cầu đối với một số cơ chế bảo mật đã đề cập trước đó, như Bảo vệ DOS. Trong mọi trường hợp, đây là những gì chúng tôi đề xuất:

Nói chung, bạn sẽ hạ cánh tại Trang chủ, Trạng thái, Bản đồ mạng hoặc tab tương tự sau khi đăng nhập vào bảng điều khiển bộ định tuyến. Kiểm tra danh sách các thiết bị được kết nối tại đây. Bạn cũng có thể cần kiểm tra danh sách Máy khách DHCP để biết điều này.

Lưu ý Tên khách hàng, Địa chỉ MAC và IP được chỉ định. Nếu bạn tìm thấy bất kỳ ứng dụng khách đáng ngờ nào được liệt kê ở đây, hãy chuyển đến phần cài đặt Wi-Fi trên thiết bị của bạn và so sánh các giá trị được ghi chú. Sau khi kiểm tra tất cả các thiết bị của bạn, nếu tìm thấy bất kỳ thiết bị trái phép nào, bạn có thể xóa chúng khỏi Wi-Fi.

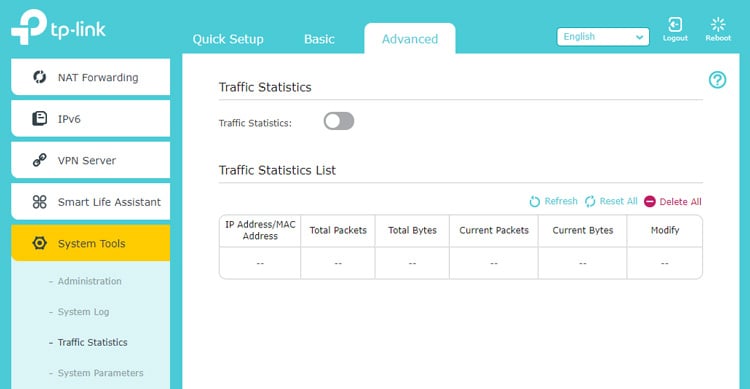

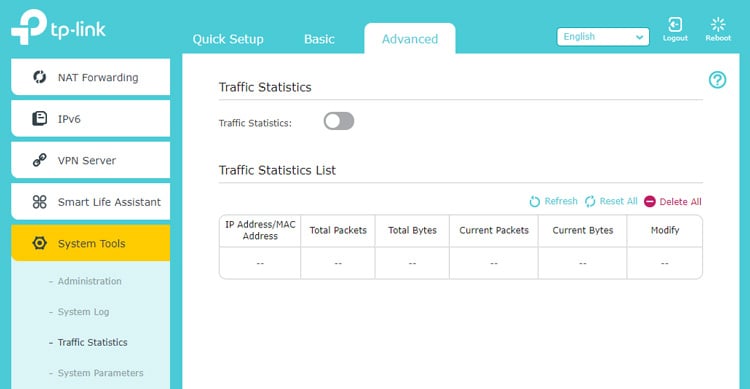

Các bước cơ bản này để kiểm tra người dùng trái phép là đủ trong hầu hết các trường hợp. Tuy nhiên, nếu bạn cũng muốn theo dõi lưu lượng mạng và có thể đặt giới hạn âm lượng, thì đây là điều bạn nên làm:

Chuyển sang chế độ Nâng cao và chuyển đến Quản trị, Cài đặt nâng cao hoặc các tab tương tự. Chuyển đến phần Đồng hồ đo lưu lượng truy cập hoặc phần tương tự và bật tính năng Giám sát.

Các tùy chọn cấu hình cho đồng hồ đo lưu lượng này khác nhau tùy theo bộ định tuyến. Vì vậy, hãy nhấn nút Thông tin ở cuối hoặc bên cạnh trang để nhận giải thích chi tiết về từng tùy chọn. Sau đó, chỉ cần theo dõi lưu lượng hoặc đặt giới hạn âm lượng/thời gian theo sở thích của bạn.

Các tùy chọn cấu hình cho đồng hồ đo lưu lượng này khác nhau tùy theo bộ định tuyến. Vì vậy, hãy nhấn nút Thông tin ở cuối hoặc bên cạnh trang để nhận giải thích chi tiết về từng tùy chọn. Sau đó, chỉ cần theo dõi lưu lượng hoặc đặt giới hạn âm lượng/thời gian theo sở thích của bạn.

Giờ đây, tính năng giám sát lưu lượng có thể được hỗ trợ hoặc không tùy thuộc vào bộ định tuyến. Thay vào đó, bạn cũng có thể sử dụng các chương trình như Wireshark hoặc Trình giám sát tài nguyên của Windows để giám sát mạng của mình.

Cách ly AP

AP Isolation về cơ bản thiết lập một bộ lọc cho phép các thiết bị không dây chỉ giao tiếp với bộ định tuyến. Điều này sẽ cô lập các thiết bị và ngăn giao tiếp giữa máy khách với máy khách, bổ sung thêm một lớp bảo mật.

Tính năng này chủ yếu được sử dụng tại các điểm phát sóng Wi-Fi công cộng, nơi có nhiều người dùng kết nối và một số người có thể có ác ý. Thiết lập mạng Wi-Fi dành cho khách nói chung là một giải pháp thay thế tốt hơn để sử dụng tại nhà.

Điều này hạn chế mọi thiết bị không mong muốn vào mạng phụ và bạn vẫn có thể truy cập các ứng dụng khách cần thiết (ví dụ: NAS). Tuy nhiên, nếu bộ định tuyến của bạn không hỗ trợ mạng khách hoặc đơn giản là bạn thích Cách ly AP, thì đó chắc chắn là một lựa chọn khả thi.

Bước 4: Nguyên tắc bảo mật nâng cao

Tại thời điểm này, Wi-Fi tại nhà của bạn an toàn hơn. Nhưng có một số phương pháp nâng cao mà bạn có thể xem xét để cải thiện thêm một bước bảo mật Wi-Fi của mình. Xin lưu ý rằng một số phương pháp trong số này là quá mức cần thiết đối với Wi-Fi thông thường tại nhà và không đáng để gây rắc rối.

Ngắt kết nối bộ định tuyến khi không sử dụng

Tắt bộ định tuyến khi bạn không tắt t cần nó có nhiều ưu và nhược điểm. Ưu điểm chính rõ ràng là bảo mật được cải thiện. Nếu bộ định tuyến của bạn không phát Wi-Fi, tin tặc sẽ không có bất kỳ gói nào để bắt đầu thử tấn công vũ phu ngoại tuyến hoặc các cuộc tấn công tương tự.

Vấn đề với điều này là các thiết bị IoT rất phổ biến những ngày này. Bạn có thể có những thứ như camera an ninh hoặc cửa nhà để xe được kết nối với Wi-Fi. Việc tắt Wi-Fi sẽ ngăn bạn quản lý từ xa các thiết bị đó.

Cuối cùng, bạn sẽ cần cân nhắc các lợi ích về sự tiện lợi và bảo mật để quyết định xem phương pháp này có phù hợp với bạn hay không.

Điều chỉnh phạm vi tín hiệu

Giống như điểm trước, việc điều chỉnh phạm vi tín hiệu Wi-Fi của bạn cũng có nhiều ưu và nhược điểm khác nhau. Ý tưởng là bằng cách giới hạn phạm vi phát sóng chỉ trong nhà hoặc khu tập thể của bạn, bất kỳ ai ở ngoài phạm vi đó sẽ không nhìn thấy Wi-Fi. Và điều này đúng một phần.

Wi-Fi 5 GHz có khả năng thâm nhập thấp hơn và do đó phạm vi hoạt động thấp hơn so với 2,4 GHz. Chỉ sử dụng Wi-Fi 5 GHz, điều chỉnh Tốc độ TX của bộ định tuyến hoặc loại bỏ ăng-ten có thể tháo rời đều có thể là những cách dễ dàng để giảm phạm vi của Wi-Fi.

Chúng tôi đã gặp trường hợp mọi người cấp quyền truy cập Wi-Fi cho hàng xóm nhưng không muốn họ luôn sử dụng Wi-Fi. Chắc chắn nó rất cụ thể, nhưng điều này có thể hữu ích trong những trường hợp như vậy. Cuối cùng, nó không thực tế hoặc hiệu quả về mặt bảo mật.

Tinh chỉnh phạm vi Wi-Fi chính xác là một quá trình khá khó khăn. Bạn có thể giảm cường độ truyền của bộ định tuyến xuống chỉ trong nhà và sau đó bạn nhận ra tín hiệu không đến được phòng ngủ của mình vì có quá nhiều vật cản trên đường dẫn tín hiệu.

Ngay cả khi bạn tinh chỉnh phạm vi một cách hoàn hảo, nó vẫn vô dụng đối với tin tặc chuyên dụng. Ví dụ, wardrivers thường sử dụng ăng-ten có độ khuếch đại cao, cho phép họ nghe thấy tín hiệu không dây từ xa. Để kiểm soát phạm vi tín hiệu một cách hiệu quả, bạn cần có một ngôi nhà được che chắn.

Nói chung, điều này sẽ làm giảm khả năng sử dụng mạng của bạn mà không mang lại nhiều lợi ích về bảo mật. Trên thực tế, nó thậm chí có thể khiến bạn dễ bị Evil Twin tấn công thông qua các công cụ như Karma. Nhưng nó vẫn có một số trường hợp sử dụng thích hợp.

Cập nhật mạng

Một lỗi phổ biến khi bảo mật mạng Wi-Fi gia đình là chỉ vá các lỗ hổng ở đầu cuối của bộ định tuyến. Các thiết bị khách của bạn cũng phải được bảo mật đúng cách vì bạn không muốn đó là liên kết yếu sau tất cả công việc này.

Điều này có nghĩa là điều quan trọng là sử dụng các công cụ tường lửa và chống vi-rút đáng tin cậy phù hợp với nền tảng của thiết bị. Luôn cập nhật hệ thống và chương trình cơ sở cũng rất quan trọng, đặc biệt trong trường hợp thiết bị IoT có xu hướng dễ bị tấn công hơn so với PC và điện thoại thông minh.

Tách riêng thiết bị IoT

Chuyển sang điểm trước , các thiết bị IoT có xu hướng được định cấu hình với ít hoặc không có cơ chế xác thực hoặc bảo mật. Trên thực tế, chúng thường được thiết lập với thông tin đăng nhập yếu (ví dụ: quản trị viên-quản trị viên, mật khẩu quản trị viên) và hỗ trợ các giao thức không an toàn và lỗi thời như HTTP.

Vì vậy, lý tưởng nhất là bạn nên tránh xa các thiết bị IoT của mình từ Wi-Fi chính của bạn. Thay vào đó, bạn có thể thiết lập một mạng có dây riêng với bộ định tuyến phụ hoặc tạo một VLAN riêng và sử dụng riêng cho các thiết bị IoT.

Ngoài ra, bạn nên thực hiện thêm các bước như thiết lập xác thực hai yếu tố (2FA ) và thích kết nối có dây hơn là không dây cho các thiết bị như vậy.

Các phương pháp bảo mật khác

Ok, chúng ta đang tiến vào lãnh thổ hoang tưởng. Đối với hầu hết người dùng gia đình, đây là những việc quá mức cần thiết và không đáng để bỏ thời gian hay công sức. Tuy nhiên, nếu bạn vẫn muốn tăng cường tối đa khả năng bảo mật cho Wi-Fi của mình, thì đây là một số điều bổ sung đáng xem xét:

Chúng tôi sẽ bắt đầu với một giải pháp khá đơn giản. Hãy gắn bó với các thương hiệu và thiết bị đáng tin cậy và đã được thử nghiệm qua thời gian khi nói đến phần cứng mạng. Sử dụng hệ điều hành tường lửa như PFsense hoặc SophosXG. Bạn có thể cài đặt chúng trên máy vật lý hoặc máy ảo tùy thích. Nếu bộ định tuyến của bạn cho phép bạn đặt lại tường lửa, bạn có thể định cấu hình các quy tắc tường lửa từ đầu. Lúc đầu, sẽ rất rắc rối khi mở cổng theo cách thủ công, nhưng cuối cùng, điều này sẽ cho phép mức độ kiểm soát cao nhất. Bạn có thể thiết lập các máy chủ xác thực như RADIUS và Kerberos để đảm bảo rằng chỉ những người dùng được ủy quyền mới có thể truy cập mạng và tài nguyên của mạng. Chúng tôi cũng đã thấy một số trường hợp người dùng lo ngại rằng quản trị viên (gia đình hoặc chủ nhà) đang rình mò lịch sử truy cập internet của họ. Nếu bạn cũng lo lắng về quyền riêng tư của mình, bạn có thể sử dụng VPN, Trình duyệt TOR hoặc thậm chí có thể thiết lập một điểm truy cập TOR. VPN và TOR cũng nên được sử dụng bất cứ khi nào bạn kết nối với Wi-Fi công cộng. Chúng ta sẽ kết thúc bằng một thực hành đơn giản nhưng quan trọng. Luôn sử dụng HTTPS. Bằng cách mã hóa và xác minh tất cả các yêu cầu và phản hồi HTTP, nó bảo vệ chống lại các cuộc tấn công MiTM. Điều này cực kỳ quan trọng trên Wi-Fi công cộng, nhưng đó cũng là một phương pháp nên được tuân theo trên Wi-Fi gia đình.