Tìm hiểu cách giả mạo IP giúp bạn hiểu cách kẻ tấn công ngụy trang lưu lượng truy cập của chúng và cách các nhóm bảo mật kiểm tra mạng. Tại thời điểm viết bài, giả mạo IP vẫn là một kỹ thuật cốt lõi trong nghiên cứu an ninh mạng, thử nghiệm thâm nhập và mô phỏng mạng. Mặc dù phương pháp tương tự có thể bị lạm dụng cho các mục đích có hại nhưng các trường hợp sử dụng hợp pháp tập trung vào phân tích rủi ro, kiểm tra tường lửa và giám sát cách mạng phản ứng với các gói giả mạo.

Hướng dẫn này giải thích hành vi giả mạo IP trông như thế nào trong thực tế và chỉ cho bạn cách an toàn nhất để kiểm tra hành vi giả mạo đó trong môi trường được kiểm soát. Nó sử dụng các bước cập nhật, chính xác phù hợp với các hệ điều hành hiện đại và các công cụ tạo gói hiện tại. Trước khi thực hiện bất kỳ hoạt động giả mạo nào, hãy đảm bảo bạn có quyền kiểm tra mạng và hiểu các hạn chế pháp lý trong khu vực của mình.

Việc giả mạo IP sẽ thay đổi địa chỉ IP nguồn trong gói để thiết bị nhận nhìn thấy một người gửi khác. Kỹ thuật này giúp mô phỏng lưu lượng mạng, hệ thống kiểm tra căng thẳng hoặc xác minh cách các quy tắc lọc phản ứng với các tiêu đề gói đã sửa đổi. Các nhà nghiên cứu sử dụng điều này để bắt chước các cuộc tấn công, trong khi quản trị viên hệ thống sử dụng nó để kiểm tra xem hệ thống phòng thủ của họ có chặn lưu lượng truy cập giả mạo một cách chính xác hay không.

Chuẩn bị hệ thống của bạn

Trước khi bạn tìm hiểu cách giả mạo IP một cách an toàn, hãy thu thập một số thông tin cần thiết giúp hệ thống của bạn tạo và phân tích gói mà không bị gián đoạn. Thiết lập phù hợp đảm bảo các thử nghiệm của bạn không khiến mạng của bạn gặp rủi ro bảo mật.

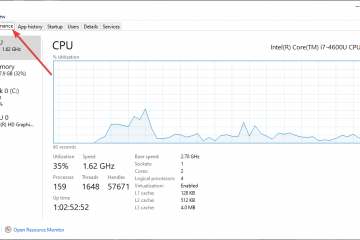

Máy Linux, macOS hoặc Windows có đặc quyền của quản trị viên Môi trường phòng thí nghiệm hoặc mạng thử nghiệm được kiểm soát Các công cụ tạo gói được cập nhật như Scapy, Hping3 hoặc các tiện ích cấp nghiên cứu khác Truy cập tường lửa hoặc IDS để theo dõi cách hoạt động của các gói giả mạo Kết nối Internet ổn định để cài đặt công cụ và cập nhật gói

Cách thực hiện giả mạo IP

Các bước bên dưới cho biết cách gửi các gói giả mạo một cách hợp pháp môi trường thử nghiệm. Quy trình làm việc này tập trung vào việc tạo gói, sửa đổi tiêu đề và phân tích lưu lượng truy cập.

Cài đặt công cụ tạo gói như Scapy hoặc Hping3 trên máy thử nghiệm của bạn. Xác định thiết bị mục tiêu hoặc máy chủ thử nghiệm mà bạn muốn gửi lưu lượng truy cập đến. Chọn địa chỉ IP nguồn giả mạo phù hợp với điều kiện bạn muốn mô phỏng. Chỉ tắt tính năng lọc gửi đi trên mạng thử nghiệm nếu cần thiết cho luồng gói. Tạo gói tùy chỉnh và thay thế địa chỉ IP nguồn trong tiêu đề. Gửi gói đã sửa đổi đến hệ thống đích và theo dõi phản hồi. Ghi lại hành vi tường lửa, nhật ký gói hoặc cảnh báo IDS để xác minh kết quả.

Một số công cụ hỗ trợ tạo gói giả mạo, mô phỏng mạng và sửa đổi tiêu đề gói. Chúng vẫn được sử dụng phổ biến trong các phòng thí nghiệm an ninh mạng và môi trường thử nghiệm thâm nhập.

Scapy: Thư viện thao tác gói dựa trên Python được sử dụng để tạo, gửi và giải mã các gói.  Hping3: Tiện ích dòng lệnh tạo các gói TCP, UDP và ICMP tùy chỉnh có địa chỉ giả mạo. Ettercap: Một công cụ mạnh mẽ để chặn mạng cũng hỗ trợ xử lý gói giả mạo.

Hping3: Tiện ích dòng lệnh tạo các gói TCP, UDP và ICMP tùy chỉnh có địa chỉ giả mạo. Ettercap: Một công cụ mạnh mẽ để chặn mạng cũng hỗ trợ xử lý gói giả mạo.

Wireshark: Lý tưởng để thu thập và phân tích lưu lượng truy cập trong quá trình kiểm tra giả mạo.

Wireshark: Lý tưởng để thu thập và phân tích lưu lượng truy cập trong quá trình kiểm tra giả mạo.

Cain & Abel: Một tiện ích cũ để thử nghiệm mạng, vẫn được sử dụng trong môi trường được kiểm soát để nghiên cứu.

Cain & Abel: Một tiện ích cũ để thử nghiệm mạng, vẫn được sử dụng trong môi trường được kiểm soát để nghiên cứu.

Những cân nhắc về đạo đức và pháp lý

Việc giả mạo IP chỉ hợp pháp khi được sử dụng trên các mạng mà bạn sở hữu hoặc có sự cho phép rõ ràng để kiểm tra. Việc giả mạo trái phép có thể làm gián đoạn hệ thống, vi phạm luật về quyền riêng tư và gây ra các hình phạt hình sự. Luôn giới hạn các hoạt động giả mạo trong môi trường khép kín, duy trì tính minh bạch với chủ sở hữu mạng và ghi lại hành động của bạn để chịu trách nhiệm.

Khắc phục sự cố thường gặp

Không có phản hồi từ mục tiêu: Tường lửa có thể chặn các gói giả mạo; điều chỉnh cài đặt phòng thí nghiệm hoặc sử dụng mạng con được phép. Công cụ không gửi gói: Đảm bảo bạn chạy tiện ích với quyền quản trị viên hoặc quyền root. Lưu lượng truy cập giả mạo giảm ngay lập tức: Mạng hiện đại lọc các địa chỉ không hợp lệ hoặc không thể định tuyến—sử dụng IP thử nghiệm thực tế. Gói không được thu trong Wireshark: Kiểm tra giao diện mạng bạn đã chọn để thu gói. Lỗi đặt lại kết nối: Một số giao thức từ chối các tiêu đề không khớp; điều chỉnh cờ gói hoặc tạo một gói đơn giản hơn.

Mẹo

Tạo một phòng thí nghiệm chuyên dụng với các Vlan riêng biệt để ngăn chặn rò rỉ lưu lượng ngoài ý muốn. Sử dụng dải IP thử nghiệm đã biết rõ để dự đoán hành vi gói. Ghi lại tất cả lưu lượng truy cập giả mạo để theo dõi cách mạng của bạn phản hồi. Cập nhật các công cụ gói của bạn thường xuyên để duy trì khả năng tương thích với các giao thức mới. So sánh kết quả giữa nhiều công cụ để xác nhận độ chính xác của bài kiểm tra.

Câu hỏi thường gặp

Việc giả mạo IP có bất hợp pháp không?

Nó sẽ trở thành bất hợp pháp nếu được thực hiện mà không được phép. Chỉ thực hiện giả mạo trên các mạng mà bạn kiểm soát hoặc được ủy quyền kiểm tra.

Việc giả mạo có thể che giấu danh tính thực của tôi không?

Không đáng tin cậy. Bộ định tuyến, ISP và hệ thống bảo mật hiện đại nhanh chóng phát hiện lưu lượng truy cập giả mạo.

Tôi có cần phần cứng đặc biệt không?

Không. Các thiết bị tiêu chuẩn có thể giả mạo tiêu đề IP bằng các công cụ phần mềm.

Việc giả mạo IP có hoạt động trên Wi-Fi không?

Có, nhưng nhiều bộ định tuyến lọc các gói giả mạo trước khi chúng thoát khỏi mạng.

Cách an toàn nhất để thực hành là gì?

Sử dụng phòng thử nghiệm riêng biệt hoặc môi trường ảo với các công cụ giám sát.

Tóm tắt

Việc giả mạo IP làm thay đổi địa chỉ nguồn trong gói để mô phỏng các điều kiện giao thông khác nhau. Sử dụng các môi trường được kiểm soát và các công cụ được phê duyệt như Scapy và Hping3. Thực hiện theo các nguyên tắc đạo đức và pháp lý nghiêm ngặt để tránh lạm dụng. Giám sát hành vi gói với Wireshark và nhật ký mạng. Kiểm tra các quy tắc tường lửa và cải thiện khả năng phục hồi mạng bằng các phương pháp giả mạo được ủy quyền, an toàn.

Kết luận

Tìm hiểu cách giả mạo IP giúp bạn hiểu cách kẻ tấn công sửa đổi tiêu đề gói và cách mạng bảo vệ chống lại những nỗ lực này. Được sử dụng một cách có trách nhiệm, hành vi giả mạo sẽ nâng cao nhận thức về an ninh mạng và giúp cải thiện các quy tắc tường lửa, hệ thống ghi nhật ký và quy trình ứng phó sự cố. Với các công cụ an toàn, môi trường được kiểm soát và ủy quyền phù hợp, việc giả mạo IP trở thành một phương pháp học tập có giá trị thay vì là một rủi ro bảo mật.