.single.post-author, Tác giả: Konstantinos Tsoukalas , Cập nhật lần cuối: ngày 3 tháng 11 năm 2025

Nếu sau lần kết nối Máy tính Từ xa (RDP) thành công đầu tiên, (những) người dùng bị khóa do nhiều lần đăng nhập hoặc cố gắng thay đổi mật khẩu, hãy tiếp tục đọc phần bên dưới để khắc phục sự cố.

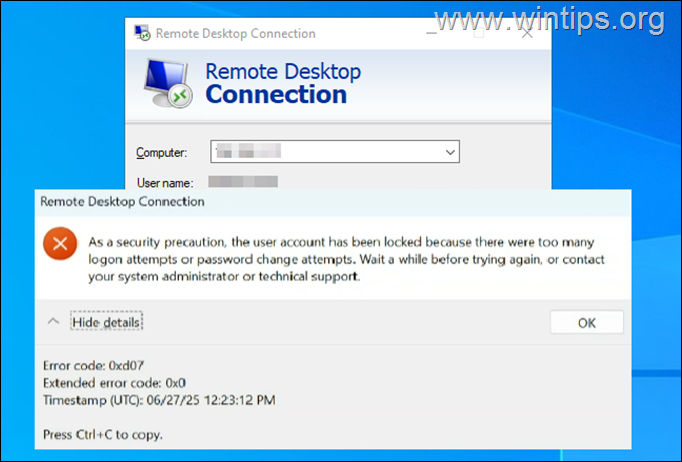

Sự cố: Người dùng miền kết nối thành công qua Máy tính từ xa với Máy chủ Windows nhưng sau khi đóng kết nối (hoặc đăng xuất) và cố gắng kết nối lại với Máy chủ RDP, họ đã khóa và nhận được lỗi sau:

“Để đề phòng bảo mật, tài khoản người dùng đã bị khóa vì có quá nhiều lần đăng nhập hoặc thay đổi mật khẩu. Hãy đợi một lúc trước khi thử lại hoặc liên hệ với quản trị viên hệ thống hoặc bộ phận hỗ trợ kỹ thuật của bạn.

Mã lỗi: 0xd07

Mã lỗi mở rộng: 0x0″

Vào thời điểm sự cố xảy ra, ID sự kiện 4740 đã được đăng nhập vào Trình xem sự kiện > Nhật ký Windows > Bảo mật, thông báo rằng”tài khoản người dùng đã bị khóa”mà không có lời giải thích khác.

Nguyên nhân: Sự cố xảy ra do Máy chủ Windows mà người dùng kết nối qua Remote Desktop Connection sử dụng phương thức xác thực cấp thấp hơn Bộ điều khiển miền. Cụ thể hơn, sự cố xảy ra khi bộ điều khiển miền sử dụng NTLMv2 (phiên bản 2) để xác thực người dùng, trong khi máy chủ mà người dùng kết nối qua RDP sử dụng NTLM (phiên bản 1).

* Lưu ý: Trong miền Active Directory, giao thức Kerberos là giao thức xác thực mặc định. Tuy nhiên, nếu vì lý do nào đó giao thức Kerberos không được thương lượng, Active Directory sẽ sử dụng LM, NTLM hoặc NTLM phiên bản 2 (NTLMv2).

Cách khắc phục lỗi RDP”Tài khoản người dùng đã bị khóa vì có quá nhiều lần đăng nhập hoặc cố gắng thay đổi mật khẩu”trong lần thử thứ 2 để kết nối với Remote Desktop trong Windows Server 2016/2019.

Bước 1. Kiểm tra’Mức xác thực Trình quản lý LAN’trên Bộ điều khiển miền (DC).

Xác thực Trình quản lý mạng LAN bao gồm các biến thể LM, NTLM và NTLMv2, đồng thời là giao thức được sử dụng để xác thực tất cả máy khách chạy hệ điều hành Windows.

Để kiểm tra cấp độ xác thực của trình quản lý mạng LAN trên miền của bạn, hãy thực hiện như sau trên bộ điều khiển miền chính:

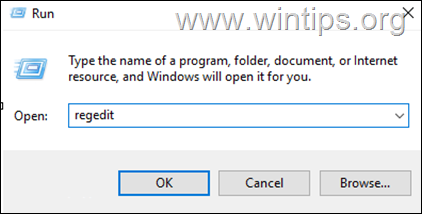

![]() + R phím để mở hộp lệnh’Chạy’.

+ R phím để mở hộp lệnh’Chạy’.

2. Trong hộp lệnh chạy, nhập regedit nhấn Enter để mở Registry Editor.

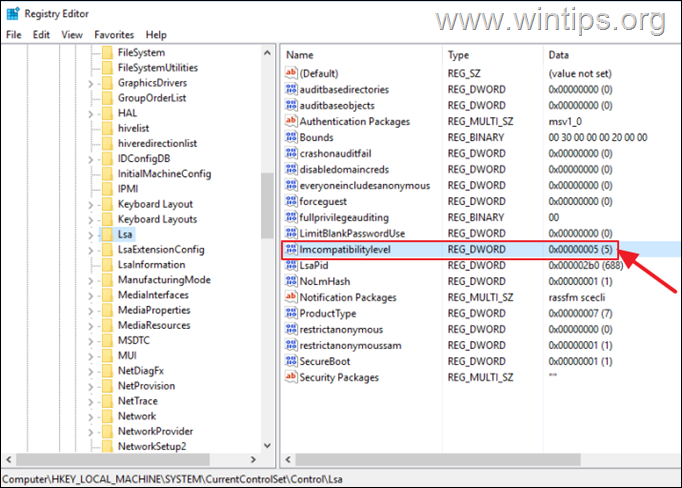

3. Ở ngăn bên trái, điều hướng đến khóa đăng ký sau:

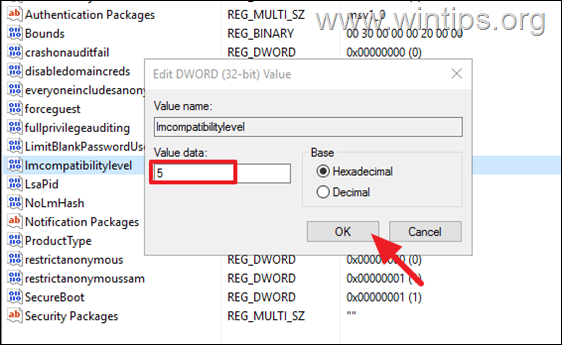

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

4. Sau đó, hãy chú ý giá trị của”lmcompatibilitylevel” REG_DWORD (ví dụ:”5“trong ví dụ này).

Bước 2. Đặt’Cấp xác thực Trình quản lý mạng LAN’tương tự trên Máy chủ RDP.

Bây giờ hãy tiếp tục và đặt cùng một cấp độ xác thực trên Máy chủ Windows mà người dùng kết nối qua máy tính để bàn từ xa (RDP). Để thực hiện việc này:

1. Mở Trình chỉnh sửa Sổ đăng ký và điều hướng đến cùng một đường dẫn:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

2. Ở khung bên phải, hãy xem giá trị REG_DWORD”lmcompatibilitylevel“có khác không (ví dụ:”2“) trong ví dụ này). Nếu vậy, hãy mở nó, đặt dữ liệu giá trị thành”5“và nhấp vào OK.

5. Đóng trình chỉnh sửa sổ đăng ký, khởi động lại máy và kiểm tra xem có sự cố không vẫn tồn tại.

Thông tin bổ sung:

1. “Mức xác thực của Trình quản lý mạng LAN“cũng có thể được thay đổi thông qua Chính sách nhóm miền cục bộ hoặc theo vị trí được đề cập dưới đây:

Cấu hình máy tính\Cài đặt Windows\Cài đặt bảo mật\Chính sách cục bộ\Tùy chọn bảo mật > Bảo mật mạng: Cấp độ xác thực của Trình quản lý mạng LAN

2. Xác thực của Trình quản lý mạng LAN bao gồm các biến thể LM, NTLM và NTLMv2 và đó là giao thức được sử dụng để xác thực tất cả các máy khách chạy hệ điều hành Windows nhằm:

Tham gia một miền Xác thực giữa các khu Active Directory Xác thực với các miền dựa trên các phiên bản trước của hệ điều hành Windows Xác thực với các máy tính không chạy hệ điều hành Windows, bắt đầu bằng Windows 2000 Xác thực với các máy tính không nằm trong miền

3. Các giá trị Mức xác thực Trình quản lý LAN có thể có được liệt kê bên dưới cùng với mức độ bảo mật mà chúng cung cấp. (nguồn):

0=Gửi phản hồi LM & NTLM (Rất không an toàn) 1=Gửi LM & NTLM – sử dụng bảo mật phiên NTLMv2 nếu được thương lượng (Không an toàn) 2=Chỉ gửi phản hồi NTLM (Bảo mật yếu) 3=Chỉ gửi phản hồi NTLMv2 (Bảo mật vừa phải) 4=Chỉ gửi phản hồi NTLMv2. Từ chối LM (Bảo mật chặt chẽ) 5=Chỉ gửi phản hồi NTLMv2. Từ chối LM & NTLM (Bảo mật rất mạnh – TỐT NHẤT)

Vậy thôi! Hãy cho tôi biết nếu hướng dẫn này đã giúp bạn bằng cách để lại nhận xét về trải nghiệm của bạn. Hãy thích và chia sẻ hướng dẫn này để giúp đỡ người khác.

Nếu bài viết này hữu ích cho bạn, vui lòng cân nhắc ủng hộ chúng tôi bằng cách quyên góp. Thậm chí 1 đô la cũng có thể tạo ra sự khác biệt lớn đối với chúng tôi trong nỗ lực tiếp tục giúp đỡ người khác trong khi vẫn giữ cho trang web này miễn phí:

Konstantinos là người sáng lập và quản trị viên của Wintips.org. Từ năm 1995, ông làm việc và cung cấp hỗ trợ CNTT với tư cách là chuyên gia về máy tính và mạng cho các cá nhân và công ty lớn. Anh chuyên giải quyết các vấn đề liên quan đến Windows hoặc các sản phẩm khác của Microsoft (Windows Server, Office, Microsoft 365, v.v.). Bài viết mới nhất của Konstantinos Tsoukalas (xem tất cả)

Konstantinos là người sáng lập và quản trị viên của Wintips.org. Từ năm 1995, ông làm việc và cung cấp hỗ trợ CNTT với tư cách là chuyên gia về máy tính và mạng cho các cá nhân và công ty lớn. Anh chuyên giải quyết các vấn đề liên quan đến Windows hoặc các sản phẩm khác của Microsoft (Windows Server, Office, Microsoft 365, v.v.). Bài viết mới nhất của Konstantinos Tsoukalas (xem tất cả)