Microsoft đang cảnh báo khách hàng doanh nghiệp về làn sóng tấn công mạng ngày càng gia tăng nhắm vào dịch vụ Azure Blob Storage của họ.

Trong một tư vấn chi tiết được công bố vào ngày 20 tháng 10, nhóm Thông tin về mối đe dọa của công ty đã chỉ ra cách các tác nhân đe dọa đang tích cực khai thác các cấu hình sai phổ biến, thông tin xác thực yếu và kiểm soát truy cập kém để đánh cắp dữ liệu nhạy cảm của công ty.

cảnh báo trình bày chi tiết về chuỗi tấn công phức tạp, từ trinh sát ban đầu đến lấy cắp và phá hủy dữ liệu trên quy mô toàn diện. Trích dẫn vai trò quan trọng của Blob Storage trong việc quản lý khối lượng công việc dữ liệu lớn cho AI và phân tích, Microsoft đang kêu gọi các quản trị viên triển khai các giao thức bảo mật mạnh mẽ hơn để giảm thiểu rủi ro ngày càng tăng.

Mục tiêu có giá trị cao đã chín muồi để khai thác

Bộ lưu trữ Azure Blob đã trở thành nền tảng của cơ sở hạ tầng đám mây hiện đại, được sử dụng bởi các tổ chức xử lý khối lượng lớn dữ liệu phi cấu trúc.

Tính linh hoạt của nó khiến nó không thể thiếu đối với một loạt chức năng quan trọng, bao gồm lưu trữ các mô hình đào tạo AI, hỗ trợ điện toán hiệu suất cao (HPC), chạy phân tích quy mô lớn, lưu trữ phương tiện và quản lý sao lưu doanh nghiệp.

Thật không may, vai trò trung tâm này cũng khiến nó trở thành mục tiêu hàng đầu cho tội phạm mạng đang tìm kiếm dữ liệu có tác động cao.

Nhóm Thông tin về mối đe dọa của Microsoft đã giải thích giá trị chiến lược của dịch vụ này đối với những kẻ tấn công. “Blob Storage, giống như bất kỳ dịch vụ dữ liệu đối tượng nào, là mục tiêu có giá trị cao đối với các tác nhân đe dọa do vai trò quan trọng của nó trong việc lưu trữ và quản lý lượng lớn dữ liệu phi cấu trúc trên quy mô lớn trong nhiều khối lượng công việc khác nhau.”

Nhóm lưu ý thêm rằng các tác nhân đe dọa không chỉ cơ hội mà còn tìm kiếm một cách có hệ thống các môi trường dễ bị tổn thương. Họ đang tìm cách xâm phạm các hệ thống lưu trữ nội dung có thể tải xuống hoặc đóng vai trò là kho lưu trữ dữ liệu quy mô lớn, biến Blob Storage trở thành một vectơ linh hoạt cho một loạt các cuộc tấn công.

Giải cấu trúc Chuỗi tấn công trên đám mây

Con đường từ thăm dò ban đầu đến vi phạm dữ liệu lớn tuân theo một mô hình được xác định rõ ràng mà Microsoft đã vạch ra để giúp những người bảo vệ hiểu được đối thủ của họ. Cuộc tấn công không phải là một sự kiện đơn lẻ mà là một quá trình gồm nhiều giai đoạn bắt đầu từ rất lâu trước khi bất kỳ dữ liệu nào bị đánh cắp.

Những kẻ tấn công thường bắt đầu bằng việc trinh sát trên diện rộng, sử dụng các công cụ tự động để quét tìm tài khoản lưu trữ có điểm cuối có thể truy cập công khai hoặc tên có thể đoán trước được. Họ cũng có thể sử dụng các mô hình ngôn ngữ để tạo ra các tên vùng chứa hợp lý nhằm ép buộc brute hiệu quả hơn.

Sau khi xác định được mục tiêu tiềm năng, họ sẽ thăm dò các điểm yếu phổ biến, chẳng hạn như khóa tài khoản lưu trữ bị lộ hoặc smã thông báo chữ ký truy cập đã chia sẻ (SAS) được phát hiện trong kho lưu trữ mã công khai.

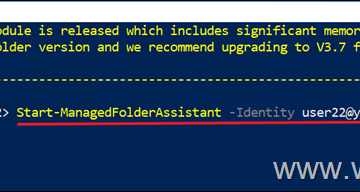

Sau khi có được quyền truy cập ban đầu, trọng tâm sẽ chuyển sang thiết lập tính bền vững. Kẻ tấn công có thể tạo các vai trò mới với đặc quyền nâng cao, tạo mã thông báo SAS tồn tại lâu dài hoạt động như cửa sau hoặc thậm chí thao túng các chính sách truy cập cấp vùng chứa để cho phép truy cập ẩn danh.

Từ đó, chúng có thể di chuyển ngang, có khả năng kích hoạt các dịch vụ hạ nguồn như Azure Functions hoặc Ứng dụng logic để nâng cấp đặc quyền của chúng hơn nữa. Các giai đoạn cuối cùng có thể liên quan đến hỏng, xóa hoặc trích xuất dữ liệu trên quy mô lớn, thường sử dụng các công cụ gốc Azure đáng tin cậy như AzCopy để hòa vào lưu lượng mạng hợp pháp và tránh bị phát hiện.

Hậu quả thực tế của việc cấu hình sai như vậy có thể rất nghiêm trọng. Trong một sự cố đáng chú ý trước đây, một công ty phần mềm tuyển dụng đã vô tình làm lộ gần 26 triệu tệp chứa sơ yếu lý lịch khi công ty này bảo mật không đúng cách cho bộ chứa Azure Blob Storage, một sự cố nổi bật làm nổi bật các rủi ro.

Loại vi phạm này cho thấy tầm quan trọng đặc biệt của tình hình bảo mật mà Microsoft hiện đang ủng hộ.

Bản kế hoạch phòng thủ của Microsoft: Công cụ và phương pháp thực hành tốt nhất

Để chống lại những mối đe dọa ngày càng leo thang này, công ty đã nhấn mạnh chiến lược phòng thủ nhiều lớp, tập trung vào việc chủ động giám sát và tuân thủ các nguyên tắc bảo mật cơ bản.

Một điểm mấu chốt Thành phần của chiến lược này là Microsoft Defender for Storage, một giải pháp dựa trên nền tảng đám mây được thiết kế để cung cấp thêm một lớp thông tin bảo mật.

Theo Microsoft, “Defender for Storage cung cấp một lớp thông tin bảo mật bổ sung giúp phát hiện các nỗ lực bất thường và có khả năng gây hại nhằm truy cập hoặc khai thác tài khoản lưu trữ.”

Defender for Storage cung cấp nhiều lớp bảo vệ, bao gồm cả tính năng quét phần mềm độc hại có thể được định cấu hình trong hai chính chế độ, theo tài liệu chính thức.

Tính năng quét khi tải lên cung cấp khả năng phân tích gần như theo thời gian thực về các tệp mới hoặc tệp đã sửa đổi, tự động kiểm tra chúng để tìm mối đe dọa khi chúng xâm nhập vào hệ thống.

Để bảo mật chủ động và chuyên sâu hơn, tính năng quét theo yêu cầu cho phép quản trị viên quét dữ liệu hiện có. Điều này rất quan trọng trong việc ứng phó sự cố và bảo mật đường dẫn dữ liệu. Khi phát hiện thấy phần mềm độc hại, biện pháp khắc phục tự động có thể được kích hoạt để cách ly hoặc xóa phần mềm đốm màu độc hại, chặn quyền truy cập và giảm thiểu mối đe dọa.

Ngoài việc triển khai các công cụ cụ thể, công ty đã vạch ra một số phương pháp hay nhất cần thiết cho tất cả khách hàng doanh nghiệp. Đầu tiên, các tổ chức phải thực thi nghiêm ngặt nguyên tắc đặc quyền tối thiểu bằng cách sử dụng kiểm soát truy cập dựa trên vai trò (RBAC) của Azure.

Điều này đảm bảo rằng nếu tài khoản bị xâm phạm, khả năng gây thiệt hại của kẻ tấn công sẽ bị hạn chế nghiêm trọng. Chỉ cấp các quyền cần thiết cho người dùng và dịch vụ là một bước cơ bản để giảm bề mặt tấn công.

Thứ hai, quản trị viên nên tránh sử dụng mã thông báo SAS tồn tại lâu và không bị hạn chế. Các mã thông báo này có thể cung cấp một cửa sau vĩnh viễn nếu bị xâm phạm, bỏ qua các biện pháp kiểm soát dựa trên danh tính khác.

Việc triển khai ghi nhật ký và kiểm tra toàn diện cũng rất quan trọng để phát hiện và ứng phó nhanh chóng với sự cố.

Cuối cùng, Microsoft đặc biệt khuyên bạn nên hạn chế quyền truy cập mạng công cộng vào tài khoản lưu trữ bất cứ khi nào có thể và thực thi các yêu cầu truyền an toàn để bảo vệ dữ liệu trong quá trình truyền tải.

Bằng cách thắt chặt các biện pháp kiểm soát cơ bản này và duy trì cảnh giác thường xuyên, các tổ chức có thể giảm đáng kể rủi ro và bảo vệ tốt hơn dữ liệu đám mây quan trọng của mình khỏi bị xâm phạm.