Microsoft đã giới thiệu các biện pháp mới để cung cấp cho quản trị viên quyền kiểm soát tốt hơn đối với các bản cập nhật Windows. Dịch vụ triển khai Windows Update for Business, dịch vụ này sẽ được cung cấp rộng rãi bởi Ngày 24 tháng 5, cho phép cung cấp các bản cập nhật tính năng dưới dạng tùy chọn thay vì bắt buộc. Thay đổi này đánh dấu sự thay đổi so với hệ thống trước đó nơi các bản cập nhật được thực thi, dẫn đến việc buộc phải khởi động lại sau một khoảng thời gian đã đặt.

Cập nhật tính năng tùy chọn

Trong phiên bản mới hệ thống, quản trị viên có thể đưa ra các bản cập nhật tính năng dưới dạng tùy chọn, cho phép người dùng tự quyết định thời điểm cài đặt chúng. Tuy nhiên, nếu cần, quản trị viên vẫn có khả năng ủy quyền cập nhật bằng cách đánh dấu chúng là bắt buộc. Sự điều chỉnh này nhằm mục đích hợp lý hóa việc quản lý các thiết bị Windows, giúp các chuyên gia CNTT xử lý các bản cập nhật dễ dàng hơn.

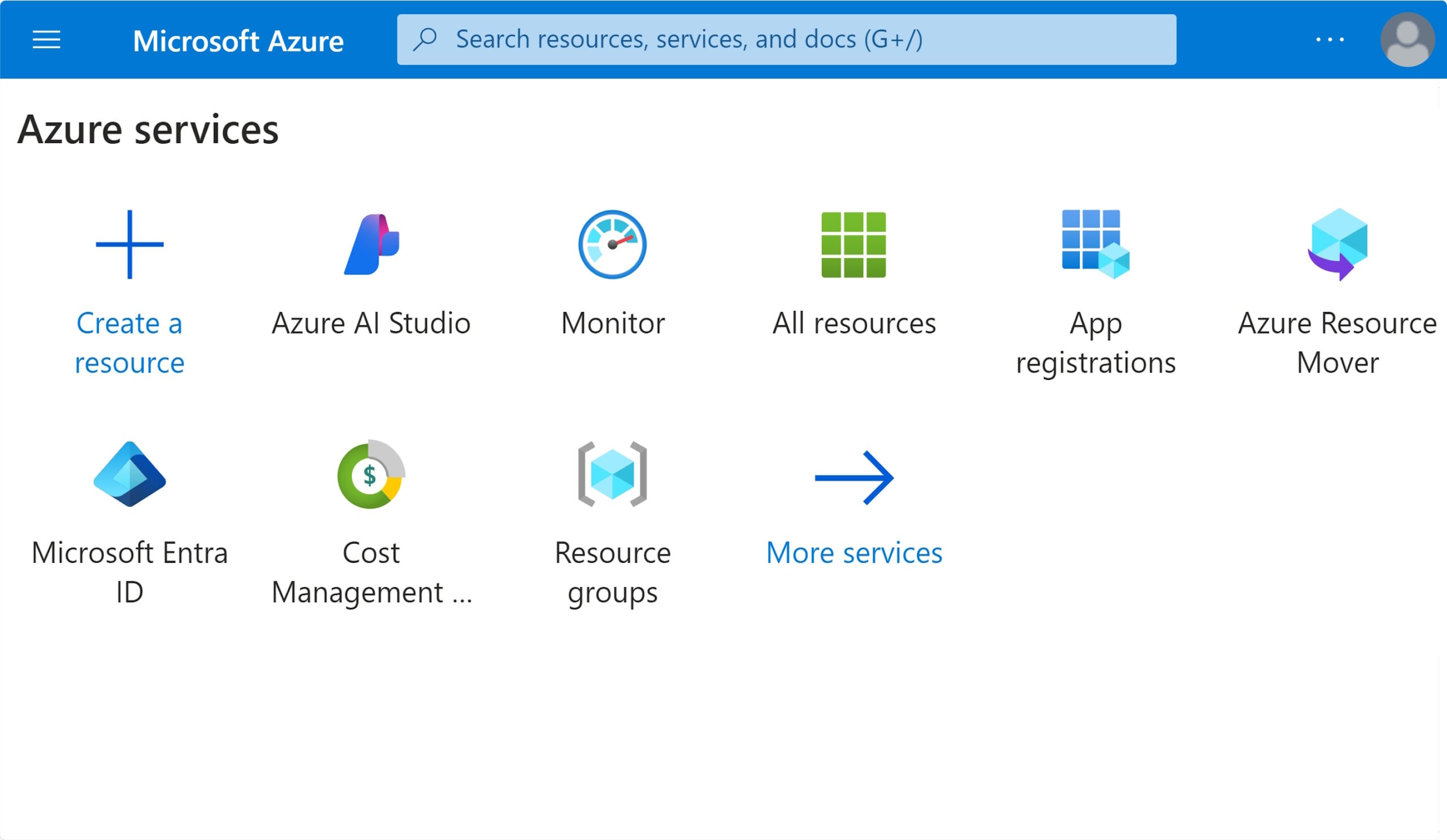

Microsoft cũng đã làm rõ yêu cầu sắp tới của mình về xác thực đa yếu tố (MFA) cho người dùng Azure. Thông báo ban đầu vào ngày 14 tháng 5 đã gây nhầm lẫn cho các quản trị viên, đặc biệt liên quan đến tài khoản dịch vụ và các tình huống cụ thể như trường học hạn chế sử dụng điện thoại.

Yêu cầu MFA chi tiết

Nhà phân tích Mary Jo Foley của Microsoft đã nêu bật các chi tiết khác do Naj Shahid, Giám đốc dự án chính của Azure cung cấp. Shahid đã giải thích trong nhận xét rằng yêu cầu MFA sẽ áp dụng cho người dùng truy cập vào cổng Azure, CLI, PowerShell hoặc Terraform để quản trị tài nguyên. Tuy nhiên, nguyên tắc dịch vụ, danh tính được quản lý, danh tính khối lượng công việc và tài khoản dựa trên mã thông báo được sử dụng cho tự động hóa được miễn yêu cầu này.

Bắt đầu từ tháng 7 năm 2024, Microsoft sẽ bắt đầu thực thi MFA cho tất cả người dùng đăng nhập vào cổng Azure. Sau đó, chính sách sẽ mở rộng sang CLI, PowerShell và Terraform. Công ty sẽ thông báo ngày triển khai cụ thể thông qua email và thông báo chính thức. Sáng kiến này nhằm mục đích tăng cường bảo mật tài khoản bằng cách yêu cầu nhiều phương pháp xác minh, từ đó giảm nguy cơ truy cập trái phép và vi phạm dữ liệu.

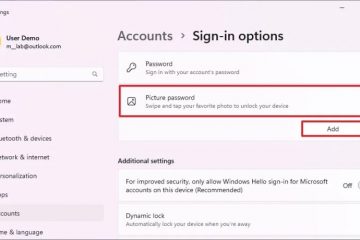

Microsoft Entra ID hỗ trợ các phương thức MFA khác nhau, bao gồm cả Microsoft Authenticator ứng dụng, Windows Hello for Business, SMS, cuộc gọi thoại và mã thông báo phần cứng. Quản trị viên có thể sử dụng chính sách Truy cập có điều kiện của Entra ID để tùy chỉnh các yêu cầu MFA dựa trên vị trí, thiết bị, vai trò hoặc mức độ rủi ro của người dùng.

Quản trị viên được khuyến khích kích hoạt MFA trong đối tượng thuê của mình bằng cách sử dụng Trình hướng dẫn MFA dành cho Microsoft Entra. Họ có thể giám sát việc đăng ký MFA của người dùng thông qua báo cáo đăng ký phương thức xác thực. Ngoài ra, tập lệnh PowerShell có sẵn để tạo báo cáo hiển thị trạng thái MFA cho tất cả người dùng cuối.

Triển khai và phản hồi của khách hàng

Microsoft đang tích cực tìm kiếm khách hàng phản hồi về các tình huống cụ thể, bao gồm các tài khoản bị vỡ kính và các quy trình khôi phục đặc biệt. Mặc dù có thể sử dụng mọi phương pháp MFA được hỗ trợ nhưng việc chọn không tham gia MFA sẽ không thể thực hiện được. Một quy trình ngoại lệ sẽ có sẵn cho những trường hợp không có cách giải quyết nào khác. Mặc dù việc triển khai thực thi sẽ diễn ra dần dần nhưng Shahid nhấn mạnh tầm quan trọng của việc thiết lập MFA càng sớm càng tốt.