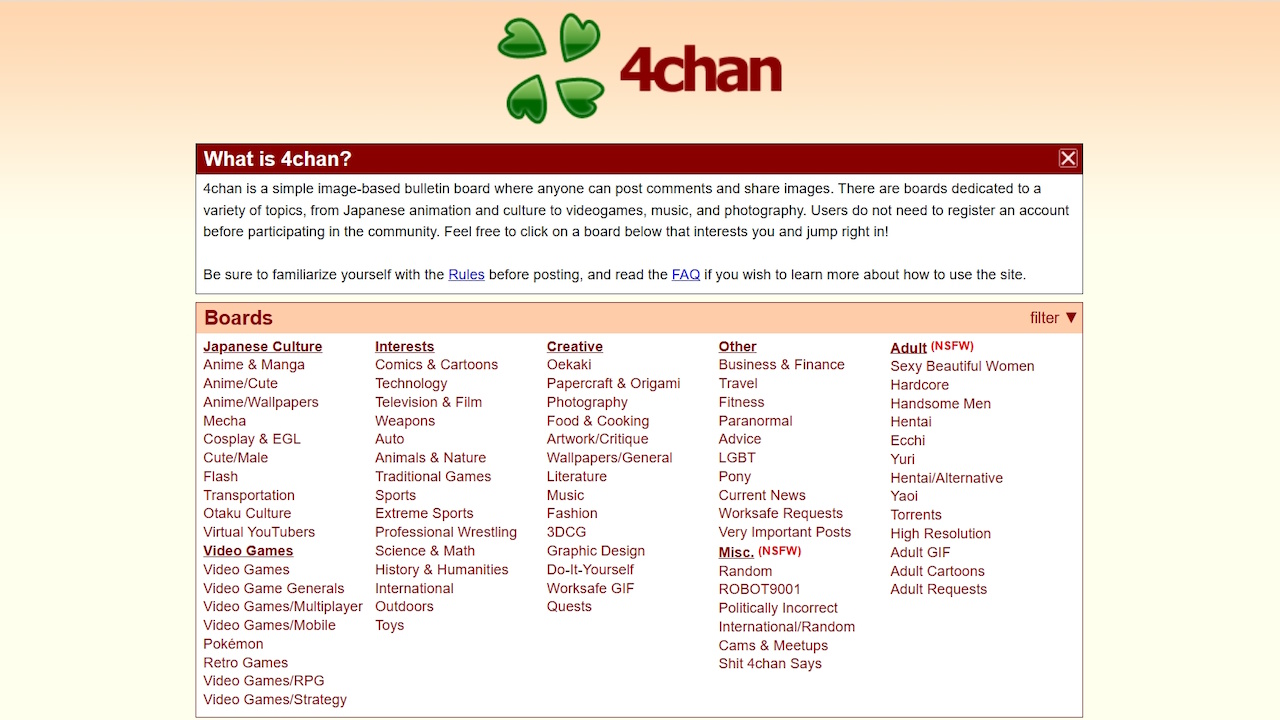

หลังจากหายไปสิบวันหลังจากการฝ่าฝืนความปลอดภัยครั้งใหญ่ 4chan กะพริบกลับมามีชีวิตอีกครั้งในวันที่ 25 เมษายน การกลับมาของบอร์ดภาพที่น่าอับอายมาพร้อมกับคำอธิบายอย่างเป็นทางการสำหรับการหยุดทำงาน: ความล้มเหลว”หายนะ”ที่เกิดจากการบำรุงรักษาทางเทคนิคที่ถูกทอดทิ้งมานานและประกอบกับแรงกดดันทางการเงินทำให้ผู้โจมตีสามารถใช้ประโยชน์จากซอฟต์แวร์ที่ล้าสมัยอย่างรุนแรง เป็นผลโดยตรงจากช่องโหว่ที่เปิดเผยเว็บไซต์ยืนยันการกำจัดบอร์ด/f/(แฟลช) อย่างถาวร

การใช้ประโยชน์จากโครงสร้างพื้นฐานที่ล้าสมัย

การบุกรุกซึ่งเริ่มต้นเมื่อวันที่ 14 เมษายน href=”https://www.portnox.com/blog/security-analysis/ghostsriptted-how-4chan-got-haunted-by-2012-tech/target=”blank”> 2012 )

ghostscript เป็นชุดซอฟต์แวร์ทั่วไปสำหรับการประมวลผล postscript และไฟล์ PDF ซึ่งมักใช้โดยเว็บไซต์เพื่อสร้างตัวอย่างภาพ การรันเวอร์ชันเก่าดังกล่าวมีความเสี่ยงด้านความปลอดภัยที่สำคัญ

เวกเตอร์ที่ใช้ประโยชน์ href=”https://twitter.com/_yushe/status/1912025058953867353?ref_src=twsrc%5etfw”เป้าหมาย=”blank”> href=”https://www.freebsd.org/security/unsupported/”target=”_ blank”> ตั้งแต่ปี 2016 ได้รับการเข้าถึงอย่างลึกซึ้งผู้โจมตีรวมถึงการเข้าถึงเชลล์หรือการควบคุมบรรทัดคำสั่งโดยตรง

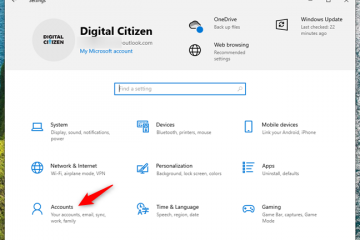

บุคคลหนึ่งขนานนาม“ Chud” ที่ถูกกล่าวหาว่าอ้างสิทธิ์ในคู่แข่ง Soyjak.Party Forum-เว็บไซต์ที่มีผู้ใช้จาก 4chan ถูกแบน/QA/บอร์ดและอาจเกิดขึ้นจากความตึงเครียดระหว่างบอร์ดที่เกี่ยวข้อง Nishimura เหตุการณ์นี้เป็นไปตามปัญหาด้านความปลอดภัยก่อนหน้านี้รวมถึงการแฮ็คปี 2014 ที่เกี่ยวข้องกับข้อมูลรับรองผู้ดูแลที่ถูกบุกรุก href=”https://blog.4chan.org/post/781845918774394880/still-Standing”เป้าหมาย=”_ blank”> ยังคงยืนอยู่ “ตีพิมพ์ในวันที่ 26 เมษายน มีชั่วโมงทำงานเพื่ออัปเดตรหัสและโครงสร้างพื้นฐานของเรา”และ”ถูก”อดอาหารเป็นเวลาหลายปีโดยผู้โฆษณาผู้ให้บริการชำระเงินและผู้ให้บริการที่ยอมจำนนต่อแคมเปญแรงกดดันภายนอก”เป็นเหตุผลพื้นฐาน

สถานการณ์นี้สะท้อนให้เจ้าของ Nishimura โพสต์บล็อก 2016 ชื่อ “ฤดูหนาวกำลังมาถึง”4chan ทำงานบนเซิร์ฟเวอร์อายุซื้อมือสองโดยผู้ก่อตั้ง Christopher Poole จนกระทั่งในที่สุดฮาร์ดแวร์ใหม่ก็ถูกซื้อในช่วงกลางปี 2567 ซึ่งเป็นกระบวนการที่ถูกขัดขวางโดยกองทุนที่หายากและผู้ขายระวังชื่อเสียงของเว็บไซต์ การโยกย้ายไปยังโครงสร้างพื้นฐานใหม่นี้ยังคงไม่สมบูรณ์เมื่อมีการรั่วไหลเกิดขึ้น

ข้อมูลผู้ดำเนินการรั่วไหลออกมา, แฟลชบอร์ดขวาน

ผู้โจมตีทำให้ข้อมูลจำนวนมากรวมกัน นักวิจัยด้านความปลอดภัยทางไซเบอร์ Kevin Beaumont ประเมินความเสียหายสำหรับการลงทะเบียนเป็น“ การประนีประนอมที่ครอบคลุม [การประนีประนอม] รวมถึงฐานข้อมูล SQL แหล่งที่มาและการเข้าถึงเชลล์”.