Divizioni i kërkimit të AI të Microsoft po vihet nën shqyrtim pasi ekspozoi pa dashje 38 terabajt të dhëna të ndjeshme të trajnimit të AI. Techcrunch raporton se të dhënat, të cilat duhej të ishin pjesë e të dhënave të trajnimit me burim të hapur në GitHub, përfshinin modelet e synuara të AI dhe kopjet rezervë të kompjuterit personal të punonjësve të Microsoft, fjalëkalime për shërbime të ndryshme të Microsoft, çelësa sekretë dhe një arkiv të gjerë të brendshme Mesazhet e Microsoft Teams.

Shkaku rrënjësor i këtij ekspozimi masiv u gjurmua në përdorimin e”shenjave SAS”të Azure, të cilat ishin konfiguruar për të dhënë”kontroll të plotë”mbi të gjithë llogarinë e ruajtjes, në vend të qëllimit. Qasje”vetëm për lexim”.

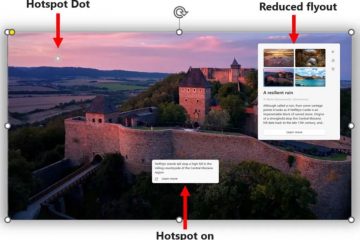

SAS të konfiguruara gabimisht

Sigurat e nënshkrimit të qasjes së përbashkët (SAS) janë një veçori e Azure Cloud të Microsoft që u mundëson përdoruesve të krijojnë lidhje që lejojnë qasje në të dhënat e një llogarie Azure Storage. Megjithatë, kur konfigurohen gabim, këto token mund të paraqesin rreziqe të konsiderueshme sigurie. Zhvilluesit e Microsoft AI, në këtë rast, përfshinin një token tepër lejues SAS në URL, gjë që çoi në ekspozimin e paqëllimshëm. Firma e sigurisë së resë kompjuterike Wiz, e cila zbuloi konfigurimin e gabuar, theksoi sfidat në monitorimin dhe revokimin e këtyre shenjave. Ata theksuan se për shkak të mungesës së menaxhimit të centralizuar brenda portalit Azure, këto shenja janë të vështira për t’u gjurmuar. Për më tepër, ato mund të vendosen të zgjasin pafundësisht, duke e bërë përdorimin e tyre për ndarjen e jashtme një rrezik potencial sigurie.

Afterath dhe reagimi i Microsoft-it

Me zbulimin e mbikëqyrjes, Wiz e raportoi menjëherë çështjen te Microsoft në qershor 2023. Microsoft veproi me shpejtësi, duke revokuar tokenin SAS brenda dy ditësh, duke bllokuar kështu aksesin e jashtëm në llogarinë e ruajtjes Azure. Pas një hetimi të brendshëm, Microsoft konfirmoi se asnjë e dhënë e klientit nuk ishte komprometuar dhe asnjë shërbim tjetër i brendshëm nuk u rrezikua për shkak të incidentit. Si masë parandaluese, Microsoft zgjeroi shërbimin e skanimit sekret të GitHub për të monitoruar ndryshimet e kodit publik me burim të hapur për ekspozimin e mundshëm të kredencialeve dhe sekreteve të tjera, veçanërisht ato që lidhen me tokenat SAS.