Microsoft blokuje wbudowane obrazy SVG w swoich klientach poczty e-mail, aby przeciwdziałać fali wyrafinowanych ataków typu phishing.

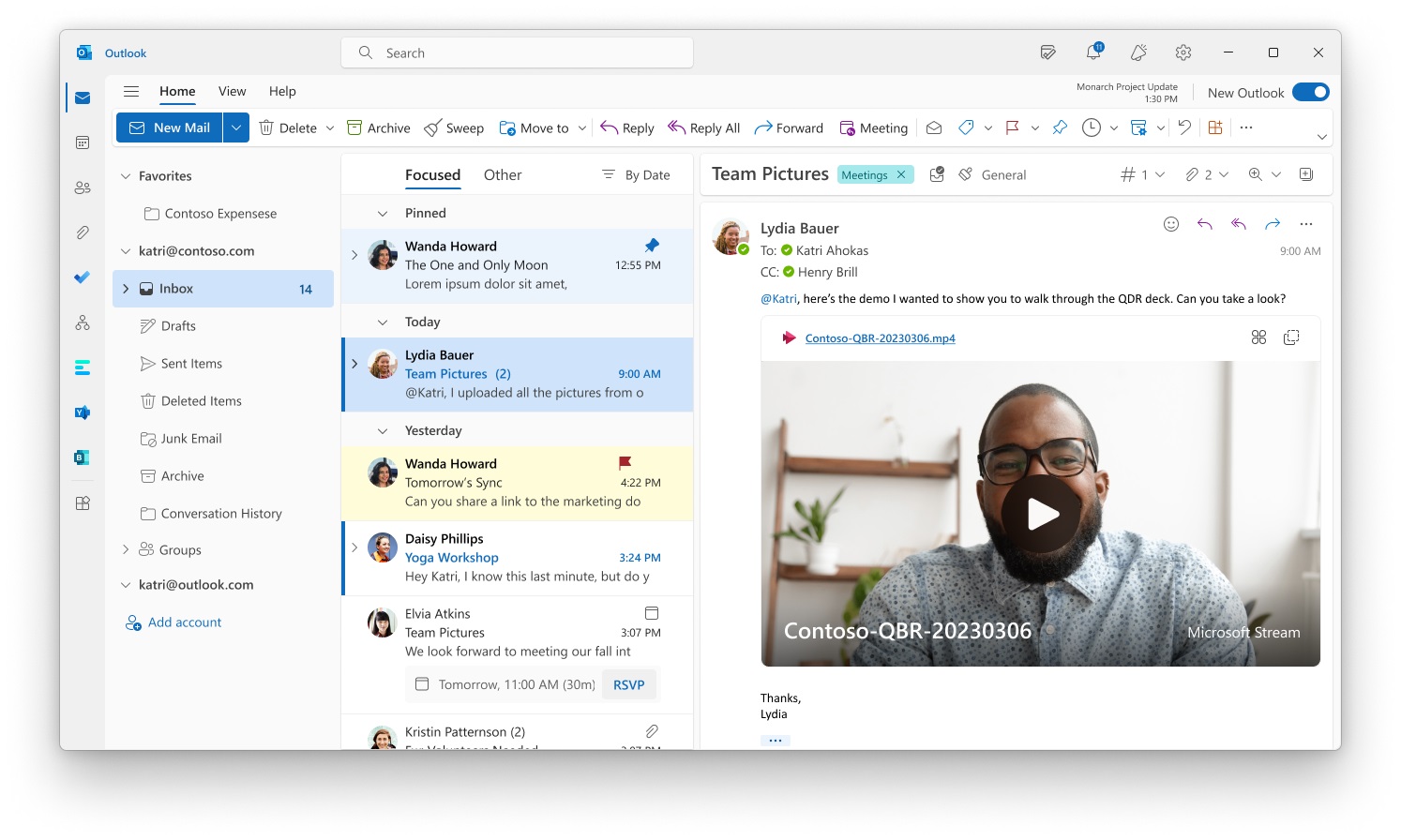

Zmiana dotycząca programu Outlook dla sieci Web i nowego programu Outlook dla systemu Windows rozpoczęła się na początku września 2025 r. i ma zakończyć się w połowie października.

Ten proaktywny krok jest reakcją na ataki cyberprzestępców, którzy coraz częściej wykorzystują pliki SVG do osadzania złośliwego oprogramowania skrypty, które mogą ominąć filtry zabezpieczeń i ukraść dane uwierzytelniające użytkownika.

„Wbudowane obrazy SVG nie będą już wyświetlane w programie Outlook dla sieci Web ani w nowym programie Outlook dla systemu Windows. Zamiast tego użytkownicy będą widzieć puste miejsca w miejscach, w których miałyby się pojawić te obrazy” – powiedziała firma we wtorkowej aktualizacji Centrum wiadomości Microsoft 365.

Jednak użytkownicy nadal mogą uzyskiwać do nich dostęp w postaci zwykłych załączników, co ma na celu złagodzenie znacznych zagrożenie bezpieczeństwa przy minimalnych zakłóceniach.

Dlaczego obrazy SVG stały się martwym punktem bezpieczeństwa

Sednem luki jest sam format SVG. W przeciwieństwie do obrazów rastrowych, takich jak JPEG, pliki SVG są oparte na formacie XML.

Ta struktura pozwala im zawierać kod wykonywalny, taki jak JavaScript i HTML, który napastnicy wykorzystali do tworzenia stron phishingowych lub przekierowywania użytkowników do złośliwych witryn.

Ta technika okazała się bardzo skuteczna w omijaniu tradycyjnych bram bezpieczeństwa poczty e-mail, które często klasyfikują pliki SVG jako nieszkodliwe obrazy. W rezultacie nastąpił dramatyczny wzrost ich wykorzystania. Firma zajmująca się bezpieczeństwem Trustwave zgłosiła 1800% wzrost liczby ataków phishingowych wykorzystujących SVG we wczesnych fazach 2025.

Kaspersky potwierdził ten trend, wykrywając ponad 2825 złośliwych e-maili SVG tylko w pierwszym kwartale 2025 roku. Wzrost ten jest również napędzany przez rozprzestrzenianie się platform Phishing-as-a-Service (PhaaS), które udostępniają gotowe zestawy do przeprowadzania tych złożonych ataków.

Reakcja Microsoftu: wyłączenie wbudowanych plików SVG w Outlooku

W odpowiedzi na to narastające zagrożenie zmiana Microsoftu ma charakter chirurgiczny, ale znaczący. Uniemożliwiając renderowanie plików SVG bezpośrednio w treści wiadomości e-mail, firma neutralizuje bezpośrednie ryzyko wykonania skryptu.

Firma podkreśliła ograniczony wpływ, zauważając, że mniej niż 0,1% obrazów w programie Outlook to wbudowane pliki SVG.

Microsoft wyjaśnił tę politykę, stwierdzając: „Obrazy SVG wysyłane jako klasyczne załączniki będą nadal obsługiwane i dobrze widoczne z poziomu załącznika. Ta aktualizacja pomaga złagodzić potencjalne potencjalne skutki zagrożenia bezpieczeństwa, takie jak ataki typu cross-site scripting (XSS).

To zrównoważone podejście pozwala na dalsze używanie plików SVG jako załączników, gdzie podlegają dokładniejszej kontroli i wymagają wyraźnego działania użytkownika do otwarcia, zamykając jednocześnie niebezpieczny wektor ataku.

To posunięcie ma kluczowe znaczenie w pogarszającym się środowisku bezpieczeństwa. Jak wcześniej informował Winbuzzer, w 2024 r. liczba kliknięć związanych z phishingiem wzrosła trzykrotnie, co wynika z kreatywności atakujących i zmęczenia użytkowników. Wektor SVG to tylko najnowsza ewolucja w tej toczącej się bitwie.

Szersza strategia wzmocnienia platformy Microsoft 365

Ta decyzja nie jest odosobnionym rozwiązaniem, ale częścią szerszej, długoterminowej strategii firmy Microsoft mającej na celu zmniejszenie powierzchni ataku w całym ekosystemie produktów.

Firma systematycznie wycofuje lub ogranicza funkcje, które choć potencjalnie przydatne, często wykorzystywane przez cyberprzestępców.

W ciągu ostatnich kilku lat firma Microsoft domyślnie blokowała makra VBA Office, wyłączała niezaufane dodatki XLL i rozszerzono listę blokowanych typów plików w programie Outlook o formaty takie jak.library-ms. Każda z tych zmian stanowi celowy kompromis, przedkładający bezpieczeństwo nad starszą funkcjonalność.

Chociaż obecna fala ataków SVG często prowadzi do kradzieży danych uwierzytelniających, eksperci ds. bezpieczeństwa ostrzegają przed większymi zagrożeniami. Jak zauważyli badacze z Kaspersky, „wykorzystanie pliku SVG jako kontenera na szkodliwą zawartość można również wykorzystać w bardziej wyrafinowanych atakach ukierunkowanych”. Podkreśla to konieczność zmian na poziomie platformy, takich jak zmiany Microsoftu, które zakłócają narzędzia używane przez osoby atakujące zarówno w przypadku kampanii szeroko zakrojonych, jak i ukierunkowanych.