Po zniknięciu przez dziesięć dni po poważnym naruszeniu bezpieczeństwa, 4chan migotał do życia 25 kwietnia. Powrót niesławnego Imageboard był oficjalnym wyjaśnieniem awarii: „katastrofalna” porażka zakorzeniona w długotrwałej konserwacji technicznej i spotęgowana przez presję finansową, umożliwiając atakującym na wykorzystywanie poważnie przestarzałego oprogramowania. Jako bezpośrednia konsekwencja narażonych podatności, strona potwierdziła trwałe usunięcie płyty ITS/f/(Flash).

Wykorzystanie przestarzałej infrastruktury

Wtargnięcie, które rozpoczęło się 14 kwietnia, obejmowało hakera używającego brytyjskiego adresu IP z powodzeniem wykorzystującym stary interpretera duchów (podobno href=”https://www.portnox.com/blog/security-analysis/ghostscripted-how-4chan-got-haunted-by-2012-tech/”target=”_ blank”> wersja 2012 ) poprzez manipulowane przesłanie PDF na tablicach takich jak/sci/i/tg/, do własnej analizy i 4chan.

GhostScript to wspólny pakiet oprogramowania do przetwarzania plików PostScript i PDF, często używany przez strony internetowe do generowania podglądu obrazów; Uruchamianie takiej starej wersji przedstawia poważne ryzyko bezpieczeństwa.

Ten wektor exploit, potencjalnie połączony z nieustannymi wersjami PHP, Areprecised Mysql Funkcje i ledą freeSd 10.1 Unupported od 2016 r. , przyznał głęboki dostęp napastników, w tym dostęp do skorupy lub bezpośrednia kontrola linii poleceń.

To nie było szybkie Smash-and-and-Grab; Jedna osoba nazywana „Chud” rzekomo twierdziła na rywalizującym forum Soyjak.party-witryna wypełniona przez użytkowników z Bangered/QA/QA/Postanę i potencjalnie zmotywowaną przez powiązane napięcia międzyboardowe-do posiadania dostępu przez ponad rok.

Wykazanie poziomu kontroli, hackowcy nawet opublikowali przekaz drwawy, „Uzyskano na stronie administratora. Nishimura. Ten incydent dotyczy poprzednich problemów bezpieczeństwa, w tym hacka z 2014 r. Z uwzględnieniem kompromiowanych poświadczeń moderatora.

Lata odciągi finansowego i stagnacji

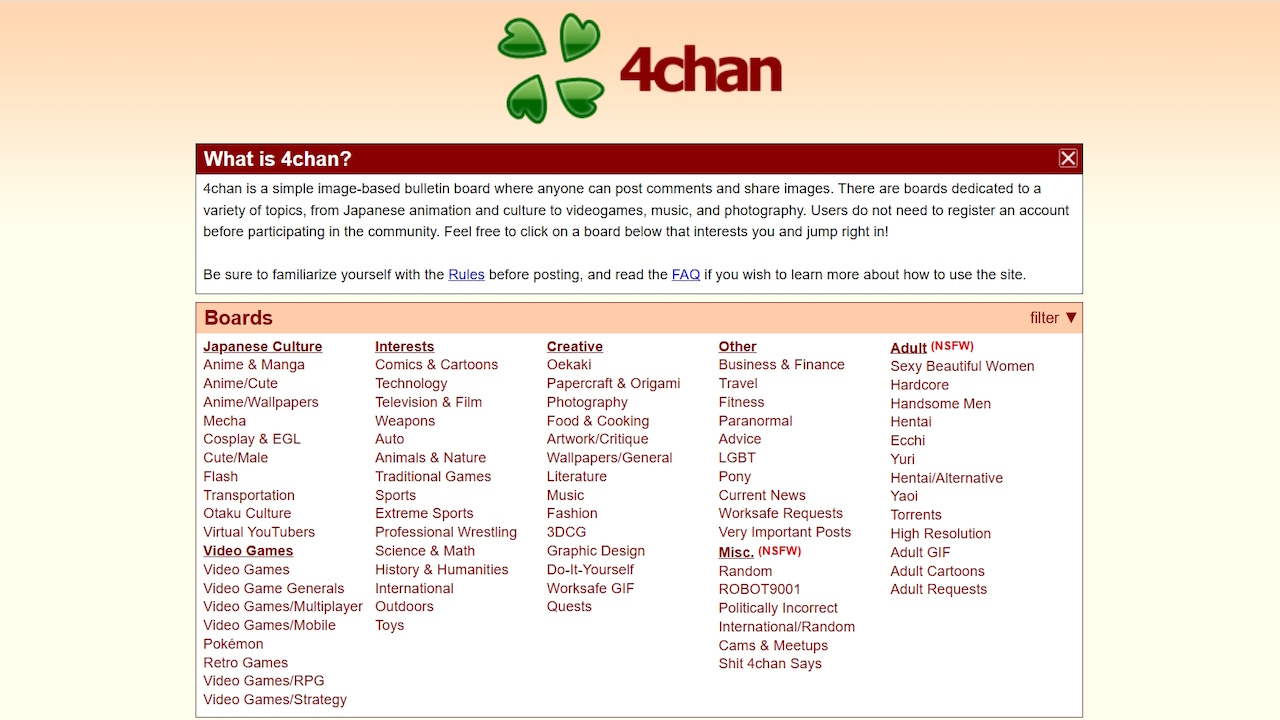

w niezwykle szczerym poście na blogu zatytułowanym „ stały stały „Opublikowano 26 kwietnia, zarząd 4chan przyznał, że podstawowy problem był„ po prostu nie aktualizując stare systemy operacyjne i kodu w czasowo mody “. Człowiek dostępne w celu aktualizacji naszego kodu i infrastruktury „i bycie„ głodnym pieniędzy przez lata przez reklamodawców, dostawców płatności i usługodawców, którzy ulegali zewnętrznym kampaniom presji “jako podstawowe powody.

Sytuacja przypomina publiczne oświadczenia właściciela Nishimury w okresie publicznym; Post na blogu z 2016 r. Zatytułowany „Zima nadchodzi” Upewniła trudności finansowe witryny, z Nishimura, „I Failed. Jestem sincerly”.

s. 2025 stwierdził, że wersje finansowe witryny wypisali się w 4Chan. Działał na serwerach starzejących się kupionych przeznaczonego przez założyciela Christophera Poole, dopóki nowy sprzęt nie został ostatecznie nabyty w połowie 20124 r., Proces utrudniony przez ograniczone fundusze i dostawcy podlegają reputacji witryny. Migracja do tej nowej infrastruktury była nadal niekompletna, gdy nastąpiło naruszenie.

Dane moderatora wyciekły, płyta flash Axed

Atakerzy wyłuszczali znaczne ilości danych, w tym kod źródłowy i tabele bazy danych zawierających moderator. Badacz cyberbezpieczeństwa, Kevin Beaumont, ocenił szkody rejestru jako „dość kompleksowy [kompromis], w tym bazy danych SQL, dostęp do źródła i powłoki”.