Tiada sistem maklumat atau pertahanan siber boleh dianggap selamat sepenuhnya. Memandangkan sifat lumayan jenayah siber dan daya cipta penjenayah untuk mencari cara serangan baharu, apa yang dianggap selamat pada masa ini tidak akan menjadi esok.

Walaupun teknologi blockchain semakin popular, masih terdapat orang lain yang meragui daya maju, keselamatan dan skalabilitinya. Firma yang menggunakan rantaian blok mesti membangunkan dasar dan piawaian keselamatan siber untuk melindungi organisasi mereka daripada ancaman luar, walaupun beberapa ciri asas rantaian blok termasuk kerahsiaan data, integriti dan ketersediaan.

Bolehkah Blockchain digodam?

Jawapannya adalah ya, berdasarkan serangan siber yang berjaya sebelum ini ke atas blok blok yang berfungsi. Memandangkan prinsip keselamatan yang terbina dalam seni bina dan pengendalian blockchain, ia menimbulkan isu tentang kelemahan yang mungkin wujud dan bagaimana ia telah dieksploitasi.

Beberapa jenis blockchain boleh dikenal pasti berdasarkan keterbukaannya kepada semua pengguna atau sekatan kepada peserta yang diketahui, seperti serta sama ada mereka memerlukan kebenaran atau tidak. Tahap keselamatan yang lebih tinggi dianggap disediakan melalui sistem yang dibenarkan dan terhad, kadangkala dikenali sebagai”blockchain tertutup”. Mereka menawarkan lebih fleksibiliti tentang siapa yang mungkin terlibat dan aktiviti yang boleh mereka jalankan. Wajaran relatif keselamatan berhubung dengan prestasi blockchain ialah lazimnya merupakan faktor dalam memilih jenis blockchain untuk dilaksanakan.

Terdapat beberapa kelemahan, walau bagaimanapun, yang terpakai pada semua blockchain. Ada yang khusus untuk cara blockchain berfungsi, manakala yang lain berkaitan dengan teknologi yang digunakan untuk membinanya. Ahli manusia blokchain memberikan peluang untuk teknik kejuruteraan sosial seperti penipuan, pancingan data dan lain-lain yang sering digunakan oleh penjenayah siber dalam konteks lain.

Penggodam mungkin menyamar sebagai penyedia dompet atau menghantar e-mel pancingan data kepada peserta mengikut urutan untuk mendapatkan kunci penyulitan peribadi mereka , yang membolehkan pencuri menjalankan urus niaga penipuan pada rantaian blok. Strategi serangan biasa yang lain termasuk mengambil kesempatan daripada keselamatan titik akhir yang lemah untuk mendapatkan akses kepada maklumat yang disimpan pada peranti peserta (termasuk kunci peribadi) dan keselamatan rangkaian yang longgar untuk mengintip maklumat peribadi.

Penggodam menceroboh PC pekerja di Pertukaran bitcoin Korea Selatan Bithumb menggunakan teknik ini. Lebih daripada 30,000 rekod pelanggan telah dicuri dan kemudiannya dieksploitasi untuk menipu orang ramai supaya memberikan maklumat pengesahan mereka supaya mata wang kripto boleh dicuri.

Sekatan blok terbuka memberikan lebih privasi. Pengguna dikenali melalui alamat awam, yang selalunya merupakan siri huruf dan nombor yang sukar disambungkan kepada individu tertentu. Penjenayah siber kerap mengumpul pembayaran dalam bitcoin yang disokong oleh teknologi blockchain kerana ia tidak dikenali, yang menarik mereka. Walau bagaimanapun, kaedah seperti pengadunan dan pengadunan dapat menyembunyikan asal usul sebenar mata wang kripto, menjadikannya lebih sukar untuk mengesan pemilikan. Aplikasi penilaian Blockchain dapat mengesan dompet dan data transaksi menggunakan alamat IP, contohnya.

Mengapa Mengutamakan Keselamatan Siber dalam Blockchain?

Walaupun terdapat banyak kelebihan untuk menggunakan teknologi blockchain dalam perniagaan, terdapat juga kelemahan.

Mata wang kripto, misalnya, berfungsi sebagai kaedah pembayaran dalam operasi haram termasuk perisian tebusan, permainan penipuan dan membiayai keganasan, dengan nilai $14 bilion pada 2021, naik 79% daripada 2020.

Walau bagaimanapun, teknologi rantaian blok menawarkan risiko keselamatan siber baharu dan kesukaran keselamatan tertentu. Akibatnya, salah satu faktor terpenting dalam menerima dan menggunakan rantaian blok adalah keselamatan siber.

● Ancaman Protokol Konsensus

Untuk mencapai persefahaman di kalangan ahli semasa membuat blok tambahan, blokchain menggunakan mekanisme konsensus. Kepincangan protokol konsensus, seperti dengan majoriti (51%) dan serangan perlombongan yang mementingkan diri sendiri, menimbulkan bahaya kepada tadbir urus dan hala tuju rangkaian rantaian blok kerana tiada pihak berkuasa pusat.

Untuk menjamin bahawa metodologi konsensus sentiasa menghasilkan resolusi yang dimaksudkan, ia mesti dinilai dan diuji dengan teliti.

● Pelanggaran Kerahsiaan & Privasi

Bahaya kedua adalah berkaitan dengan pendedahan maklumat peribadi dan sensitif. Rantaian sekat adalah terbuka secara semula jadi dan pengguna mungkin bertukar-tukar data daripada mana penggodam mungkin dapat menyimpulkan data dan maklumat peribadi.

Oleh itu, syarikat mesti mempertimbangkan dengan teliti cara mereka menggunakan rantaian blok untuk memastikan bahawa hanya data yang dibenarkan dihantar tanpa mendedahkan sebarang data sulit atau sensitif.

● Penggunaan VPN

Blockchain VPN ialah sejenis VPN yang menyokong dan menggunakan blockchain dan cryptocurrency. Walau bagaimanapun, tidak semua urus niaga cukup selamat, seperti yang telah kami nyatakan sebelum ini berkenaan dengan urus niaga terjamin. VPN Blockchain adalah penting dalam situasi ini kerana ia boleh menambah lapisan perlindungan tambahan untuk memastikan transaksi selamat bersama-sama dengan perisian hasad. Alamat IP anda boleh disembunyikan, menghalang pencuri daripada menggunakan alamat dompet anda untuk mengakses alamat IP asal anda dan mencuri wang.

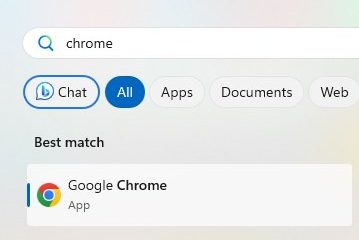

Adalah penting untuk melindungi diri anda daripada serangan siber ketika dunia beralih kepada mata wang digital seperti bitcoin. Anda boleh meningkatkan keselamatan dan kerahasiaan transaksi anda dengan menggunakan VPN. Ia akan berbahaya jika PC anda atau Windows tidak mempunyai VPN, jadi untuk mengelakkan sebarang aktiviti penipuan anda harus pertimbangkan VPN.

● Kunci Peribadi Terkompromi

Kompromi kunci persendirian, yang digunakan oleh blokchain untuk mengenal pasti dan mengesahkan pengguna, adalah kebimbangan ketiga.

Penyerang boleh mendapatkan akses kepada kunci peribadi pengguna melalui kelemahan perisian dalam pelanggan blokchain atau melalui penggunaan teknik keselamatan maklumat konvensional seperti pancingan data dan serangan kamus.

Sebagai contoh, disebabkan oleh langkah keselamatan yang lemah, penggodam dapat mengambil $500 juta daripada dompet pengguna semasa serangan Januari 2017 ke atas pertukaran mata wang kripto Coincheck.

Usaha Keselamatan Berterusan

Adalah penting untuk mengekalkan dalam fikiran bahawa keselamatan memerlukan kerja berterusan dan tiada sistem yang boleh selamat sepenuhnya pada setiap masa, terutamanya memandangkan perbezaan teknologi mponents saling berkait dan betapa cepatnya teknologi berkembang.

Rangkaian Blockchain berpotensi untuk menjadi jauh lebih selamat daripada rangkaian konvensional dan menawarkan beberapa kelebihan keselamatan. Apabila membuat, menjalankan, atau menggunakan blockchain, berhati-hati harus diberikan, sama seperti teknologi lain. Fikirkan tentang pengurusan utama, pengurusan identiti dan akses, komunikasi selamat, keselamatan kod dan pengurusan konsensus.

Memandangkan garis panduan keselamatan dibuat dan diluluskan, ia harus dipraktikkan untuk menggunakan sepenuhnya kelebihan keselamatan teknologi blockchain.

Kesimpulan

Seperti yang telah kita lihat, teknologi blockchain mampu menggantikan sepenuhnya proses pengesahan pihak ketiga yang sudah lapuk, yang mempunyai keupayaan untuk mengubah keselamatan siber. Ini akan membolehkan transaksi yang lebih selamat untuk pengguna di samping menjimatkan masa dan wang. Apabila bercakap tentang keselamatan rantaian bekalan, teknologi blockchain juga menyediakan mekanisme untuk menjejak barangan dari titik asal ke destinasi akhir.