キーロガーは、コンピューターに入力したすべてのキーを記録する一種のマルウェアです。 SANS Institute の研究者 John Bambenek によると、米国だけで推定 1,000 万台のコンピューターがキーロガーに感染しています。

キーロガーは、すべてのキーストロークを静かに記録しながら、数か月または数年にわたってコンピューター内で検出されずにいる可能性があります。不審なリンクや電子メールを開き、疑わしい Web サイトにアクセスしたり、何かをダウンロードしたりすることで、キーロガーに感染する可能性があります。

このマルウェアがお使いのコンピューターに侵入した可能性があると思われる場合は、それを検出する方法をご紹介します。

キーロガーとは?

いくつかの異なるタイプのキーロガーであり、システムの特定のプロセスをターゲットにして機能を実行します。ただし、目的は同じで、データやその他の個人情報を盗みます。

一部のキーロガーは、クリップボードの履歴を記録し、テキスト メッセージを読んで詳細を確認することもできます。キーロガーは、次の種類に大まかに分類できます。

ソフトウェア キーロガー

ソフトウェア キーロガーは、情報を盗むために最も広く使用されているキーロガーの種類です。システム内を通過するキーストローク情報を傍受して、キーストロークを記録します。基本的に 2 つの形式があります:

ユーザー モード キーロガー: キーボードを介して Windows API に渡される情報を傍受しますカーネル モード キーロガー: キーボードから直接情報を記録します

ハードウェア キーロガー

ハードウェア キーロガーは、キーボードまたは CPU に物理的に接続してキーストロークを記録するキーロガーです。ただし、攻撃者はコンピューターに物理的にアクセスしてセットアップする必要があるため、あまり使用されていません。

ハードウェア キーロガーは通常、キーボードの USB ヘッダーの上部にある小さな添付ファイルです。

コンピュータ上のキーロガーをチェックする方法

キーロガーのようなマルウェアがコンピュータに感染しているかどうかを判断するには、さまざまな方法があります。ただし、このマルウェアはシステムに隠れるように設計されているため、より多くの情報を盗むことができます。

この有害なソフトウェアを検出する可能性を高めるには、このリストにあるすべての方法を試すことをお勧めします。

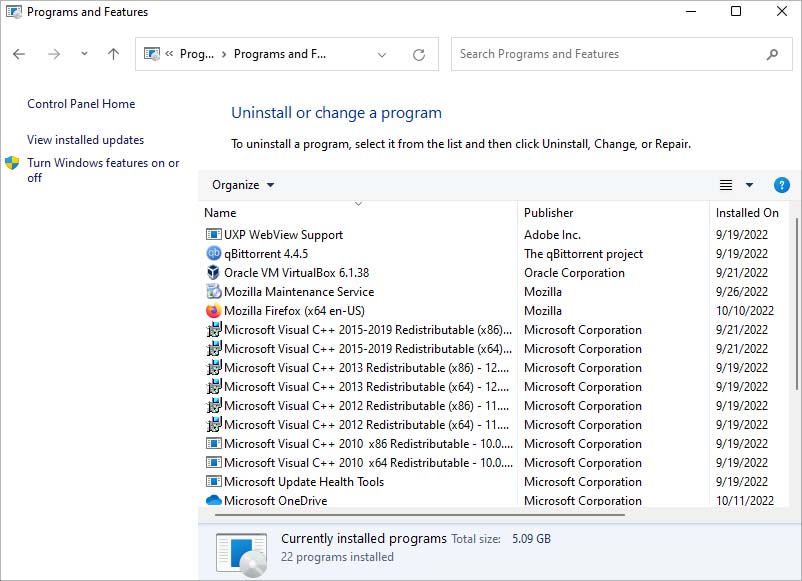

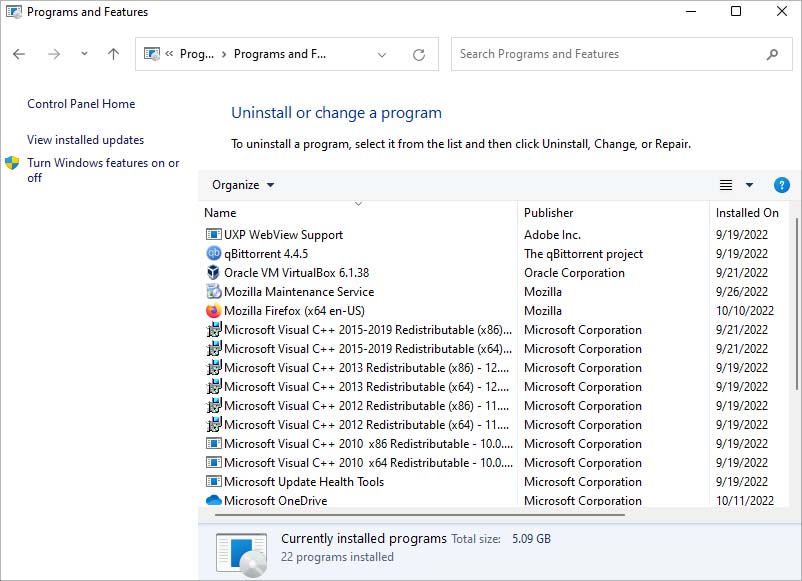

不審なプログラムを探す

ほとんどのマルウェアは、怪しげな Web サイトからダウンロードした正当なソフトウェアをパッケージ化することで、コンピュータに感染します。疑わしいプログラムやダウンロードした覚えのないプログラムがないか、インストール済みのすべてのプログラムを調べることができます。

その方法は次のとおりです。

Windows キー + R キーを使用して Run ユーティリティにアクセスします。Enter キーを押します。 コントロール パネルを開きます。[プログラム>プログラムと機能] に移動します。

インストールされているすべてのプログラムを調べて、疑わしいプログラムを探します。 (プログラムの機能がわからない場合は、オンラインでチェックして、有害かどうかを確認できます。)

インストールされているすべてのプログラムを調べて、疑わしいプログラムを探します。 (プログラムの機能がわからない場合は、オンラインでチェックして、有害かどうかを確認できます。)

疑わしいプログラムが見つかった場合は、それらを選択して [アンインストール] をクリックして削除できます。.

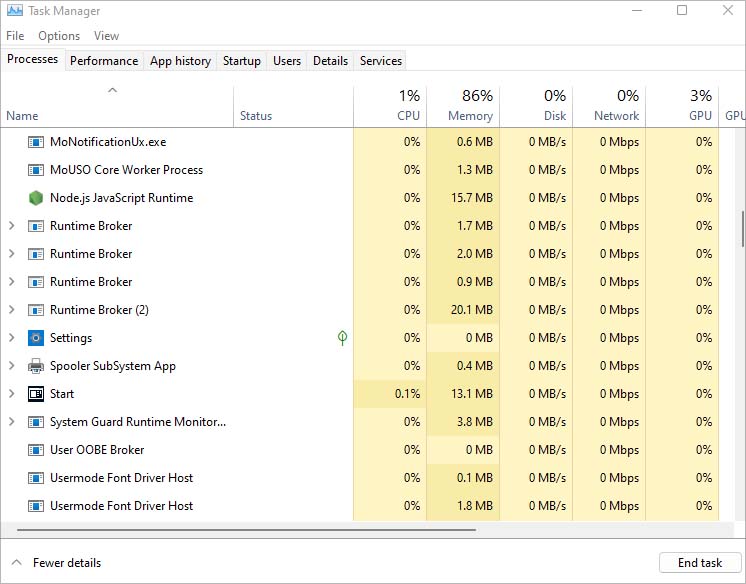

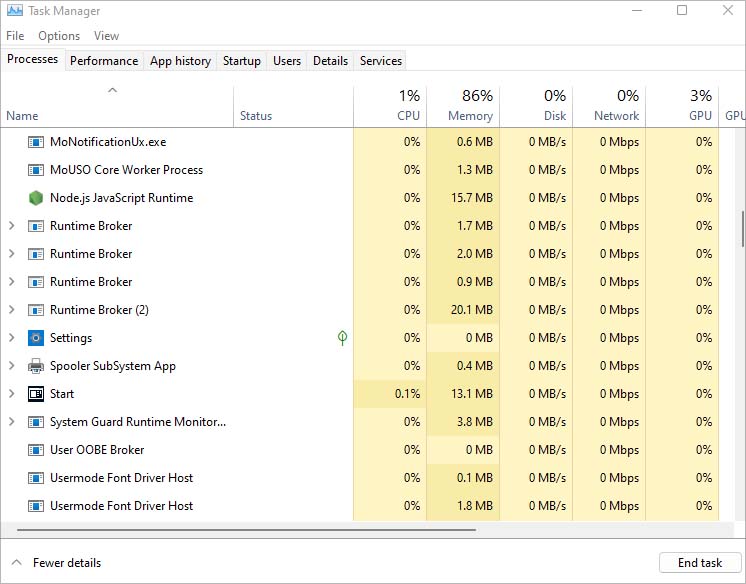

タスク マネージャーを使用する

タスク マネージャーはキーロガーの検出に役立ちますが、実行中の各プログラムを手動で調べる必要があります。タスク マネージャーは、バックグラウンドで実行されているものを含め、実行中のすべてのプログラムとプロセスを表示します。

一部の高度なキーロガーはタスク マネージャーでプロセスを非表示にする場合がありますが、ほとんどの場合、そうすることができません。

スタート メニューを右クリックし、タスク マネージャーを選択します。タスク マネージャーでは、バックグラウンドで実行されているすべてのアクティブなプロセスを調べます。

リソースを消費する疑わしいプロセスが見つかった場合、プロセスはオンラインになります。バックグラウンド プロセスは多くのリソースを消費しないため、リソースの消費量が比較的多いプロセスも探します。さらに、システム プロセス名のタイプミスを確認してください。 (マルウェアは正当なシステム プロセス名で偽装できますが、通常はタイプミスがあります。)

リソースを消費する疑わしいプロセスが見つかった場合、プロセスはオンラインになります。バックグラウンド プロセスは多くのリソースを消費しないため、リソースの消費量が比較的多いプロセスも探します。さらに、システム プロセス名のタイプミスを確認してください。 (マルウェアは正当なシステム プロセス名で偽装できますが、通常はタイプミスがあります。)

タスク マネージャーでマルウェア プロセスを見つけた場合は、そのプロセスを右クリックして [ファイルの場所を開く] を選択します。その後、その有害なプロセスを削除できます。

ただし、一部のマルウェアは、その複数のコピーをさまざまな場所に隠している場合があります。そのため、ウイルス対策ソフトウェアを実行して脅威を適切に中和することもお勧めします。

ウイルス対策ソフトウェアを使用する

ウイルス対策ソフトウェアは、マルウェアなどの有害な脅威からコンピュータを検出して保護する信頼できる方法です。.ほとんどのウイルス対策には、キーロガーのような検出が困難なマルウェアを検出する適切な機能があります。

ウイルス対策の有料版を選択して、セキュリティやその他の機能を強化することもできます。最高のウイルス対策ソフトウェアには、Bit Defender、Avast、McAfee、Norton などがあります。

アクティブなインターネット接続を確認する

キーロガーは、オフライン時にキーストロークを記録できますが、そうではありません。その情報を発信することができます。キーロガーがデータを送り返すことができるようにするには、アクティブなインターネット接続が必要です。これをコンピューターで確認できます。

すべてのアクティブなインターネット接続を確認する方法は次のとおりです。

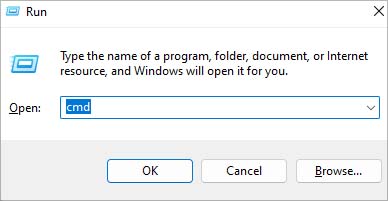

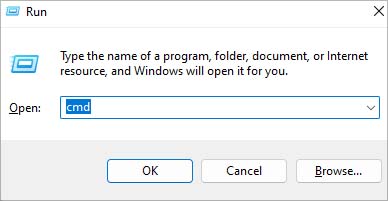

PC で、インターネット接続を使用して正当なプロセスを閉じます。Windows + R ショートカット キーを押して、[ファイル名を指定して実行] ダイアログ ボックスを開きます。cmd と入力し、Ctrl + Shift + Enter を押します> 高度なコマンド プロンプトを開きます。

コマンド プロンプトで、次のコマンドを入力します:

コマンド プロンプトで、次のコマンドを入力します:

netstat-b すべてのアクティブなインターネット接続をチェックして、不審な接続がないかどうかを確認します。svchost.exe、または入力ミスのない正当な Windows アプリケーションが表示された場合、それらは安全なアプリケーションです。インターネット接続、そのプロセスをオンラインで検索します。

すべてのアクティブなインターネット接続をチェックして、不審な接続がないかどうかを確認します。svchost.exe、または入力ミスのない正当な Windows アプリケーションが表示された場合、それらは安全なアプリケーションです。インターネット接続、そのプロセスをオンラインで検索します。

ハードウェア キーロガーのチェック

最後に、キーロガーは、API から API へと情報を傍受するソフトウェア ベースのマルウェアだけではありません。一部のハードウェア キーロガーは、情報を盗んで記録するために、キーボードまたはコンピューターに物理的に接続されています。

ほとんどのハードウェア キーロガーは、有線キーボードの USB ヘッドの小さな拡張機能であり、キーボードを CPU に接続します。ハードウェア キーロガーは通常、外部に取り付けられているため、検出するのは難しくありません。

ハードウェア キーロガーは CPU、キーボード、またはラップトップの内部に配置できますが、キーロガーとしてはかなり非効率的です。ハードウェア キーロガーがコンピューター ハードウェア内に存在するためには、攻撃者は PC を解体し、キーロガーをインストールしてから、コンピューターを再度組み立てる必要があります。