Nonostante la revisione della sicurezza di Microsoft, la sua controversa AI di richiamo di Windows acquisisce ancora dati sensibili come numeri di carta di credito e password, secondo i nuovi test. I risultati convalidano il recente blocco proattivo da parte di app come Signal, Brave e AdGuerd, che hanno preso le cose nelle proprie mani per proteggere gli utenti.

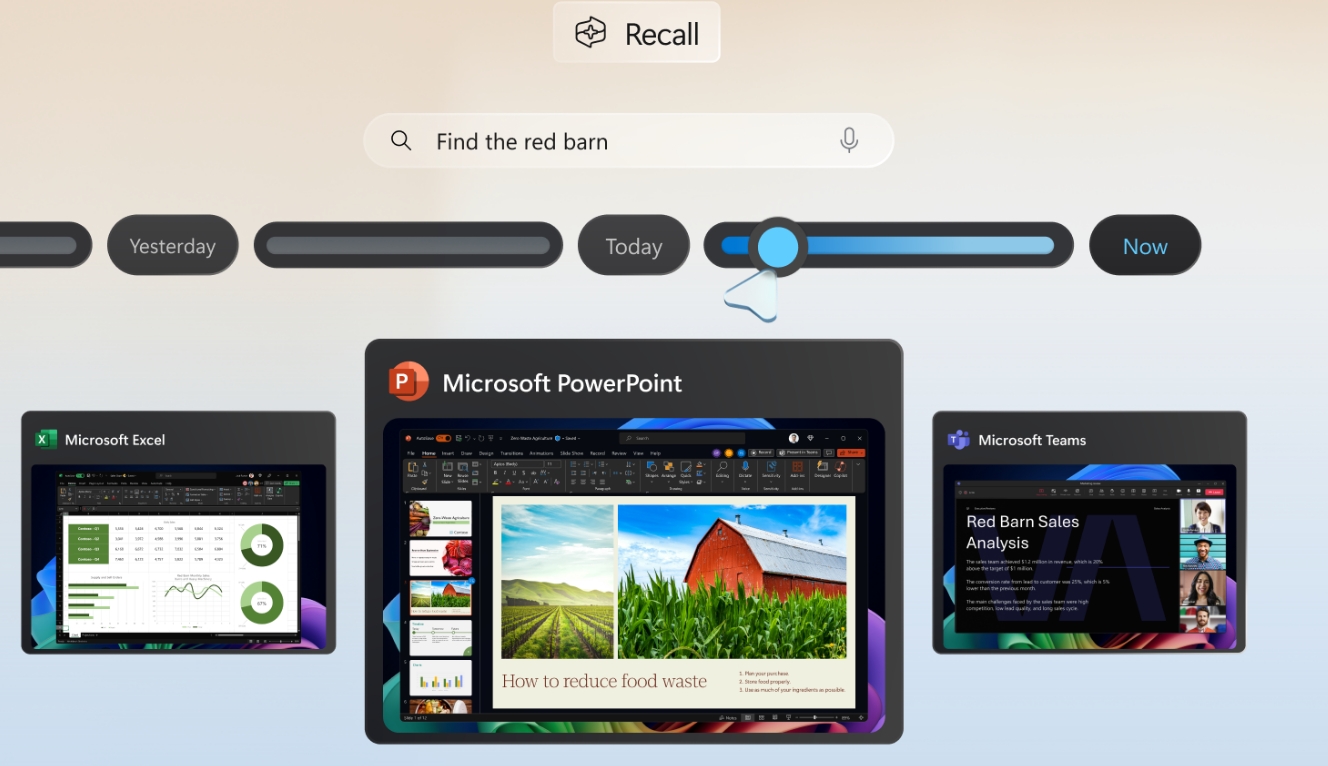

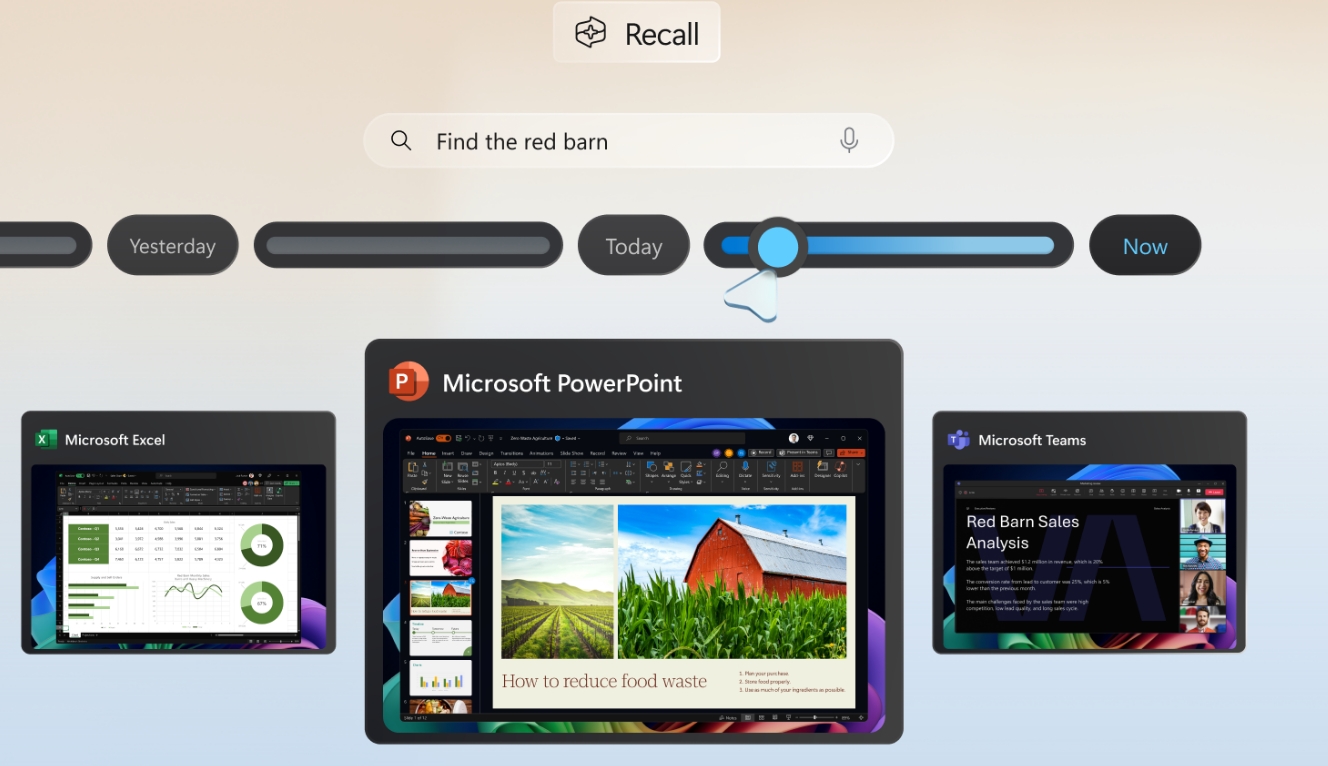

Questa controversia, che si sta svolgendo su nuovi Copilot+ PC, steli dalla funzione principale di Recome: prendendo costante screenshot di attività dell’utente. Mentre Microsoft ha rafforzato la funzione dopo un grande contraccolpo nel maggio 2024, le ultime rivelazioni mostrano che il suo filtro dei dati è pericolosamente inaffidabile.

Crea un potenziale tesoro per i ladri e alimenta lo scontro tra le ambizioni AI di Microsoft e la privacy dell’utente fondamentale. Come ha osservato un direttore della sicurezza,”Ci sono così tanti avvertimenti, che personalmente non vedo come si sarebbero in grado di avere tutte queste aree coperte da una preoccupazione per la privacy e la sicurezza”. The feature remains a significant risk.

A Treasure Trove for Thieves: Recall’s Persistent Security Flaws

A new indagine da parte del registro rivela che il ricordo è stato alimentato per le informazioni sensibili per il filtro sensibile è pericolosamente incoerente, creando ciò che il potenziale”è stato un potenziale per il registro Rivela. Mentre lo strumento ha identificato correttamente ed escluso alcuni dati finanziari, come in una pagina dell’account Microsoft, le sue prestazioni non erano affidabili in molti scenari comuni.

I test hanno mostrato lo strumento che acquisisce numeri di carta di credito, password e numeri di previdenza sociale quando inseriti in semplici moduli o file di testo. Ad esempio, mentre il richiamo filtrava correttamente un modulo di carta di credito ben etichettata, non riuscì quando la stessa forma veniva presentata senza parole contestuali come”Pagina di pagamento”, catturando il numero della carta, la data di scadenza e il codice CVC.

Questa fragilità si estendeva ad altri dati personali. Il filtro ha redatto correttamente un numero di previdenza sociale quando è stato prefisso con”My SS#:”, ma ha catturato tutte le cifre quando il prefisso è stato cambiato in”Soc:”. Allo stesso modo, mentre bloccò le schermate del gestore di password di Google Chrome, non è riuscito a riconoscere un semplice elenco di nomi utente e password in un file di blocco note che mancava della parola esplicita”password”come etichetta.

Anche i dati visivi si sono rivelati impegnativi per l’IA. Ricordiamo correttamente evitando lo screenshot di un’immagine chiara di un passaporto, ma quando la stessa foto è stata parzialmente coperta da un’altra finestra, il sistema ha preso lo screenshot, catturando i dettagli personali visibili. In un’altra istanza, ha catturato il nome utente PayPal di un utente dalla schermata di accesso, fornendo una informazione critica per un potenziale utente malintenzionato.

peggiorando le cose, l’indagine ha confermato che è possibile accedere all’intero database di richiamo con solo un pin di un utente, aggirando completamente la necessità di autenticazione biometrica. Un utente malintenzionato con il pin, anche uno che opera in remoto tramite software come TeamViewer, potrebbe visualizzare l’intera cronologia del richiamo di un utente dopo aver semplicemente inserito il codice quando viene richiesto una scansione del viso o delle impronte digitali.

Questo mina direttamente afferma di Microsoft secondo cui i dati sono protetti da una robusta autenticazione di Windows . La dipendenza del sistema su un semplice pin come fallback crea una debolezza di sicurezza fondamentale che il sofisticato malware o un attaccante determinato potrebbero facilmente sfruttare, trasformando la funzione da uno strumento di produttività in una responsabilità significativa.

da un contraccolpo alla revisione: una storia di elaborazione di Microft. Lo strumento è stato lanciato come un rivoluzionario”Memoria fotografica”. L’esecutivo di Microsoft Yusuf Mehdi ha fatto una forte promessa sulla privacy all’epoca, affermando:”Ricorda sfrutta il tuo indice semantico personale, costruito e archiviato interamente sul tuo dispositivo. Le tue istantanee sono viste; rimangono localmente sul tuo PC.”

Quell’assicurazione si è sbriciolata rapidamente. Il ricercatore di sicurezza Kevin Beaumont ha scoperto la versione iniziale . Ciò ha creato quello che molti hanno chiamato un incubo sulla privacy, scatenando un contraccolpo immediato e feroce dalla comunità di sicurezza e spingendo le richieste di regolatori come l’ufficio del commissario per le informazioni del Regno Unito (ICO).

Le intense prospettive pubbliche hanno costretto Microsoft a rinviare il lancio previsto di giugno della funzione. Pavan Davuluri, capo di Windows e dispositivi di Microsoft, ha riconosciuto il sentimento pubblico, affermando che la società aveva ricevuto”un”segnale chiaro”che aveva bisogno di”rendere più facile per le persone scegliere”per consentire la funzione e per”migliorare la privacy e le salvaguardie di sicurezza”, promettendo per regine di rientrare nel sistema da zero. href=”https://blogs.windows.com/windowsexperience/2024/09/27/update-on-recall-security-and-privacy-architecture/”target=”_ blank”> aggiornamento sulla sua architettura di sicurezza , Microsoft ha dettagliato il nuovo approccio resistente. Il richiamo è diventato rigorosamente opt-in, l’autenticazione di Windows Hello per l’accesso ha crittografato l’intero database di snapshot. I dati dovevano essere archiviati in enclavi Secure Virtualization Based Based Security (VBS), con chiavi di decryption protette dal chip TPM del dispositivo.

VP di Enterprise e OS Security David Weston ha scritto che con queste modifiche,”Le snapshot di richiamo sono disponibili solo dopo aver autenticato utilizzando Windows Hello Credentials.”Tuttavia, anche con questi significativi miglioramenti architettonici, gli analisti della sicurezza sono rimasti scettici. Ricercatori di kaspersky ha indicato potenziali problemi , incluso un semplice pin, incluso un semplice pin. Mentre Microsoft ha indurito con successo il database contro un semplice furto, la società non è riuscita a risolvere il problema dell’IA molto più duro al centro della funzione: identificare e redazione in modo affidabile le informazioni sensibili in tempo reale. Gli ultimi test dimostrano che questo meccanismo di filtraggio fondamentale non è stato fissato, lasciando la porta aperta per le violazioni della privacy stessa la revisione prevenuta per prevenire.

Una crescente resistenza da app focalizzate sulla privacy

I fluvi persistenti hanno validato le loro manifuzioni. Segnali di messaggistica sicuri è stato il primo ad agire, annunciando a maggio che avrebbe bloccato il richiamo. La società ha lamentato la mancanza di strumenti adeguati per gli sviluppatori, affermando:”Le app come Signal non dovrebbero implementare”uno strano trucco”al fine di mantenere la privacy e l’integrità dei loro servizi senza strumenti di sviluppatori adeguati.”

Presidente del segnale Meredith Whittaker era più diretto, aggiungendo più direttamente,”i sistemi operativi non dovrebbero essere in fase di elaborazione di altri dati sensibili non A luglio, AdGuerd e il browser coraggioso hanno seguito l’esempio, implementando i propri blocchi predefiniti contro lo strumento AI e consolidando un chiaro modello di resistenza del settore.

Tuttavia, questi sviluppatori sono stati costretti a utilizzare diversi metodi, evidenziando una disparità critica negli strumenti che Microsoft Microsoft. Signal, un’app non browser, ha dovuto riutilizzare un’API di gestione dei diritti digitali (DRM) per rendere la sua finestra invisibile alle catture dello schermo. Sebbene efficace, questo approccio schietto interrompe anche il software legittimo di screenshot e accessibilità.

Al contrario, coraggioso usa un controllo più elegante, browser fornito da microrosof di MicroSoft

Questo ha creato un sistema a due livelli di controlli sulla privacy, un punto non perso sugli sviluppatori. Il coraggioso team di privacy ha chiamato direttamente Microsoft a correggere questa disparità, affermando:”Speriamo che offrano la stessa capacità granulare di disattivare il richiamo a tutti gli sviluppatori di applicazioni mentali per la privacy”. Per i sostenitori della privacy, i rischi si estendono oltre il furto di dati alla sicurezza personale, in particolare per le persone vulnerabili.

Peter Snyder, principale ricercatore di privacy di Brave Software, hanno spiegato che per le vittime della violenza domestica, un partner violento potrebbe vedere la loro storia di navigazione per i siti Web di supporto. Ha osservato:”Il richiamo rende Extra-Difficult per Brave per fornire questo tipo di protezioni perché il richiamo non è progettato per dare il controllo del software su ciò che è incluso nelle istantanee di Recome.”

La saga in corso mostra che, nonostante i miglioramenti architettonici, il concetto fondamentale di Recent rimane un rischio profondo che gli esperti di sicurezza trovano inaccettabili. Sean Wright, direttore della sicurezza delle applicazioni di Featurespace, ha riassunto il sentimento, dicendo:”Ci sono così tanti avvertimenti, che personalmente non vedo come si sarebbero in grado di avere tutte queste aree coperte da una preoccupazione sulla privacy e sulla sicurezza”. Alla fine, come ha concluso Dray Agha of Huntress Security,”Il richiamo è un rischio inutile per la sicurezza e la privacy per non così tanto guadagno di usabilità.”