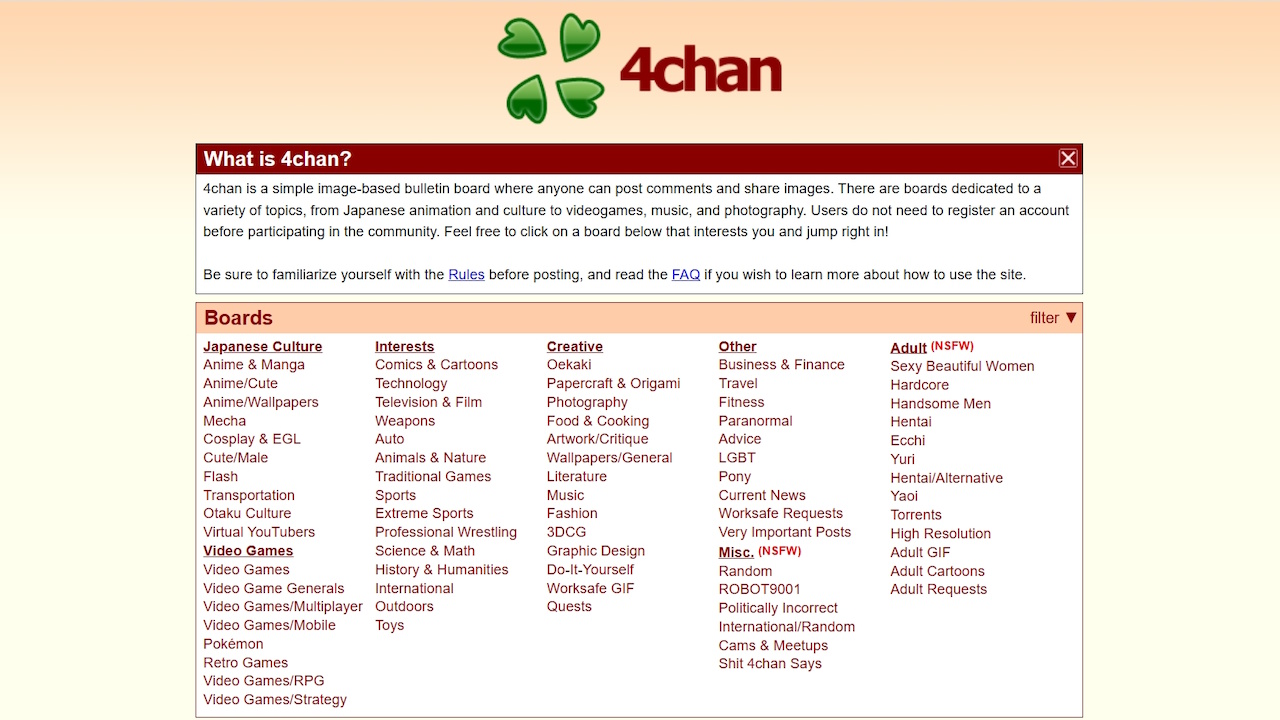

Dopo essere svaniti per dieci giorni a seguito di una grave violazione della sicurezza, 4chan è tornato in vita il 25 aprile. Il famigerato ritorno dell’immagine tavolo è arrivato con una spiegazione ufficiale per l’interruzione: un fallimento”catastrofico”radicato nella manutenzione tecnica a lungo trascurata e aggravato da pressioni finanziarie, consentendo agli aggressori di sfruttare software gravemente obsoleto. Come conseguenza diretta delle vulnerabilità esposte, il sito ha confermato la rimozione permanente della sua scheda/f/(flash).

sfruttando l’infrastruttura obsoleta

L’intrusione, che è iniziata il 14 aprile, ha comportato un hacker UK con successo con successo una vecchia traprista (denominata apremata. href=”https://www.portnox.com/blog/security-analysis/ghostscripted-how-4chan–got-haunted-by-2012-tech/”target=”_ blank”> 2012 versione ) tramite carichi PDF manipolati su bocchie come/Sci/e/TG/, secondo l’analisi iniziale e 4CHAN.

GhostScript è una suite software comune per l’elaborazione di file PostScript e PDF, spesso utilizzata dai siti Web per generare anteprime delle immagini; L’esecuzione di una versione così vecchia presenta sostanziali rischi per la sicurezza.

Questo vettore exploit, potenzialmente combinato con versioni PHP outdati, funzioni mysql deprecate e un sistema operativo di FreeBSD alla base di FreeBSD. href=”https://www.freebsd.org/security/unsupported/”target=”_ blank”> dal 2016 , ha concesso agli aggressori l’accesso profondo, incluso l’accesso al comando diretto. Un individuo soprannominato”Chud”presumibilmente rivendicato sul forum rivale Soyjak.Party-Un sito popolato dagli utenti del 4chan Banned/Qa/Board e potenzialmente motivato da relative tensioni interbarde-per aver avuto l’accesso per oltre un anno.

Dimostrando il loro livello di controllo, gli hacker hanno persino pubblicato un messaggio di categoria,”hai ottenuto gli Amministratori”. Hiroyuki Nishimura. Questo incidente segue precedenti problemi di sicurezza, incluso un hack del 2014 che coinvolge credenziali di moderatore compromesso.

anni di tensione finanziaria e stagnazione

in un post di blog straordinariamente candido intitolato” ancora in piedi “Pubblicato il 26 aprile, la gestione 4chan ha ammesso che il problema principale non è stato”aggiornato sui vecchi sistemi operativi in una moda timida”. ore di lavoro disponibili per aggiornare il nostro codice e le nostre infrastrutture”ed essere”affamati di denaro per anni da inserzionisti, fornitori di pagamenti e fornitori di servizi che avevano ceduto alle campagne di pressione esterne”come ragioni sottostanti.

Questa situazione fa eco echeggia le dichiarazioni pubbliche di Nishimura che risalgono anni; Un post sul blog del 2016 intitolato “L’inverno sta arrivando” Lampati le difficoltà finanziarie del sito, con Nishimura che indicano,”Ho fallito. Sono sgradevole”. Aveva funzionato con i server di invecchiamento acquistati di seconda mano dal fondatore Christopher Poole fino a quando il nuovo hardware non fu finalmente acquisito a metà del 2010, un processo ostacolato da fondi scarsi e venditori diffidente della reputazione del sito. La migrazione a questa nuova infrastruttura era ancora incompleta quando si è verificata la violazione.

Dati del moderatore trapelati, la scheda flash axed

Gli aggressori hanno esfiltrato quantità significative di dati, comprese il codice di origine e le tabelle del database che contengono informazioni moderatorie. Il ricercatore di Cybersecurity Kevin Beaumont ha valutato il danno per il registro come un”compromesso piuttosto completo [tra cui database SQL, fonte e conchiglia”. I registri di discordia interni, indicano circa 219 indirizzi e-mail del moderatore volontario (“bidello”) (inclusi i domini.edu confermati), nomi utente, password, indirizzi IP e registri di chat sono stati compromessi.

Sebbene i report iniziali menzionavano voci di.gov e-mail. La perdita pone gravi rischi per i volontari colpiti; Neringa Macijauskaitė di CyberNews ha evidenziato il potenziale per le molestie doxxing, mirate e gli attacchi di follow-on se le password venivano riutilizzate altrove. Un moderatore 4chan anonimo apparentemente confermato a TechCrunch durante l’interruzione che i dati del moderatore trapelato sembravano”tutti reali”.

Resilienza tra controversie

Durante i tempi di inattività, il server violato è stato disattivato e sostituito, con l’OS e il software installato. I caricamenti PDF sono temporaneamente sospesi. La vittima più permanente è la/f/board; 4Chan ha dichiarato”Non esiste un modo realistico per prevenire exploit simili usando i file.swf”.