Serangan phishing melonjak pada tahun 2024, dengan kemungkinan pengguna korporat tiga kali lebih besar menjadi korban dibandingkan tahun sebelumnya, menurut Laporan Cloud dan Ancaman Netskope.

Studi menyoroti bahwa 8,4 dari setiap 1.000 pengguna mengeklik tautan phishing setiap bulan, meningkat tajam dari 2,9 pada 2023.

Lonjakan ini mencerminkan perubahan signifikan dalam taktik penjahat dunia maya, memanfaatkan alat AI generatif, manipulasi mesin pencari, dan platform tepercaya seperti Cloudflare untuk menerobos pertahanan tradisional.

“ Faktor utama yang menyebabkan peningkatan ini adalah kelelahan kognitif (pengguna terus-menerus dibombardir dengan upaya phishing) dan kreativitas serta kemampuan beradaptasi penyerang dalam memberikan umpan yang sulit dideteksi,” tulis perusahaan tersebut.

Hal ini terus berkembang. metode ini telah melampaui program pelatihan tradisional yang bertujuan untuk mengajari pengguna cara mengidentifikasi upaya phishing, sehingga mengungkap kerentanan kritis dalam pertahanan perusahaan.

Peran AI Generatif dalam Phishing Tingkat Lanjut Kampanye

Proliferasi alat AI generatif telah mengubah lanskap phishing secara mendasar. Platform pasar gelap seperti WormGPT dan FraudGPT banyak digunakan untuk membuat umpan phishing yang tata bahasanya benar, terlokalisasi, dan disesuaikan dengan industri tertentu.

Alat-alat ini mengotomatiskan pembuatan pesan yang beragam dan sangat bertarget, sehingga meningkatkan kemungkinan keberhasilan.

Terkait: Malware Berbasis AI: Bagaimana Aplikasi dan Aplikasi Palsu CAPTCHA Menargetkan Pengguna Windows dan macOS

“LLM dapat memberikan lokalisasi yang lebih baik dan lebih banyak variasi untuk mencoba menghindari filter spam dan meningkatkan kemungkinan menipu korban,” Ray Canzanese, direktur Netskope Threat Labs, mengatakan kepada CSO,”kata Ray Canzanese, Direktur Netskope Threat Labs.

Selain umpan berbasis teks, penyerang juga menerapkan teknologi deepfake untuk menyamar sebagai eksekutif, sehingga upaya phishing semakin meyakinkan. Survei Deloitte mengungkapkan bahwa 15% eksekutif melaporkan insiden yang melibatkan penipuan deepfake yang menargetkan sistem keuangan pada tahun 2024.

Pergeseran Taktik: Mesin Pencari dan Platform Tepercaya Menjadi Pusat Perhatian

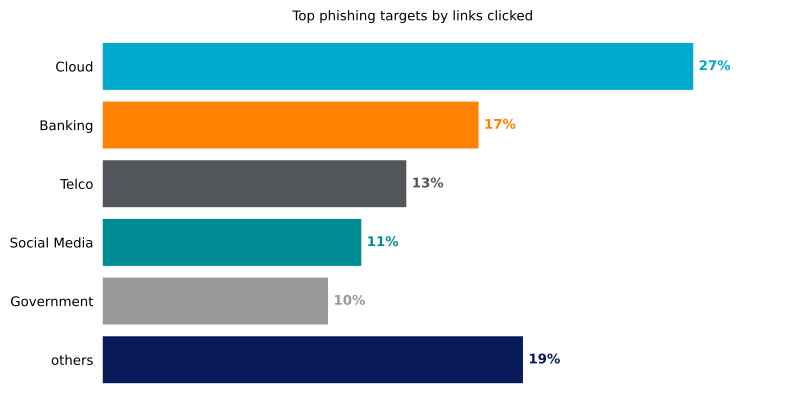

Kampanye phishing tidak lagi terbatas pada email. Data Netskope menunjukkan bahwa mesin telusur menjadi sumber utama klik phishing pada tahun 2024. Penjahat dunia maya menggunakan keracunan SEO dan iklan berbahaya untuk memastikan laman phishing mendapat peringkat menonjol dalam hasil penelusuran, mengeksploitasi kepercayaan pengguna pada mesin telusur untuk mengarahkan lalu lintas ke situs login palsu.

Selain itu, penyerang memanfaatkan platform tepercaya seperti Cloudflare Pages dan Workers untuk meningkatkan skala kampanye phishing. Laporan terbaru dari Fortra mengungkapkan peningkatan sebesar 198% dalam insiden phishing yang dihosting di Cloudflare Pages dan peningkatan sebesar 104% dalam serangan menggunakan Cloudflare Workers.

Terkait: Serangan Phishing Microsoft Teams Meningkat, Mengeksploitasi Akun TI Palsu dan Kode QR

Platform ini, yang dirancang untuk pengembangan web yang sah, secara tidak sengaja menawarkan skalabilitas kepada penjahat dunia maya , keamanan, dan kecepatan yang diperlukan untuk menjalankan operasi phishing yang meyakinkan.

“Meskipun peningkatan serangan yang dihosting di Halaman Cloudflare sebesar hampir 200% membuka mata terhadap hal ini sendiri, jenis-jenis ancaman itulah yang sebenarnya ingin kami fokuskan. Platform ini tidak hanya digunakan untuk menghosting situs phishing yang meyakinkan, namun juga mengalihkan ke situs jahat lainnya,”jelas Zachary Travis, Threat Hunter II di Fortra.

Dengan menggunakan alat seperti Cloudflare Workers, penyerang mengotomatiskan kampanye phishing dan operasi pengisian kredensial, sehingga meningkatkan efektivitas upaya mereka.

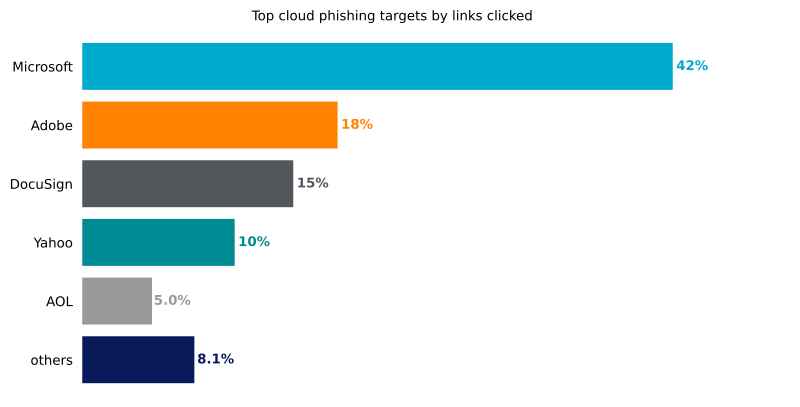

Layanan Cloud Sedang Diserang: Microsoft 365 dan Adobe Salah Satu Target Utama

Aplikasi berbasis cloud tetap menjadi target utama kampanye phishing. Menurut Netskope, Microsoft 365 menyumbang 42% upaya phishing pada tahun 2024, diikuti oleh Adobe Document Cloud (18%) dan DocuSign (15%). portal masuk layanan ini untuk mencuri kredensial, bahkan menawarkan opsi untuk masuk melalui penyedia pihak ketiga seperti Yahoo atau Outlook untuk meningkatkan peluang keberhasilannya.

Sumber: Netskope

Sumber: Netskope

Popularitas Microsoft 365 sebagai target tidaklah mengejutkan, mengingat penerapannya yang luas di kalangan perusahaan. Penyerang bertujuan untuk mengeksploitasi kredensial ini untuk tujuan mulai dari penyusupan email bisnis hingga pencurian data dan infiltrasi lebih lanjut ke dalam jaringan organisasi.

Terkait: Penjahat dunia maya Menggunakan Kampanye Bintang Palsu GitHub untuk Menyebarkan Penipuan dan Malware

Istilah dan Taktik Teknis yang Mendorong Lonjakan

Beberapa teknik dan platform canggih mendorong keberhasilan kampanye phishing. Misalnya:

Keracunan SEO: Ini melibatkan manipulasi algoritme mesin telusur untuk memberi peringkat situs web berbahaya lebih tinggi dalam hasil penelusuran, sehingga meningkatkan kemungkinan pengguna mengekliknya. Cloudflare Workers: Platform komputasi tanpa server yang memungkinkan pengembang menjalankan skrip lebih dekat dengan pengguna untuk latensi lebih rendah. Penyerang mengeksploitasi fungsinya untuk mengotomatiskan pengalihan phishing, melewati pertahanan tradisional, dan menskalakan operasi. Perselingkuhan: Penjahat dunia maya menggunakan iklan jahat untuk mengarahkan pengguna ke situs phishing, memanfaatkan jaringan iklan yang sah untuk menjangkau khalayak yang lebih luas.

Taktik ini menggambarkan semakin canggihnya kampanye phishing, yang kini mengandalkan eksploitasi kepercayaan pengguna terhadap teknologi dibandingkan hanya menargetkan ketidaktahuan individu.

Sumber: Netskope

Sumber: Netskope

Kelelahan Kognitif Melemah Pertahanan

Meskipun pengguna telah menjalani pelatihan ekstensif, rasio klik phishing telah meningkat tajam karena kelelahan kognitif di kalangan karyawan. Pekerja menghadapi banyak sekali keputusan keamanan setiap hari, seperti mengevaluasi keabsahan tautan atau email. Kewaspadaan yang terus-menerus ini menyebabkan kelelahan dalam mengambil keputusan, bahkan membuat pengguna terlatih pun rentan terhadap upaya phishing.

Netskope menekankan bahwa penyerang mahir dalam mengeksploitasi kerentanan ini. Dengan menargetkan saluran non-email seperti mesin telusur dan platform cloud, hal ini mengurangi efektivitas pelatihan phishing berbasis email dan meningkatkan kemungkinan keberhasilan.

Rekomendasi untuk Mengurangi Paparan Risiko Phishing

Untuk memerangi lanskap phishing yang terus berkembang, pakar keamanan siber merekomendasikan pendekatan multi-segi yang menggabungkan teknologi canggih, penegakan kebijakan, dan pendidikan pengguna. Organisasi harus:

Memeriksa Semua Lalu Lintas Web: Memantau lalu lintas HTTP dan HTTPS untuk mengetahui adanya upaya phishing, Trojan, dan malware dapat mencegah konten berbahaya menjangkau pengguna. Batasi Aplikasi Berisiko Tinggi: Memblokir akses ke alat AI generatif yang tidak sah atau berisiko tinggi dapat mengurangi kerentanan. Terapkan Pelatihan Pengguna Waktu Nyata: Memberikan panduan waktu nyata kepada karyawan saat berinteraksi dengan platform atau tautan yang berpotensi berisiko dapat menurunkan tingkat keberhasilan phishing secara signifikan. Memanfaatkan Pencegahan Kehilangan Data (DLP): Menerapkan alat DLP untuk mendeteksi dan memblokir pembagian data sensitif pada platform yang tidak sah akan membantu melindungi aset organisasi.

Pelatihan pengguna secara real-time telah terbukti sangat efektif, dengan Netskope melaporkan bahwa pengguna hanya melakukan tindakan berisiko sebesar 27% jika diminta dengan panduan konteks spesifik.

Evolusi cepat dari taktik phishing menegaskan hal ini perlunya langkah-langkah keamanan adaptif. Pelatihan tradisional dan pertahanan statis tidak lagi cukup dalam mengatasi strategi canggih yang digunakan oleh penjahat dunia maya. Alat pemantauan canggih, analisis perilaku, dan pendekatan proaktif terhadap kebijakan keamanan siber sangat penting untuk memitigasi risiko di lingkungan perusahaan modern.