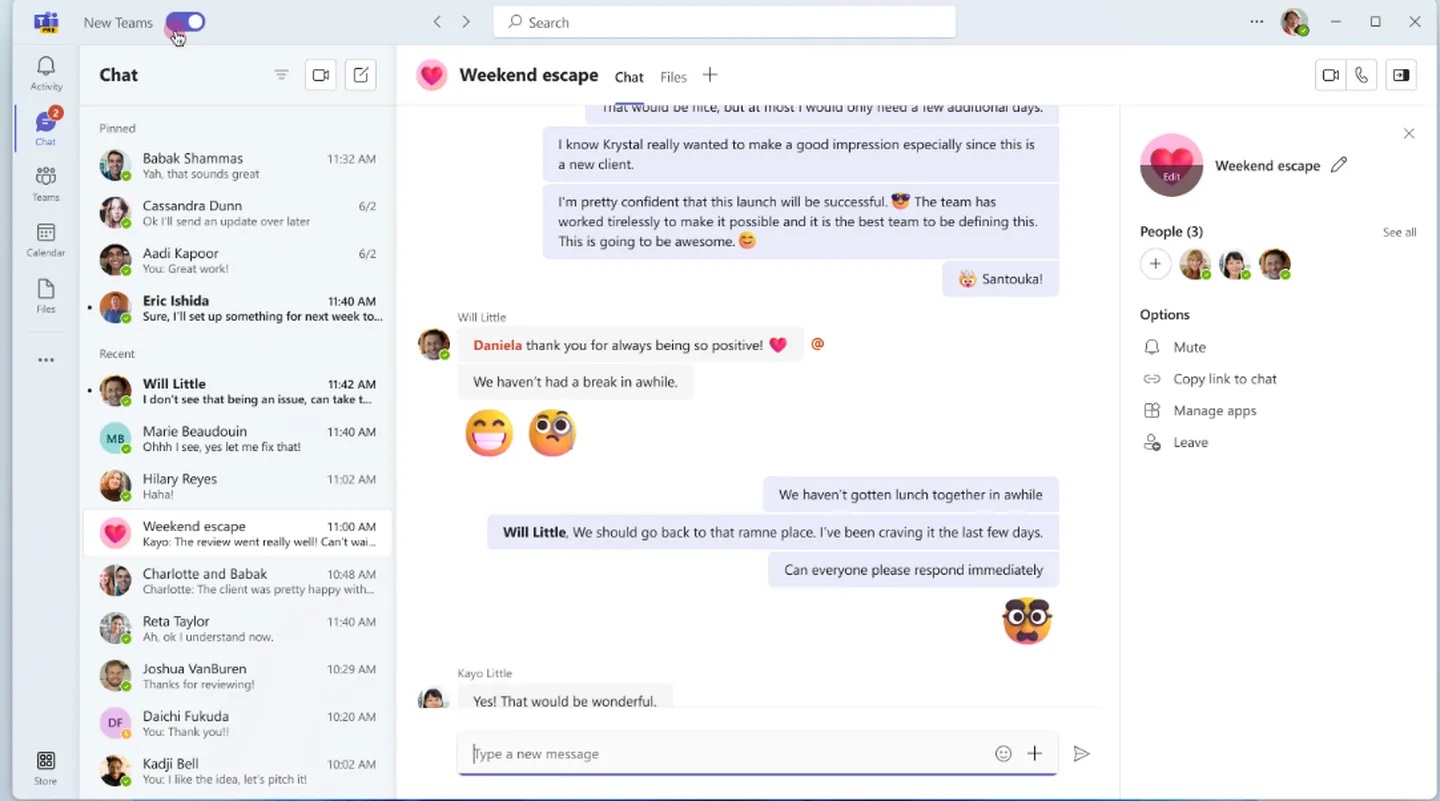

Kampanye phishing baru-baru ini ditemukan mengeksploitasi Microsoft Teams untuk mendistribusikan malware DarkGate. Seperti yang dilaporkan oleh TrueSec, penyerang menggunakan notifikasi rapat palsu untuk memikat pengguna mengunduh dokumen berbahaya. Setelah dokumen dibuka, hal ini memicu pengunduhan malware DarkGate.

Keamanan Telekom Menjelaskan DarkGate

Analisis Telekom Security CTI mengungkapkan bahwa kampanye malware pada awalnya disalahartikan ke Emotet karena adanya pencocokan positif palsu. Namun, pemeriksaan lebih lanjut mengonfirmasi hubungannya dengan keluarga malware DarkGate. Malware ini menggunakan skrip AutoIt untuk rutinitas infeksi awalnya dan berkomunikasi dengan Protokol C2 mirip dengan versi DarkGate sebelumnya.

Detail Rantai Infeksi

Korban menerima pesan phishing yang berisi link. Mengklik tautan ini, yang mungkin mengarah ke sistem distribusi lalu lintas (TDS ), mengarahkan korban ke URL payload final untuk unduhan MSI. Membuka file MSI yang diunduh akan memulai infeksi DarkGate. Dalam kampanye lain yang diamati, muatan awal dikirimkan sebagai skrip Visual Basic. Skrip ini, setelah beberapa lapisan kebingungan, menggunakan biner curl di Windows untuk mengunduh file skrip dan eksekusi AutoIt dari server yang dikendalikan penyerang.

Kemampuan DarkGate

Malware ini dilengkapi dengan berbagai fitur, termasuk mekanisme persistensi, peningkatan hak istimewa , teknik penghindaran pertahanan, dan akses kredensial. Ia dapat mendeteksi dan menghindari sandbox umum dan solusi mesin virtual (VM), memeriksa produk Antivirus terkenal, dan bahkan menyamar kehadirannya dengan menyuntikkan dirinya ke dalam proses Windows yang sah. Selain itu, ia dapat mencuri data dari berbagai program, mulai dari browser web hingga perangkat lunak seperti Discord dan FileZilla.

Aktor di Balik DarkGate

Seorang pengguna bernama RastaFarEye telah mempromosikan DarkGate Loader di forum kejahatan dunia maya sejak 16 Juni 2023. Individu ini mengklaim telah menginvestasikan lebih dari 20.000 jam sejak 2017 di perkembangan malware tersebut. Aktor ini menawarkan berbagai model penetapan harga untuk malware tersebut dan membatasi aksesnya ke maksimal 10 afiliasi untuk menjaga eksklusivitasnya. Meskipun ia berkomunikasi terutama dalam bahasa Inggris, ada indikasi bahwa aktor tersebut mungkin akrab dengan bahasa Rusia dan Spanyol, sehingga menunjukkan latar belakang linguistik yang beragam.