Aucun système d’information ou cyberdéfense ne peut être considéré comme complètement sécurisé. Compte tenu de la nature lucrative de la cybercriminalité et de l’inventivité des criminels pour rechercher de nouveaux moyens d’attaque, ce qui est actuellement considéré comme sûr ne le sera pas demain.

Bien que la technologie blockchain gagne en popularité, il y en a encore d’autres qui douter de sa viabilité, de sa sécurité et de son évolutivité. Les entreprises utilisant la blockchain doivent développer des politiques et des normes de cybersécurité afin de protéger leurs organisations contre les menaces externes, même si certaines des caractéristiques fondamentales des blockchains incluent la confidentialité, l’intégrité et la disponibilité des données.

Can Blockchain être piraté ?

La réponse est oui, d’après les précédentes cyberattaques réussies sur des chaînes de blocs fonctionnelles. Compte tenu des principes de sécurité intégrés à l’architecture et au fonctionnement de la blockchain, cela soulève la question de savoir quelles vulnérabilités pourraient exister et comment elles ont été exploitées.

Plusieurs types de blockchains peuvent être identifiés en fonction de leur ouverture à tous les utilisateurs ou de leur restriction aux participants connus, comme ainsi que s’ils ont besoin ou non d’une autorisation. On pense que des niveaux de sécurité plus élevés sont fournis via des systèmes autorisés et restreints, parfois appelés «chaînes de blocs fermées». Ils offrent plus de flexibilité quant à qui peut s’engager et quelles activités ils peuvent effectuer. Le poids relatif de la sécurité par rapport aux performances de la chaîne de blocs est généralement un facteur dans le choix du type de blockchain à mettre en œuvre.

Il existe néanmoins plusieurs défauts qui s’appliquent à toutes les blockchains. Certaines sont spécifiques au fonctionnement des blockchains, tandis que d’autres sont liées à la technologie qui a été utilisée pour les construire. Les membres humains d’une blockchain présentent une chance pour les techniques d’ingénierie sociale telles que l’usurpation d’identité, le phishing et d’autres qui sont fréquemment utilisées par les cybercriminels dans d’autres contextes.

Les pirates peuvent se faire passer pour des fournisseurs de portefeuille ou envoyer des e-mails de phishing aux participants afin pour obtenir leurs clés de chiffrement privées , qui permet aux voleurs d’effectuer des transactions frauduleuses sur la blockchain. D’autres stratégies d’attaque courantes consistent à tirer parti d’une sécurité laxiste des terminaux pour accéder aux informations stockées sur les appareils des participants (y compris les clés privées) et d’une sécurité réseau laxiste pour espionner des informations privées.

Les pirates ont pénétré par effraction dans le PC d’un employé à L’échange de bitcoins sud-coréen Bithumb utilise ces techniques. Plus de 30 000 dossiers de clients ont été volés puis exploités pour inciter les gens à donner leurs informations d’authentification afin que les crypto-monnaies puissent être volées.

Les blockchains ouvertes offrent plus de confidentialité. Les utilisateurs sont reconnus par une adresse publique, qui est souvent une série de lettres et de chiffres qu’il est difficile de relier à un individu spécifique. Les cybercriminels collectent fréquemment des paiements en bitcoin pris en charge par la technologie blockchain en raison de son anonymat, ce qui les attire. Cependant, des méthodes telles que le mélange et le culbutage sont capables de dissimuler la véritable origine de la crypto-monnaie, ce qui rend beaucoup plus difficile la traçabilité de la propriété. Les applications d’évaluation de la blockchain sont capables de tracer les portefeuilles et les données de transaction à l’aide d’adresses IP, par exemple.

Pourquoi donner la priorité à la cybersécurité dans la blockchain ?

Bien qu’il existe de nombreux avantages l’utilisation de la technologie blockchain dans les affaires présente également des inconvénients.

La crypto-monnaie, par exemple, sert de méthode de paiement dans des opérations illégales, notamment les ransomwares, les arnaques et le financement du terrorisme, avec une valeur de 14 milliards de dollars en 2021, en hausse de 79 % par rapport à 2020.

Cependant, la technologie blockchain présente de nouveaux risques de cybersécurité et des difficultés de sécurité particulières. Par conséquent, l’un des facteurs les plus importants dans l’adoption et l’utilisation de la blockchain devrait être la cybersécurité.

● Menaces du protocole de consensus

Pour parvenir à une compréhension entre membres tout en créant un bloc supplémentaire, les blockchains utilisent des mécanismes de consensus. Les failles du protocole de consensus, comme avec la majorité (51 %) et les attaques minières égoïstes, constituent un danger pour la gouvernance et la direction d’un réseau blockchain car il n’y a pas d’autorité centrale.

Afin de garantir que le la méthodologie de consensus aboutit toujours à la résolution prévue, elle doit être soigneusement évaluée et testée.

● Violation de la confidentialité et de la vie privée

Le deuxième danger est lié à la divulgation d’informations privées et sensibles. Les blockchains sont ouvertes par nature, et les utilisateurs peuvent échanger des données à partir desquelles les pirates pourraient être en mesure de déduire des données et informations personnelles.

Les entreprises doivent donc réfléchir attentivement à la façon dont elles utilisent la blockchain pour s’assurer que seules les données autorisées sont transmises sans divulguer des données confidentielles ou sensibles.

● Utilisation du VPN

Le VPN Blockchain est un type de VPN qui prend en charge et utilise la blockchain et la crypto-monnaie. Cependant, toutes les transactions ne sont pas suffisamment sécurisées, comme nous l’avons décrit précédemment à propos des transactions sécurisées. Blockchain VPN est crucial dans cette situation car il peut ajouter une couche de protection supplémentaire pour garantir des transactions sécurisées ainsi que des malwares. Votre adresse IP peut être dissimulée, empêchant les voleurs d’utiliser votre adresse de portefeuille pour accéder à votre adresse IP d’origine et voler de l’argent.

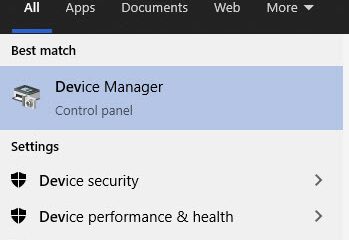

Il est crucial de vous protéger contre les cyberattaques alors que le monde passe aux monnaies numériques comme le bitcoin. Vous pouvez augmenter la sécurité et l’anonymat de vos transactions en utilisant des VPN. Ce sera dangereux si votre PC ou Windows n’a pas de VPN, donc pour éviter toute activité frauduleuse, vous devriez envisager le VPN.

● Clés privées compromises

La compromission des clés privées, que les blockchains utilisent pour identifier et authentifier les utilisateurs, est la troisième préoccupation.

Les agresseurs peuvent obtenir l’accès aux clés privées des utilisateurs par le biais de failles logicielles dans les clients blockchain ou par l’utilisation de techniques de sécurité de l’information conventionnelles telles que le phishing et les attaques par dictionnaire.

Par exemple, en raison de mesures de sécurité laxistes, les pirates ont pu prendre 500 millions de dollars des portefeuilles des utilisateurs lors de l’attaque de janvier 2017 sur l’échange de crypto-monnaie Coincheck.

efforts de sécurité en cours

Il est crucial de garder à l’esprit que la sécurité nécessite un travail continu et qu’aucun système ne peut jamais être complètement sécurisé à tout moment, en particulier compte tenu des différences technologiques Les composants sont interconnectés et la rapidité avec laquelle la technologie se développe.

Les réseaux blockchain ont le potentiel d’être beaucoup plus sûrs que les réseaux conventionnels et offrent un certain nombre d’avantages en matière de sécurité. Lors de la création, de l’exécution ou de l’utilisation d’une blockchain, il convient de faire preuve de prudence, comme pour toute autre technologie. Pensez à la gestion des clés, à la gestion des identités et des accès, à la communication sécurisée, à la sécurité du code et à la gestion du consensus.

Au fur et à mesure que les directives de sécurité sont créées et approuvées, elles doivent être mises en pratique pour tirer pleinement parti des avantages de sécurité de la technologie blockchain..

Conclusion

Comme nous l’avons vu, la technologie blockchain est capable de remplacer complètement les processus de vérification tiers obsolètes, qui ont la capacité de changer la cybersécurité. Cela permettrait des transactions plus sécurisées pour les utilisateurs tout en économisant du temps et de l’argent. En ce qui concerne la sécurité de la chaîne d’approvisionnement, la technologie blockchain fournit également un mécanisme pour suivre les marchandises du point d’origine à la destination finale.