Introducción a la plataforma Hik Connect

La plataforma HIK Connect es una solución innovadora que simplifica la gestión de múltiples dispositivos de seguridad a través de una aplicación centralizada. Ya sea que tenga cámaras, alarmas u otros dispositivos de vigilancia, Hik Connect le permite vincularlas fácilmente y supervisarlas con un esfuerzo mínimo. Los dispositivos de conexión se simplifican a través de métodos como códigos QR, números de serie o características de descubrimiento automático, asegurando un proceso de configuración suave y sin problemas.

Una vez conectados, los usuarios pueden monitorear sus dispositivos en tiempo real desde cualquier lugar, ganando acceso instantáneo a las actualizaciones en vivo y las actualizaciones de estado del dispositivo. Esta multiplicidad de características facilita la supervisión de grandes redes de seguridad sin necesidad de cambiar entre varias plataformas o interfaces.

La plataforma también proporciona herramientas de administración que permiten agregar nuevos dispositivos, eliminar los obsoletos y personalizar la configuración del dispositivo de acuerdo con sus necesidades de seguridad específicas. Las actualizaciones de firmware se pueden realizar directamente dentro de la aplicación, asegurando que sus dispositivos se mantengan seguros y optimizados. Además, los dispositivos se pueden agrupar mediante ubicación o tipo para mejorar la navegación y la organización.

Alertas críticas como las alertas de movimiento de movimiento o las malfuntas de los dispositivos pueden ser hechizadas a sus preferencias, con sus preferencias, con sus preferencias, con sus preferencias, con sus preferencias, con sus dispositivos. This centralized control not only boosts security but also provides peace of mind, knowing your surveillance system is always streamlined and responsive.

For a visual walkthrough of how HIK Connect makes device management easier, watch this overview:

To deepen your understanding of smart security management, we recommend exploring our comprehensive guide on Enhancing Your Security System.

Step-by-Step Guide to Eliminar dispositivos de su cuenta de Hik Connect

Inicie sesión en su cuenta Hik Connect

Comience abriendo la aplicación Hik Connect o visitando el sitio web oficial. Ingrese su nombre de usuario y contraseña para acceder al tablero de su cuenta. Asegúrese de que sus credenciales de inicio de sesión sean correctas para evitar problemas de acceso. Navegue a la administración de dispositivos

Una vez que se iniciara, ubique la sección de administración de dispositivos. Esto puede etiquetarse como”lista de dispositivos”,”dispositivos administrados”o similares. Haga clic en esto para ver todos los dispositivos actualmente vinculados a su cuenta. Seleccione el dispositivo para eliminar

Identificar el dispositivo que desea eliminar de su cuenta. Haga clic en el dispositivo o seleccione en la lista para acceder a sus detalles. Confirme que haya seleccionado el dispositivo correcto antes de continuar. Retire el dispositivo

Busque una opción como”eliminar”,”eliminar”o”desahogar”. Haga clic en esta opción para iniciar el proceso de eliminación. Un mensaje de confirmación puede parecer para evitar deleciones accidentales. Confirmar eliminación

En el cuadro de diálogo de confirmación, verifique su elección y confirme. El dispositivo se desconectará de su cuenta, manteniendo su configuración de seguridad actualizada. Repita si es necesario

Si elimina múltiples dispositivos, repita el proceso para cada uno. Revisar regularmente su lista de dispositivos ayuda a mantener la seguridad general de la cuenta. cierre la sesión y verifique los cambios

Después de completar las eliminaciones, cierre la sesión de su cuenta y vuelva a iniciar sesión si es necesario. Verifique que los dispositivos se hayan eliminado con éxito de su lista para garantizar que su cuenta esté actualizada.

Seguir estos pasos le permite administrar sus dispositivos conectados de manera efectiva, asegurando que su sistema de seguridad permanezca preciso y actualizado.

Administrar permisos de los usuarios y controles de acceso

La gestión efectiva de los permisos de los usuarios y los derechos de acceso es esencial para asegurar sus dispositivos contra el acceso no autorizado y las modificaciones accidentales. Los permisos configurados correctamente ayudan a salvaguardar la información confidencial y garantizar que solo las personas de confianza puedan administrar o eliminar dispositivos.

Comience clasificando a los usuarios en función de sus roles, como administradores, técnicos o usuarios generales, y asignando permisos en consecuencia. La mayoría de los usuarios deben tener acceso limitado, con administradores confiables otorgados privilegios elevados necesarios para tareas de mantenimiento o configuración.

Implementar un principio de menor privilegio asegura que los usuarios solo tengan los permisos mínimos necesarios, reduciendo el riesgo de eliminación de dispositivos accidentales o incumplimientos de seguridad. Los sistemas de control de acceso basado en roles (RBAC) simplifican la gestión de permisos y promueven la consistencia en su organización.

Mejora la seguridad aún más al habilitar la autenticación de factores múltiples (MFA) para cuentas con privilegios administrativos. Esto agrega una capa adicional de protección contra el acceso no autorizado.

revisar regularmente los permisos de los usuarios, especialmente después de los cambios de personal o las auditorías de seguridad, para garantizar el cumplimiento de las políticas de la empresa. Educar a los usuarios sobre la importancia de la seguridad de los permisos y alentar la vigilancia contra la actividad sospechosa contribuye significativamente a la protección general del sistema.

Utilice registros de auditoría y herramientas de monitoreo continuo para rastrear todas las actividades de gestión de dispositivos. Las auditorías regulares ayudan a detectar cambios no autorizados o accidentales de inmediato, manteniendo la integridad de su red de seguridad.

Para obtener más información sobre la configuración de políticas de acceso seguras, visite nuestros marcos de seguridad interna y las mejores prácticas en la gestión de control de acceso.

La muestra de problemas comunes de la eliminación de los dispositivos

. durante la eliminación, o generar mensajes de error. Saber cómo solucionar problemas estos problemas asegura que su sistema permanezca limpio y funcional.

Primero, confirme que el dispositivo se desconecta correctamente físicamente, infórmelo o apáguelo si es inalámbrico. Las conexiones o alimentación residuales pueden interferir con el proceso de eliminación. A continuación, verifique las actualizaciones del sistema pendientes o los controladores obsoletos; Estas son causas comunes de fallas de eliminación. La actualización de su sistema operativo y los controladores de dispositivos a menudo resuelve problemas de compatibilidad.

Si el dispositivo permanece atascado o no responde, utilice herramientas de solución de problemas del sistema, como el solucionador de problemas de dispositivos de Windows o herramientas equivalentes en su sistema operativo. Estos ayudan a identificar y solucionar automáticamente los problemas comunes del dispositivo.

En el caso de mensajes de error específicos, tenga en cuenta el código de error o el mensaje. Buscar en línea estos códigos proporciona soluciones específicas adaptadas a su dispositivo y configuración del sistema.

Por último, reinicie su sistema para borrar fallas temporales, luego intente el proceso de eliminación nuevamente. Estos pasos generalmente resuelven los problemas más comunes y ayudan a mantener un entorno de dispositivo ordenado.

Mantener su aplicación Hik Connect actualizada

Actualizar regularmente su aplicación Hik Connect es vital para garantizar un rendimiento óptimo, seguridad y acceso a nuevas funciones. Los desarrolladores frecuentemente lanzan actualizaciones que corrigen errores, parche las vulnerabilidades de seguridad y mejoran la usabilidad.

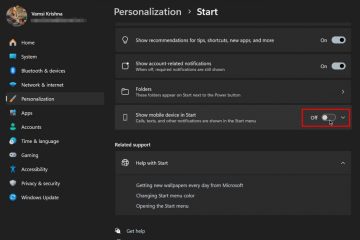

Verifique las actualizaciones regularmente a través de la tienda de aplicaciones de su dispositivo o directamente dentro de la aplicación si hay una opción de actualización disponible. Habilitar actualizaciones automáticas simplifica este proceso, asegurando que reciba parches críticos tan pronto como se liberen.

Mantener su aplicación actual protege sus dispositivos y datos personales de las amenazas de seguridad emergentes. También mejora la experiencia del usuario a través de interfaces mejoradas y funcionalidades adicionales.

Tenga el hábito de verificar las actualizaciones periódicamente, esta rutina respalda la estabilidad y la seguridad de su sistema de seguridad. Para obtener procedimientos detallados sobre la administración de actualizaciones de aplicaciones, visite nuestra guía en Manteniendo sus dispositivos seguros .

Monitoreo de la actividad de la cuenta para la seguridad

Para mejorar la seguridad de su cuenta, es importante revisar regularmente los registros de actividad y monitorear para cualquier acceso suspendido o no mayúscula. Muchas características dentro de HIK Connect le permiten rastrear intentos de inicio de sesión, adiciones de dispositivos o modificaciones.

Si nota los intentos de inicio de sesión desconocidos o los registros de dispositivos no reconocidos, actúe inmediatamente revocando el acceso y eliminando el dispositivo no autorizado de su cuenta. Este enfoque proactivo ayuda a preservar la integridad de su red de vigilancia y datos personales.

Actualizar regularmente su configuración de seguridad, habilitando alertas para actividades inusuales y realizar auditorías periódicas de sus registros de actividad son prácticas vitales para mantenerse a la hora de posibles amenazas.

El desarrollo de un hábito de vigilancia garantiza sus funciones del sistema de seguridad en las funciones de la intención y las reducciones de los riesgos de la seguridad. Para obtener más información, consulte nuestras mejores prácticas y recomendaciones de seguridad.

fuentes

HikVision-Hik Connect Overview HikVision Support-Administración de dispositivos en HIK Connect HikVision Siren href=”https://support.hikvision.com/en/knowledge/detail/311248″> Permisos de usuario de HikVision y control de acceso TRANSCLUENTOS DE SEGURIDADES href=”https://support.hikvision.com/en/documentation/app-updates”> Guía de actualización de la aplicación HikVision