Microsoft está bloqueando imágenes de gráficos vectoriales escalables (SVG) en línea en sus clientes de correo electrónico para combatir un aumento en los sofisticados ataques de phishing.

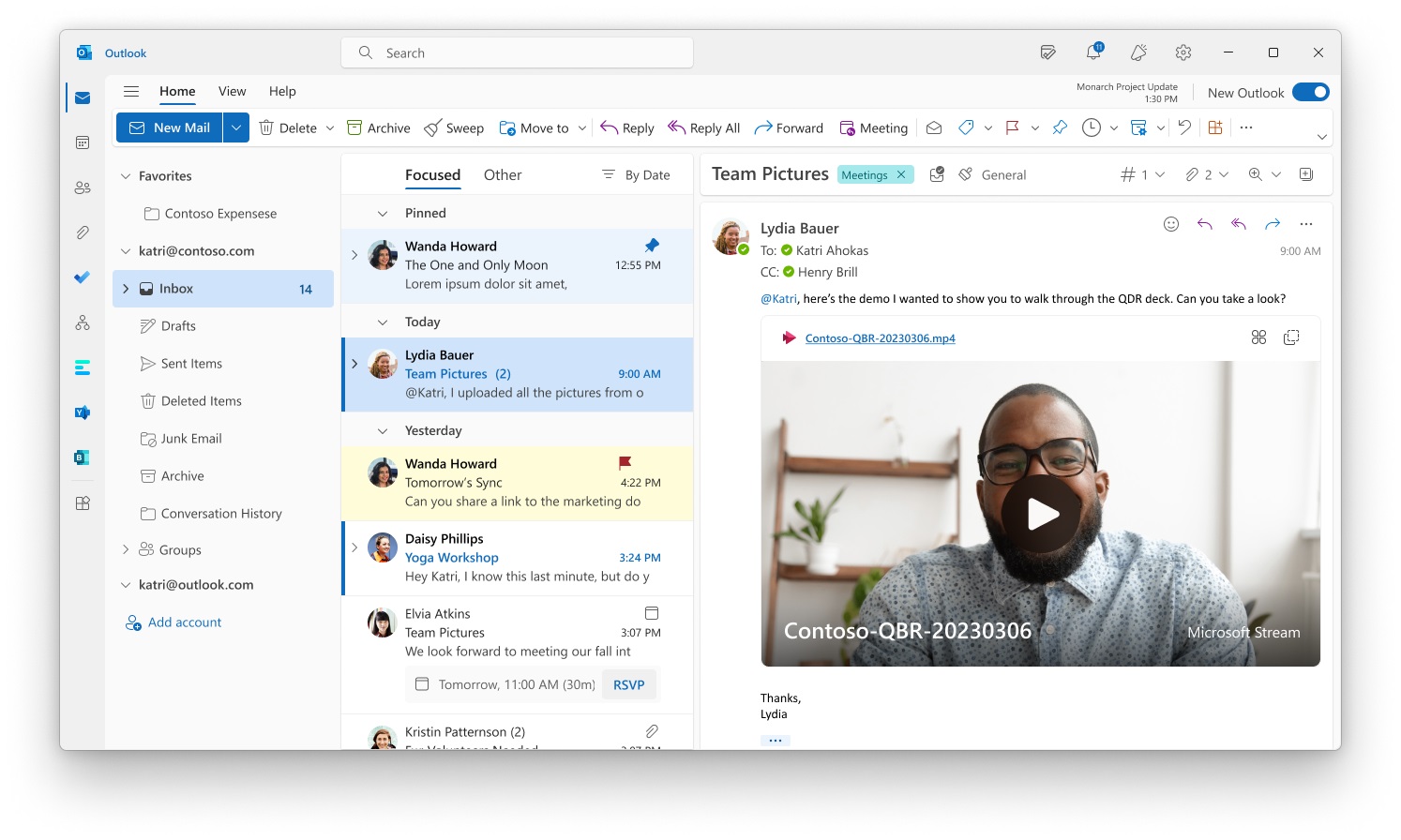

El cambio, que afecta a Outlook para Web y al nuevo Outlook para Windows, comenzó a implementarse a principios de septiembre de 2025 y se espera que esté completo a mediados de octubre.

Este paso proactivo responde a que los actores de amenazas utilizan cada vez más archivos SVG para incrustar scripts maliciosos que pueden eludir los filtros de seguridad y robar las credenciales de los usuarios.

“Las imágenes SVG integradas ya no se mostrarán en Outlook para Web ni en el nuevo Outlook para Windows. En su lugar, los usuarios verán espacios en blanco donde habrían aparecido estas imágenes”, dijo la empresa en una actualización del Centro de mensajes de Microsoft 365 el martes.

Sin embargo, los usuarios aún pueden acceder a ellos como archivos adjuntos normales, una medida que tiene como objetivo mitigar un riesgo de seguridad significativo con una interrupción mínima.

Por qué las imágenes SVG se convirtieron en un punto ciego de seguridad

El núcleo de la vulnerabilidad reside en el propio formato SVG. A diferencia de las imágenes rasterizadas como JPEG, los SVG están basados en XML.

Esta estructura les permite contener código ejecutable, como JavaScript y HTML, que los atacantes han utilizado como arma para crear páginas de phishing o redirigir a los usuarios a sitios maliciosos.

Esta técnica ha demostrado ser muy eficaz para evadir las puertas de enlace de seguridad del correo electrónico tradicionales, que a menudo clasifican los SVG como imágenes inofensivas. El resultado ha sido un aumento espectacular en su uso. La empresa de seguridad Trustwave informó de un aumento del 1800% en los ataques de phishing transmitidos por SVG al principio 2025.

Kaspersky corroboró esta tendencia, detectando más de 2825 correos electrónicos SVG maliciosos solo en el primer trimestre de 2025. El aumento también se ve impulsado por la proliferación de plataformas de phishing como servicio (PhaaS) que proporcionan kits listos para lanzar estos ataques complejos.

Respuesta de Microsoft: deshabilitar los SVG en línea en Outlook

En respuesta a esta creciente amenaza, el cambio de Microsoft es quirúrgico pero significativo. Al evitar que los SVG se representen directamente dentro del cuerpo del correo electrónico, la empresa neutraliza el riesgo inmediato de la ejecución del script.

La empresa destacó el impacto limitado y señaló que menos del 0,1% de las imágenes en Outlook son SVG en línea.

Microsoft aclaró la política y afirmó:”Las imágenes SVG enviadas como archivos adjuntos clásicos seguirán siendo compatibles y visibles desde el archivo adjunto. Esta actualización ayuda a mitigar el potencial riesgos de seguridad, como ataques de secuencias de comandos entre sitios (XSS)”.

Este enfoque equilibrado permite el uso continuo de SVG como archivos adjuntos, donde están sujetos a un mayor escrutinio y requieren una acción explícita del usuario para abrirse, mientras se cierra un vector de ataque peligroso.

Esta medida es fundamental en un entorno de seguridad que empeora. Como informó anteriormente Winbuzzer, las tasas de clics de phishing se triplicaron en 2024, impulsadas por la creatividad de los atacantes y la fatiga del usuario. El vector SVG es solo la última evolución en esta batalla en curso.

Una estrategia más amplia para fortalecer Microsoft 365

Esta decisión no es una solución aislada sino parte de una estrategia más amplia y a largo plazo de Microsoft para reducir la superficie de ataque en todo su ecosistema de productos.

La compañía ha estado retirando o restringiendo sistemáticamente características que, si bien son potencialmente útiles, Los actores de amenazas abusan con frecuencia de ellos.

En los últimos años, Microsoft ha bloqueado las macros de VBA Office de forma predeterminada, deshabilitado complementos XLL que no son de confianza y amplió la lista de tipos de archivos bloqueados en Outlook para incluir formatos como.library-ms. Cada uno de estos cambios representa una compensación deliberada, priorizando la seguridad sobre la funcionalidad heredada.

Si bien la ola actual de ataques SVG a menudo conduce al robo de credenciales, los expertos en seguridad advierten sobre peligros mayores. Como señalaron los investigadores de Kaspersky,”el uso de SVG como contenedor de contenido malicioso también puede emplearse en ataques dirigidos más sofisticados”. Esto resalta la necesidad de cambios a nivel de plataforma como los de Microsoft, que interrumpen las herramientas utilizadas por los atacantes tanto para campañas generalizadas como dirigidas.