Credenciales de inicio de sesión pertenecientes a Kyle Schutt, un ingeniero de software empleado simultáneamente por la Agencia de Seguridad de Ciberseguridad e Infraestructura (CISA) y el controvertido Departamento de Eficiencia del Gobierno (DOGE), han surgido en múltiples fugas de datos públicos derivados del malware de informá. href=”https://www.dropsitenews.com/p/doge-fema-funding-access-social-security-numbers”target=”_ en blanco”> noticias dropsite , indica firmemente que los dispositivos utilizados por SCHUTT se han comprometido. La situación presenta una preocupación de seguridad significativa, particularmente dado el acceso reportado de Schutt, como empleado de DuGe, a los sistemas gubernamentales confidenciales, incluida lo que Dropsite News describió como un”sistema central de gestión financiera”, en FEMA desde febrero.

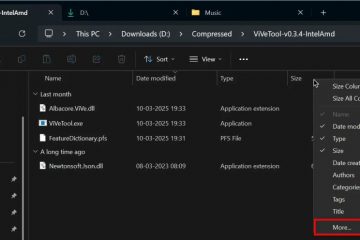

Información de información Malware, diseñado para recopilar datos como Usernames como Usernames y contraseñas, como lo explican la tecnología de la información de Dakota del norte, significa el impacto total del Breach a la Evaluación Difícil de evaluación. src=”https://winbuzzer.com/wp-content/uploads/2025/03/encryption.jpg”>

La apariencia de las credenciales de Schutt en”Registros de strealer”es un indicador directo de infección del dispositivo, un compromiso más grave que la inclusión general de la tercera parte. href=”https://micahflee.com/doge-bro-kyle-schutts-computer-infected-by-malware-credentials-found-in-stealer-logs/”target=”_ en blanco”> El experto en ciberseguridad de Cybersecurity Micah Lee elaboró que el correo electrónico de Schutt apareció en al menos cuatro de los cuatro. Una colección de 100 GB de septiembre de 2023 conocida como”Naz.api”y otro conjunto de canales de telegrama malicioso en julio de 2024.

Lee declaró:”No tengo forma de saber exactamente cuándo fue pirateada la computadora de Schutt, o cuántas veces”, y reconocí:”No sé casi lo suficiente sobre los origen de estos datos de registros de staler. Podría haber sido pirateado hace años y los conjuntos de datos de registros de Stealer se acaban de publicar recientemente. Pero también podría haber sido pirateado en los últimos meses”.

Este incidente alimenta las críticas existentes sobre la seguridad operativa dentro de DOGE, una agencia ya está bajo escrutinio por sus estrategias de adquisición de datos agresivas y los métodos no convencionales. El potencial para que los atacantes ya se hayan accedido a la información sensible es alto si SCHUTT utiliza credenciales similares entre sus roles gubernamentales. Schutt ha utilizado durante una década o más se ha conocido públicamente en varios puntos.

Esta violación ocurre en un contexto de la influencia en expansión de Doge y las luchas concurrentes de CISA, planteando serias preguntas sobre la postura de seguridad de las funciones de tecnología gubernamental crítica de los acompaños de los acompaños de los sesurados. Teniendo en cuenta el historial del Departamento de Eficiencia del Gobierno. Berulis, un arquitecto de DevSecops de NLRB, afirmó que los ingenieros de DOGE exigieron el acceso al”nivel de propietario de los inquilinos”a los sistemas de nube y al personal instruido”que no había registros o registros hechos de las cuentas creadas para empleados de Dege”, una directiva que describió como”una gran bandera roja… Viola cada concepto de seguridad y mejor práctica”. Desactivar los controles de seguridad y los intentos de inicio de sesión sospechosos de Rusia utilizando credenciales de dux válidas.

Una investigación interna supuestamente se cerró, y Berulis informó enfrentar la”intimidación física y vigilancia específicas”. Estas acusaciones anteriores de exigir acceso de alto nivel y eludir los protocolos de seguridad estándar pintan una imagen preocupante.

one Critic en el mastodon Critic en el Mastodon Critic en el Mastodon . Las prácticas, sugeridas”en este punto, es difícil no sospechar su horrible 0PSEC es una elección, y que hay personas específicas (*ejem**tos para tos*los rusos*tos*) a quienes están filtrando secretos, con la incompetencia meramente una deniabilidad de su verdadera agenda trimestral”. Otras preguntas sobre la competencia técnica de Dege surgieron de su propia Insecure Sitio web y un metal de los aptos de Elon Musk en AI Company, Xai.

CISA bajo presión en medio del ascenso de Doge

Mientras Dege expande su alcance, CISA, la principal agencia de ciberseguridad civil de la nación, ha estado navegando por viento de frente significativas. La propuesta del presupuesto del año fiscal 2026 de la administración Trump incluye un recorte sustancial de $ 491 millones para CISA, una reducción de casi el 17% de su presupuesto de aproximadamente $ 3 mil millones, según lo informado por Resumen de presupuesto establecido,”El presupuesto de los presupuestos de la misión del presupuesto de presupuesto principal en su costo-de infraestructura crítica: al eliminar el arma y el desperdicio”, y un alto funcionario de la OMB dijo a los periodistas que el objetivo era”asegurarse de que CISA esté realmente en el negocio de la seguridad cibernética, en lugar de las subvenciones de financiación y financiamiento de desinformación en el Departamento de Seguridad de la Patria y las universidades para combatir y llamar a la mitad del país que solo se preocupan por las cosas conservadoras normales”. href=”https://www.cybersecuritydive.com/news/trump-cisa-budget-cut-censorship/715009/”target=”_ en blanco”> buceo de ciberseguridad , afirmó que”bajo la administración biden, CISA descuidó su misión de su misión de los estadounidenses. CISA se centra en el láser en la seguridad y la resiliencia de nuestra infraestructura crítica”.

Esta defundación propuesta sigue un período de considerable presión interna en CISA, incluidas las disparos del personal y las resignaciones de los asesores de alto nivel Bob Lord y Lauren Zabierek, que estaban encabezando la agencia Iniciativa”segura por diseño”.

Estos desarrollos llevaron a la parte admiral retirada de la parte admiral retirada, en una pieza para la colina , para describir las acciones como”destripación”de Cisa. Los apropiadores de la Cámara también han cuestionado la justificación de tales recortes profundos en medio de amenazas cibernéticas en aumento, con la representante Lauren Underwood (D-Ill.) Telling NextGov que”eso no está cortando gordo. Eso es un golpe de muerte”, y sugiriendo que Trump se”ofende”la misión de CISA de asegurar las elecciones. Según los informes, otro apropiador, que se dirige a la directora interina de CISA, dijo que las declaraciones generales sobre la reorganización”que ese perro no cazará”.

El paisaje más amplio de la ciberseguridad del gobierno

La seguridad de los datos gubernamentales y las comunicaciones sigue siendo un desafío persistente. Más allá del compromiso directo de individuos como Schutt, cuyas credenciales de Gmail han aparecido en 51 infracciones de datos de acuerdo con he sido pwned (incluyendo infracciones importantes en Adobe y LinkedIn), las herramientas y las prácticas utilizadas por los funcionarios también están bajo escrutinio. Se descubrió que la aplicación Signal Messenger llamada TM SGNL, suministrada por la firma israelí Telemessage y utilizada por los funcionarios de la administración Trump, permite el acceso de texto sin formato de telemessage a los chats a pesar de las reclamaciones de marketing de”cifrado de extremo a extremo desde el teléfono móvil hasta el archivo corporativo”, según las afirmaciones de marketing de Telemessage . This led to at least two hacks and a Llame del senador Ron Wyden para una investigación del Departamento de Justicia .

El Departamento de Eficiencia del Gobierno en sí mismo ha estado buscando el acceso a datos confidenciales en varios organismos federales, incluidos los sistemas de pago del Tesoro y Opm Personal Archivos .

Estos esfuerzos, combinados con los contratsas y los planes para despliegue Atlents Atlents Atlents. potencialmente 70,000 trabajadores federales a tiempo completo, han generado fuertes críticas.

experto en ciberseguridad bruce schneier warns que se convierte en las acciones nacionales nacionales”CyberAttack”, mientras que el ex hacker de la NSA Jacob Williams notas que el personal de DOGE”introdujo los cambios en múltiples en múltiples sistemas… no siguiendo el proceso normal por el proceso normal para vetenerse y la revisión de Veeting.

El compromiso de un ingeniero con lazos con la agencia de ciberseguridad establecida CISA y el dux disruptivo destaca los riesgos complejos y en evolución para la seguridad nacional. A principios de mayo, los representantes de CISA y DHS no han respondido a las solicitudes de comentarios sobre las credenciales comprometidas de Schutt.