Microsofts Patch-Dienstag vom Dezember 2024 behebt 71 dokumentierte Sicherheitslücken in Windows und verwandten Produkten.

Die Sammlung von Korrekturen umfasst eine Zero-Day-Schwachstelle, die vor der Veröffentlichung offizieller Patches aktiv ausgenutzt wurde.

Insgesamt beheben die Updates von Microsoft 27 Schwachstellen bei der Rechteerweiterung, 30 Schwachstellen bei der Remotecodeausführung, 7 Schwachstellen bei der Offenlegung von Informationen und 5 Denial-of-Service Probleme und 1 Spoofing-Schwachstelle.

Sechzehn dieser Schwachstellen werden als kritisch eingestuft und bergen alle das Risiko der Remotecodeausführung.

Windows Common Log File System-Treiber Zero-Day

Ein zentraler Schwerpunkt dieses Update-Zyklus ist eine Zero-Day-Schwachstelle im Windows Common Log File System (CLFS)-Treiber, die Angreifer ausgenutzt hatten, bevor ein offizieller Fix verfügbar war.

Durch Manipulation der Speicherverwaltungsroutinen des CLFS-Treibers könnten Angreifer Berechtigungen auf SYSTEM-Ebene erlangen, möglicherweise Sicherheitskontrollen umgehen und beliebigen Code auf der höchsten Berechtigungsebene ausführen. In der Dokumentation von Microsoft wird dieser Fehler als CVE-2024-49138 identifiziert.

Andere Microsoft-Korrekturen

Über den CLFS-Zero-Day hinaus beheben die Dezember-Updates andere Probleme bei der Remotecodeausführung, darunter diejenigen, die Microsoft Message Queuing (MSMQ) und Windows Remote Desktop Services betreffen. (Siehe die vollständige Tabelle unten)

Zum Beispiel Schwachstellen in MSMQ (CVE-2024-49118, CVE-2024-49122) und Windows Remote Desktop Services (CVE-2024-49106, CVE-2024-49108, CVE-2024-49115, CVE-2024-49116, CVE-2024-49119, CVE-2024-49120, CVE-2024-49123, CVE-2024-49128, CVE-2024-49132) könnte es Angreifern möglicherweise ermöglichen, Schadcode aus der Ferne auszuführen kompromittieren Systeme, wenn sie nicht umgehend gepatcht werden.

Probleme, die LDAP (Lightweight Directory Access Protocol) Komponenten in Windows betreffen, treten sowohl remote auf Codeausführung und Denial-of-Service-Risiken.

Schwachstellen wie CVE-2024-49124 und CVE-2024-49127 verdeutlichen, wie Angreifer Verzeichnisdienste potenziell missbrauchen könnten um Berechtigungen zu eskalieren oder Vorgänge zu stoppen.

Sicherheitslücken bei der Erhöhung von Berechtigungen

Die Dezember-Updates ebenfalls Beheben Sie mehrere Sicherheitslücken bei der Erhöhung von Berechtigungen in verschiedenen Windows-Komponenten.

Beispiele hierfür sind Probleme in Windows-Kernelmodus-Treibern (CVE-2024-49074) und der Windows Cloud Files Mini Filter Driver (CVE-2024-49114). Die Ausnutzung dieser Schwachstellen könnte es Angreifern mit eingeschränktem Zugriff ermöglichen, eine stärkere Kontrolle über Zielsysteme zu erlangen.

Darüber hinaus gibt es Schwachstellen im Windows Wireless Wide Area Network Service (CVE-2024-49081, CVE-2024-49101, CVE-2024-49109, CVE-2024-49111, CVE-2024-49094, CVE-2024-49098, CVE-2024-49099, CVE-2024-49103) und Windows Mobile Broadband (CVE-2024-49073, CVE-2024-49077, CVE-2024-49083, CVE-2024-49092, CVE-2024-49087, CVE-2024-49110, CVE-2024-49078) betonen, wie wichtig es ist, Netzwerkdienste vor einer Rechteausweitung zu schützen Versuche und Offenlegung von Informationen.

Zusätzliche Probleme betreffen eine breite Palette von Microsoft-Produkten, einschließlich Microsoft Office und SharePoint. Updates beheben Fehler bei der Remotecodeausführung in Microsoft Access (CVE-2024-49142), Excel(CVE-2024-49069), Word ( CVE-2024-49065), Herausgeber ( CVE-2024-49079) und SharePoint (CVE-2024-49070).

Es gibt Außerdem gibt es Sicherheitslücken in Bezug auf die Offenlegung von Informationen und die Erhöhung von Berechtigungen in SharePoint(CVE-2024-49064, CVE-2024-49062, CVE-2024-49068) und Officeas ein Ganzes (CVE-2024-49059, CVE-2024-43600).

Eine Verteidigung Das ausführliche Update ist auch für Microsoft Office verfügbar (ADV240002), um die allgemeine Sicherheitslage zu verbessern.

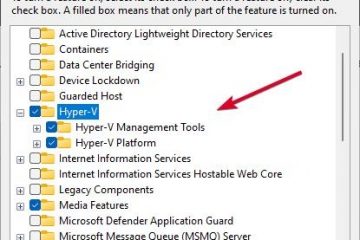

Andere behobene Schwachstellen betreffen Windows Hyper-V (CVE-2024-49117) und DNS ( CVE-2024-49091), die jeweils in der Lage sind, die Ausführung von Remotecode unter bestimmten Bedingungen zu ermöglichen Bedingungen.

Aktualisierungen für Windows IP Routing Management Snapin (CVE-2024-49080) und Windows Routing and Remote Access Service (CVE-2024-49085, CVE-2024-49086, CVE-2024-49089, CVE-2024-49125, CVE-2024-49104, CVE-2024-49102) mindern potenzielle Codeausführungspfade auf Netzwerkebene.

Zusätzliche Sicherheitslücken bei der Erhöhung von Berechtigungen werden in Komponenten wie dem Windows-Taskplaner (CVE-2024-49072) und Windows PrintWorkflowUserSvc (CVE-2024-49095, CVE-2024-49097).

Kritische Fernbedienung Codeausführungsfehler wirken sich auch auf Windows Local Security Authority Subsystem Service (LSASS) (CVE-2024-49126) und Windows Hyper-V, während das Windows Resilient File System (ReFS) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen (CVE-2024-49093) und andere Komponenten verstärken die Notwendigkeit systematischer Patches.

Microsoft Dezember 2024 Patch Tuesday Fixes

Produkt-CVE-ID CVE-Titel Schweregrad GitHub CVE-2024-49063 Microsoft/Muzic Remote Code Execution Sicherheitslücke Wichtig Microsoft Defender für Endpoint CVE-2024-49057 Microsoft Defender für Endpoint auf Android Spoofing-Schwachstelle Wichtig Microsoft Edge (Chromium-basiert) CVE-2024-12053 Chromium: CVE-2024-12053 Typverwechslung in V8 Unbekannt Microsoft Edge (Chromium-basiert) CVE-2024-49041 Microsoft Edge (Chromium-basiert ) Spoofing-Sicherheitslücke Moderat Microsoft Office ADV240002 Microsoft Office Defense in Depth Update Moderate Microsoft Office CVE-2024-49059 Sicherheitslücke in Microsoft Office bezüglich der Erhöhung von Berechtigungen Wichtiges Microsoft Office CVE-2024-43600 Sicherheitslücke in Microsoft Office bezüglich der Erhöhung von Berechtigungen Wichtiger Microsoft Office Access CVE-2024-49142 Sicherheitslücke in Microsoft Access bezüglich Remotecodeausführung. Wichtig: Microsoft Office Excel CVE-2024-49069 Sicherheitslücke bei Microsoft Excel-Remotecodeausführung Wichtiger Microsoft Office Publisher CVE-2024-49079 Eingabemethoden-Editor (IME) Sicherheitslücke bezüglich Remotecodeausführung Wichtig Microsoft Office SharePoint CVE-2024-49064 Sicherheitslücke in Microsoft SharePoint durch Offenlegung von Informationen Wichtig Microsoft Office SharePoint CVE-2024-49062 Sicherheitslücke in Microsoft SharePoint durch Offenlegung von Informationen Wichtig Microsoft Office SharePoint CVE-2024-49068 Sicherheitslücke in Microsoft SharePoint bezüglich der Erhöhung von Berechtigungen Wichtig Microsoft Office SharePoint CVE-2024-49070 Sicherheitslücke bei der Remotecodeausführung in Microsoft SharePoint Wichtiges Microsoft Office Word CVE-2024-49065 Sicherheitslücke bei Microsoft Office Remotecodeausführung Wichtige Rolle: DNS-Server CVE-2024-49091 Windows-Domänennamendienst-Remotecode Ausführungsschwachstelle Wichtige Rolle: Windows Hyper-V CVE-2024-49117 Windows Hyper-V-Remotecode Ausführungsschwachstelle Kritisch System Center Operations Manager CVE-2024-43594 System Center Operations Manager Erhöhung von Berechtigungsschwachstelle Wichtiger Windows Cloud Files Mini-Filtertreiber CVE-2024-49114 Windows Cloud Files Mini-Filtertreiber Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Common Log File System-Treiber CVE-2024-49088 Windows Common Log File System-Treiber Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Common Log File System-Treiber CVE-2024-49138 Windows Common Log File System-Treiber Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Common Log File System-Treiber CVE-2024-49090 Windows Common Log File System-Treiber Sicherheitslücke bezüglich der Erhöhung von Berechtigungen. Wichtiger Windows-Datei-Explorer CVE-2024-49082 Sicherheitslücke im Windows-Datei-Explorer zur Offenlegung von Informationen Wichtiges Windows-IP-Routing-Management-Snapin CVE-2024-49080 Windows IP Routing Management Snapin Remote Sicherheitslücke bei der Codeausführung Wichtiger Windows-Kernel CVE-2024-49084 Windows-Kernel-Schwachstelle bezüglich der Erhöhung von Berechtigungen Wichtige Windows-Kernelmodus-Treiber CVE-2024-49074 Windows-Kernelmodus-Treibererhöhung Sicherheitslücke bezüglich Privilegien Wichtig Windows LDAP – Lightweight Directory Access Protocol CVE-2024-49121 Windows Lightweight Directory Access Protocol ( LDAP) Denial-of-Service-Schwachstelle Wichtig Windows LDAP – Lightweight Directory Access Protocol CVE-2024-49124 Lightweight Directory Access Protocol (LDAP). ) Sicherheitslücke bei der Client-Remotecodeausführung Kritisch Windows LDAP – Lightweight Directory Access Protocol CVE-2024-49112 Windows Lightweight Directory Access Protocol ( LDAP) Sicherheitslücke bei der Remotecodeausführung Kritisch Windows LDAP – Lightweight Directory Access Protocol CVE-2024-49113 Windows Lightweight Directory Access Protocol ( LDAP) Denial-of-Service-Schwachstelle Wichtig Windows LDAP – Lightweight Directory Access Protocol CVE-2024-49127 Windows Lightweight Directory Access Protocol ( LDAP) Sicherheitslücke bei Remotecodeausführung Kritisch Windows Local Security Authority Subsystem Service (LSASS) CVE-2024-49126 Windows Local Security Authority Subsystem Service (LSASS) Sicherheitslücke bei Remotecodeausführung Kritisch Windows Message Queuing CVE-2024-49118 Microsoft Message Queuing (MSMQ) Sicherheitslücke bezüglich Remotecodeausführung Kritisch Windows Message Queuing CVE-2024-49122 Microsoft Message Queuing (MSMQ) Sicherheitslücke bezüglich Remotecodeausführung Kritisch Windows Message Queuing CVE-2024-49096 Microsoft Message Queuing (MSMQ) Denial-of-Service-Schwachstelle Wichtig Windows Mobile Broadband CVE-2024-49073 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows Mobile Broadband CVE-2024-49077 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows Mobile Broadband CVE-2024-49083 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows Mobile Broadband CVE-2024-49092 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows Mobile Broadband CVE-2024-49087 Offenlegung von Windows Mobile-Breitbandtreiberinformationen Sicherheitslücke Wichtig Windows Mobile Broadband CVE-2024-49110 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows Mobile Broadband CVE-2024-49078 Windows Mobile Broadband Driver Elevation von Berechtigungsschwachstelle Wichtig Windows PrintWorkflowUserSvc CVE-2024-49095 Windows PrintWorkflowUserSvc Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtig Windows PrintWorkflowUserSvc CVE-2024-49097 Windows PrintWorkflowUserSvc Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows-Remotedesktop CVE-2024-49132 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49115 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49116 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49123 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49129 Windows Remote Desktop Gateway (RD Gateway) Denial-of-Service-Schwachstelle Wichtige Windows-Remotedesktopdienste CVE-2024-49075 Verweigerung der Windows-Remotedesktopdienste Dienstschwachstelle Wichtige Windows-Remotedesktopdienste CVE-2024-49128 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49106 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49108 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49119 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows-Remotedesktopdienste CVE-2024-49120 Windows-Remotedesktopdienste-Remotecode Ausführungsschwachstelle Kritisch Windows Resilient File System (ReFS) CVE-2024-49093 Windows Resilient File System (ReFS ) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49085 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei Remotecodeausführung Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49086 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei Remotecodeausführung Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49089 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei Remotecodeausführung Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49125 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei Remotecodeausführung Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49104 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei Remotecodeausführung Wichtiger Windows-Routing-und RAS-Dienst (RRAS) CVE-2024-49102 Windows-Routing-und RAS-Dienst (RRAS) Sicherheitslücke bei der Remotecodeausführung. Wichtiger Windows-Taskplaner CVE-2024-49072 Berechtigungserhöhung im Windows-Taskplaner Sicherheitslücke Wichtig Windows Virtualization-Based Security (VBS) Enclave CVE-2024-49076 Windows-Virtualisierungsbasierte Sicherheit ( VBS) Enclave Elevation of Privilege-Schwachstelle Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49081 Wireless Wide Area Network Service ( WwanSvc) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49103 Windows Wireless Wide Area Network Service (WwanSvc) Sicherheitslücke durch Offenlegung von Informationen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49111 Wireless Wide Area Network Service ( WwanSvc) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49109 Wireless Wide Area Network Service ( WwanSvc) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49101 Wireless Wide Area Network Service ( WwanSvc) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49094 Wireless Wide Area Network Service ( WwanSvc) Sicherheitslücke bezüglich der Erhöhung von Berechtigungen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49098 Windows Wireless Wide Area Network Service (WwanSvc) Sicherheitslücke durch Offenlegung von Informationen Wichtiger Windows Wireless Wide Area Network-Dienst CVE-2024-49099 Windows Wireless Wide Area Network Service (WwanSvc) Sicherheitslücke durch Offenlegung von Informationen Wichtiger WmsRepair-Dienst CVE-2024-49107 Sicherheitslücke im WmsRepair-Dienst zur Erhöhung von Berechtigungen Wichtig