Ein neues Phishing-Tool hilft Kriminellen dabei, Microsoft 365-Passwörter von Benutzern auf der ganzen Welt zu stehlen. Das Sicherheitsunternehmen KnowBe4 hat den Dienst mit dem Namen „Quantum Route Redirect“ veröffentlicht.

Es umgeht E-Mail-Filter, indem es ihnen sichere Webseiten anzeigt. Menschliche Benutzer werden jedoch auf gefälschte Anmeldeseiten weitergeleitet, die ihre Daten erfassen. Diese Methode ist in 90 Ländern aktiv und hat die meisten ihrer Ziele in den USA. Experten sagen, dass das Tool weniger erfahrenen Angreifern wirksame Waffen an die Hand gibt, was es jedem leichter macht, schwere Cyberkriminalität zu begehen.

KnowBe4s Threat Labs entdeckte die Kampagne erstmals Anfang August und beobachtete eine ausgeklügelte Operation, die mit verschiedenen Ködern auf Microsoft 365-Anmeldeinformationen abzielte.

Angreifer geben sich als Dienste wie DocuSign, senden Sie gefälschte Gehaltsabrechnungen oder verwenden Sie QR-Codes bei „Quishing“-Angriffen, um Opfer auf ihre Seiten zum Sammeln von Anmeldeinformationen zu leiten. Ein leistungsstarker Motor, der hinter den Kulissen arbeitet, ist der rote Faden.

Lernen Sie Quantum Route Redirect kennen: Phishing leicht gemacht

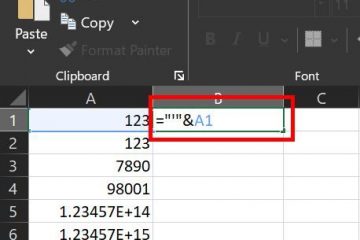

Durch die Automatisierung der komplexen Mechanismen der Umgehung rationalisiert das neue Tool einen ehemals technisch anspruchsvollen Prozess. Seine Kernfunktion ist ein intelligentes Filtersystem, das zwischen automatisierten Sicherheitsscannern und potenziellen menschlichen Opfern unterscheidet.

Wenn ein Sicherheitstool einen Link in einer Phishing-E-Mail scannt, präsentiert Quantum Route Redirect eine harmlose, legitime Webseite. Diese Technik ermöglicht es der bösartigen E-Mail, Sicherheitsebenen wie sichere E-Mail-Gateways (SEGs) zu passieren.

Eine echte Person, die auf denselben Link klickt, wird jedoch stillschweigend zu einer Seite zum Sammeln von Anmeldeinformationen weitergeleitet, die ein Microsoft 365-Anmeldeportal nachahmt. Dieses fortschrittliche Cloaking schützt die Infrastruktur des Angreifers davor, entdeckt und auf die schwarze Liste gesetzt zu werden.

Das Ausmaß ist bereits beträchtlich: KnowBe4 identifiziert etwa 1.000 Domänen, auf denen das Phishing-Kit gehostet wird. Die Auswirkungen sind global und die Opfer sind in 90 Ländern betroffen. Die Hauptlast der Angriffe tragen jedoch die Vereinigten Staaten, auf die 76 % der betroffenen Benutzer entfallen.

Die Plattform bietet ihren kriminellen Benutzern außerdem eine elegante Verwaltungsoberfläche. Ein Admin-Panel ermöglicht die einfache Konfiguration von Umleitungsregeln, während ein Dashboard Echtzeitanalysen zum Opferverkehr bietet, einschließlich Standort, Gerätetyp und Browserinformationen.

Funktionen wie automatisiertes Browser-Fingerprinting und VPN-/Proxy-Erkennung sind integriert und beseitigen nahezu alle technischen Hürden für den Betreiber.

Die Demokratisierung der Cyberkriminalität

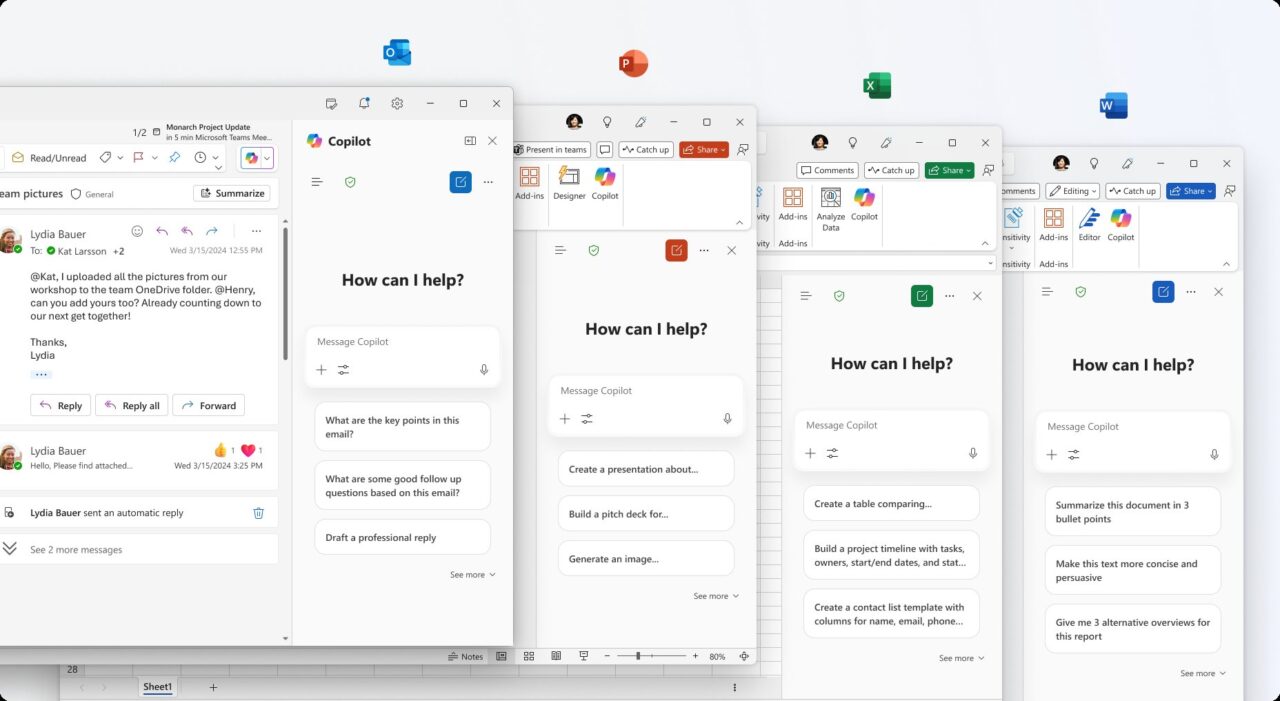

Diese Entwicklung der Angriffsmethodik stellt eine entscheidende Herausforderung für die Unternehmenssicherheit dar. Quantum Route Redirect ist ein Paradebeispiel für die „Demokratisierung der Cyberkriminalität“, ein Trend, bei dem hochentwickelte Tools in benutzerfreundliche Phishing-as-a-Service (PhaaS)-Plattformen gebündelt werden.

Solche Dienste senken die Eintrittsbarriere und ermöglichen es Bedrohungsakteuren mit minimalem technischem Fachwissen, Kampagnen zu starten, die traditionelle Abwehrmaßnahmen umgehen können.

Solche Plattformen sind Teil einer wachsenden kriminellen Lieferkette, in der Angreifer vorgefertigte Kits erwerben können, die alles von der Umgehung bis hin zum Angriff abdecken Sammlung von Ausweisen. Dieser Trend ist nicht neu; Eine frühere Kampagne, die auf Microsoft 365 abzielte, nutzte ein PhaaS-Toolkit namens „Rockstar 2FA“, um die Multi-Faktor-Authentifizierung zu umgehen.

Wie Quantum Route Redirect wurde es als Abonnement verkauft, wodurch erweiterte Funktionen gegen eine geringe Gebühr zugänglich gemacht wurden.

Eine breitere Verfügbarkeit dieser Tools beschleunigt das Tempo von Angriffen und steht im Einklang mit Warnungen von Microsoft, das feststellte, dass „KI begonnen hat, die technische Messlatte für Betrüger und Cyberkriminelle zu senken …“ Es ist immer einfacher und kostengünstiger, immer schneller glaubwürdige Inhalte für Cyberangriffe zu generieren.

Ein breiterer Trend, Vertrauen zu Waffen zu machen

Die Strategie hinter Quantum Route Redirect ist Teil eines umfassenderen, heimtückischeren Trends: der Waffe legitimer und vertrauenswürdiger Dienste.

Cyberkriminelle nutzen zunehmend die Infrastruktur etablierter Unternehmen, um ihre Angriffe authentisch erscheinen zu lassen und Sicherheitsfilter zu umgehen. Ein aktueller Bericht hob einen 67-prozentigen Anstieg des Missbrauchs vertrauenswürdiger Geschäftsplattformen wie QuickBooks und Zoom für Phishing-Angriffe hervor.

Angreifer wissen, dass Sicherheitstools und Benutzer weniger misstrauisch sind des Datenverkehrs, der von einer bekannten, seriösen Domain stammt. Anfang dieses Jahres missbrauchte eine ähnliche Kampagne die Funktion „Link Wrapping“, die von den Sicherheitsanbietern Proofpoint und Intermedia angeboten wird.

Durch die Kompromittierung eines Kontos, das bereits durch diese Dienste geschützt ist, konnten Angreifer bösartige Links senden, die automatisch mit einer vertrauenswürdigen Sicherheits-URL umgeschrieben wurden, wodurch diese effektiv gewaschen wurden.

Der letzte bösartige Link ist oft mehrere Schritte vom ersten Klick entfernt und täuscht sowohl Sicherheitssoftware als auch vorsichtige Benutzer.

Der Schutz vor dieser neuen Realität erfordert eine vielschichtige Vorgehensweise Strategie. Während Schulungen zur Sensibilisierung der Benutzer nach wie vor wichtig sind, reichen sie nicht mehr aus, wenn bösartige Links durch vertrauenswürdige Domänen maskiert werden.

Unternehmen benötigen fortschrittliche E-Mail-Sicherheitslösungen, die eine tiefgreifende Inhaltsanalyse mithilfe der Verarbeitung natürlicher Sprache ermöglichen, zusammen mit einer robusten Time-of-Click-URL-Filterung.

Microsoft hat bereits Maßnahmen auf Plattformebene gegen ähnliche Bedrohungen ergriffen, wie zum Beispiel seine Entscheidung im Jahr 2025, Inline-SVG-Bilder in Outlook zu blockieren, um SVG-basiertes Phishing zu bekämpfen.

Letztendlich erfordert die Vorbereitung auf Tools wie Quantum Route Redirect eine Kombination aus stabilen technischen Kontrollen und schnellen Reaktionsverfahren für den Fall, dass Anmeldeinformationen unweigerlich gefährdet werden.