Die vertrauenswürdigen Entwicklerplattformen von Cloudflare, Cloudflare Pages und Cloudflare Workers, sind zu leistungsstarken Werkzeugen für Cyberkriminelle geworden, die groß angelegte Phishing-Kampagnen und raffinierte Angriffe durchführen.

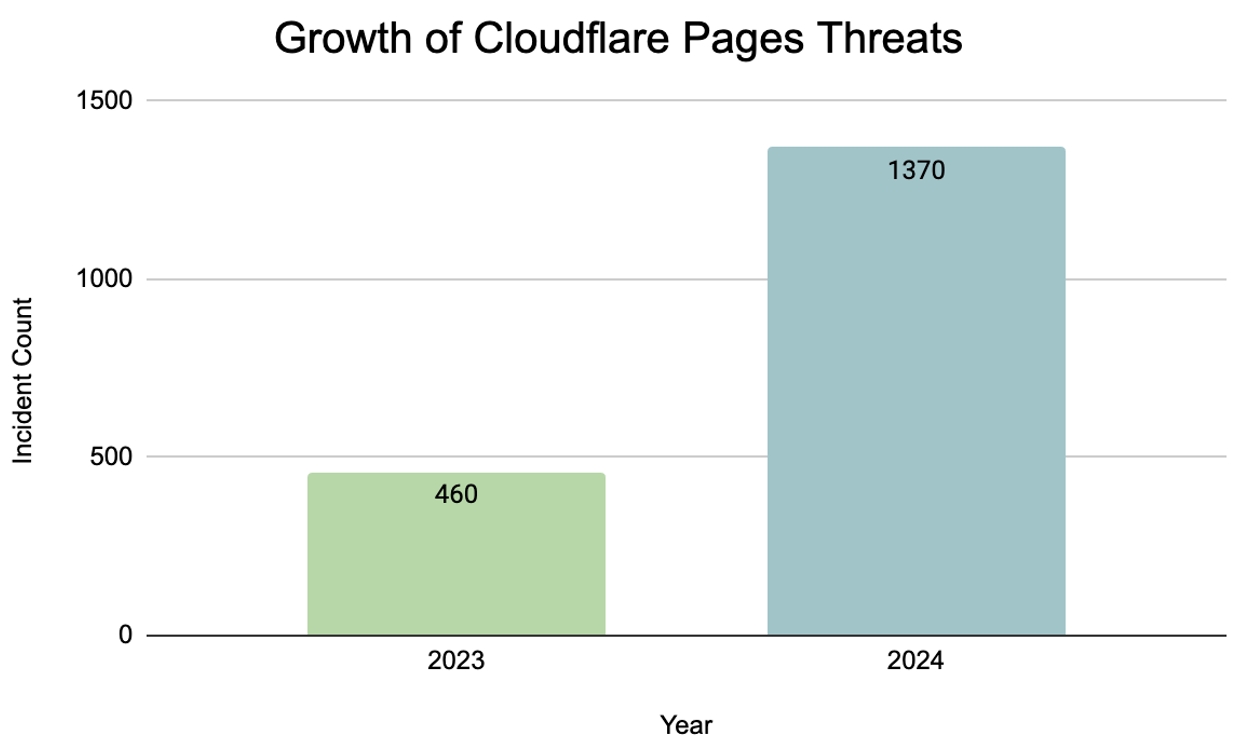

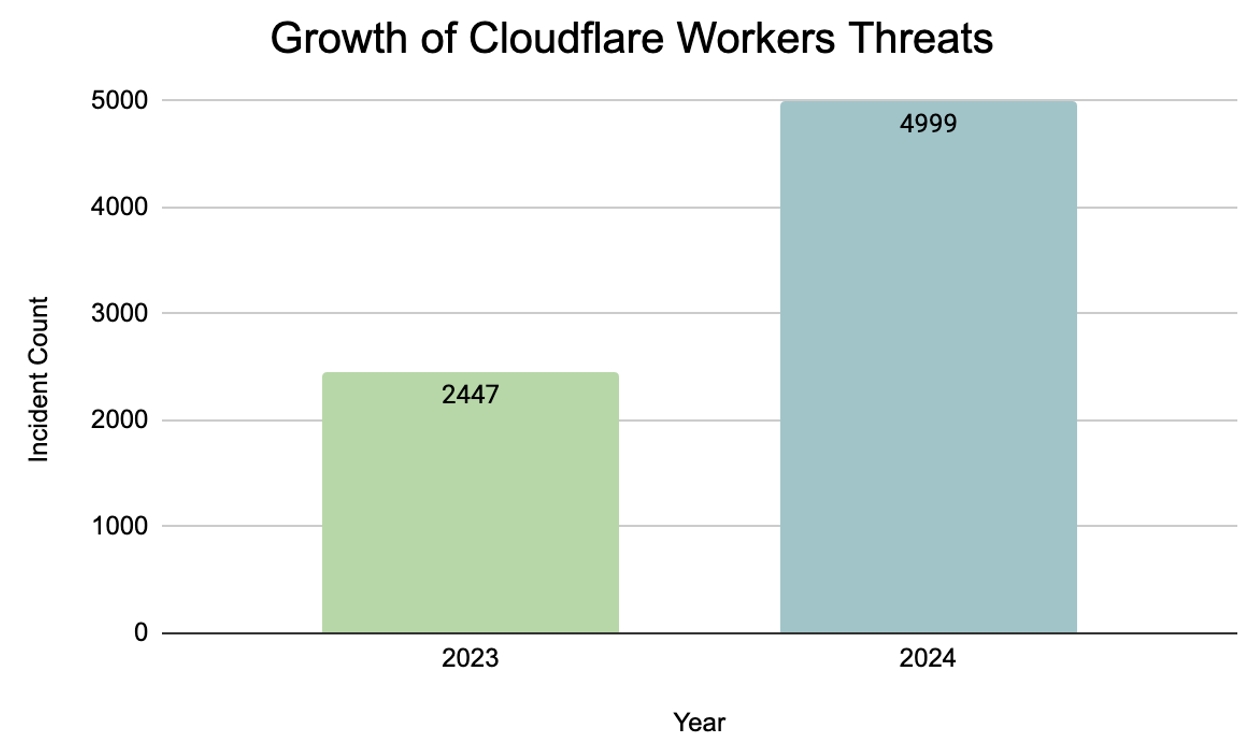

Cybersicherheitsexperten von Fortra berichtet von einem 198-prozentigen Anstieg der auf Cloudflare-Seiten gehosteten Phishing-Vorfälle im vergangenen Jahr, wobei auch der Missbrauch von Cloudflare-Mitarbeitern zugenommen hat 104 %.

Mit Winbuzzer geteilte Prognosen deuten darauf hin, dass die monatlichen Phishing-Vorfälle auf Seiten bis Dezember 2024 die 1.600-Marke überschreiten werden, während die Zahl der Workers-bezogenen Angriffe voraussichtlich fast 6.000 erreichen wird. Diese Statistiken zeigen, wie böswillige Akteure vertrauenswürdige Plattformen ausnutzen, um ihre Operationen zu skalieren.

Nutzung eines vertrauenswürdigen Ökosystems

Cloudflares Ruf für Zuverlässigkeit und Innovation hat es zur ersten Wahl für Entwickler gemacht, die leistungsstarke Anwendungen und Websites erstellen. Allerdings werden dieselben Funktionen, die die Plattformen für legitime Benutzer attraktiv machen – wie Benutzerfreundlichkeit, Skalierbarkeit und Sicherheit – jetzt von Cyberkriminellen als Waffe eingesetzt.

Diese Akteure nutzen Cloudflare Pages und Cloudflare Workers, um die Erstellung von Phishing-Sites zu automatisieren Angriffe und verbergen bösartige Aktivitäten.

Quelle: Fortra

Quelle: Fortra

Zachary Travis, Threat Hunter II bei Fortra, beschrieb den Trend als zutiefst besorgniserregend:

„Während die fast 200-prozentige Zunahme der auf Cloudflare-Seiten gehosteten Angriffe für sich genommen schon augenöffnend ist, sind es die Arten von Bedrohungen, auf die wir uns wirklich konzentrieren wollen.“ Diese Plattformen werden nicht nur zum Hosten überzeugender Phishing-Websites verwendet, sondern auch zur Weiterleitung auf andere bösartige Websites.

Diese zusätzliche Täuschungsebene ist entscheidend, um Kriminellen dabei zu helfen, der Entdeckung zu entgehen. Darüber hinaus werden sie genutzt, um riesige Unternehmens-E-Mail-Listen zu hosten, die manchmal Hunderttausende umfassen, was gezielte Phishing-und Spear-Phishing-Kampagnen antreibt.“

Durch die Ausnutzung von Funktionen wie benutzerdefinierten Domänen, automatischer HTTPS-Verschlüsselung und Cloudflare Mithilfe des globalen Content Delivery Network (CDN) können Angreifer überzeugende Phishing-Seiten erstellen, die vertrauenswürdigen Plattformen wie Microsoft Office 365 und OneDrive sehr ähnlich sind. Die Infrastruktur selbst verstärkt diese Angriffe, indem sie schnelle, sichere und globale Angriffe gewährleistet zugängliche Websites.

Verwandt: AWS stellt Incident Response Service inmitten explodierender Cyber-Bedrohungen vor

Cloudflare Pages: Ein zweischneidiges Schwert

Cloudflare Pages ist eine JAMstack-basierte Webhosting-Plattform, die die Bereitstellung statischer Websites vereinfacht Mit GitHub und GitLab ermöglicht es automatisierte Bereitstellungsprozesse und stellt sicher, dass Websites kontinuierlich aktualisiert werden.

Das stimmt Wird für die Generierung statischer Websites verwendet, indem Webseiten vorab gerendert und als statische HTML-Dateien aus dem Content Delivery Network von Cloudflare bereitgestellt werden (CDN).

Das kostenlose Hosting und die automatische SSL/TLS-Verschlüsselung von Cloudflare bieten Entwicklern zusätzlichen Komfort, aber dieselben Funktionen wurden auch missbraucht, um Phishing-Kampagnen zu starten.

Verwandt: KI-gesteuerte Malware: Wie gefälschte Apps und CAPTCHAs Windows-und macOS-Benutzer ins Visier nehmen

Angreifer nutzen Seiten aus, um Phishing-Weiterleitungen zu hosten, die bösartige Links unter vertrauenswürdigen Domänen verschleiern. Diese Taktik beginnt oft mit einer E-Mail, die einen Link zu einem scheinbar legitimen Dokument enthält.

Durch Klicken auf den Link werden Opfer auf eine von Cloudflare gehostete Seite weitergeleitet, die dann zu einer Phishing-Site führt, die darauf abzielt, Anmeldeinformationen zu stehlen. Diese Kampagnen eskalieren häufig zu Spear-Phishing und nutzen auf Cloudflare Pages gespeicherte Unternehmens-E-Mail-Listen aus.

Die nahtlose Integration von Cloudflare Pages mit Cloudflare Workers – die für serverseitiges Scripting verwendet werden – erhöht das Missbrauchspotenzial. Worker ermöglichen dynamische Funktionen, die Angreifer ausnutzen, um bösartige Prozesse zu automatisieren oder herkömmliche Sicherheitsmaßnahmen zu umgehen.

Cloudflare Workers: Automatisierung für Angreifer

Cloudflare Workers ist serverlos Computerplattform zur Ausführung von Code am Rande des globalen Netzwerks von Cloudflare. Dies reduziert die Latenzzeit für legitime Anwendungen, indem Daten näher am Benutzer verarbeitet werden.

Es bietet Cyberkriminellen jedoch auch die Möglichkeit, groß angelegte Angriffe wie Brute-Force-Anmeldeversuche, Credential Stuffing und Distributed Denial zu automatisieren of Service (DDoS)-Operationen.

Quelle: Fortra

Quelle: Fortra

Der Bericht von Fortra hebt hervor, wie Mitarbeiter in Phishing-Kampagnen eingesetzt wurden, um Opfer auf Websites zum Sammeln von Anmeldeinformationen umzuleiten. In einem bemerkenswerten Schema erstellten Angreifer mithilfe von Workers eine Seite zur „menschlichen Überprüfung“, die Benutzer dann auf eine gefälschte Microsoft Office 365-Anmeldeseite umleitete.

Die Kombination aus schneller Ausführung, globaler Zugänglichkeit und sicheren HTTPS-Verbindungen gewährleistet Diese Kampagnen bleiben effektiv und entziehen sich über längere Zeiträume der Entdeckung.

Verwandt: Whatsapp-Exploits-Klage: Israelische Firma NSO Group setzt Hacking für Pegasus-Malware fort

Die Nutzung von Cloudflare durch Cyberkriminalität nimmt zu

Die Ergebnisse von Fortra zeigen, dass das Ausmaß und die Komplexität der auf Cloudflare-Seiten gehosteten Phishing-Kampagnen von 460 im Jahr 2023 zugenommen haben bis Oktober 2024 auf 1.370. Der aktuelle Monatsdurchschnitt von 137 Vorfällen wird voraussichtlich 1.600 überschreiten Ende des Jahres, was einem Anstieg von 257 % im Vergleich zum Vorjahr entspricht.

In ähnlicher Weise hat sich der Missbrauch von Cloudflare-Mitarbeitern von 2.447 im Jahr 2023 auf 4.999 im Jahr 2024 fast verdoppelt, wobei die Zahl der monatlichen Vorfälle voraussichtlich bei annähernd 6.000 liegen wird bis Dezember. Diese Zahlen unterstreichen, wie Angreifer ihre Operationen mithilfe vertrauenswürdiger Plattformen skalieren.

Phishing-Weiterleitungen und Ausnutzung von E-Mail-Listen

Eine besonders heimtückische Taktik sind Phishing-Weiterleitungen, die auf Cloudflare-Seiten gehostet werden. Diese Weiterleitungen verschleiern böswillige Absichten, indem sie sichere, von Cloudflare gehostete URLs verwenden, die vertrauenswürdig erscheinen.

Opfer werden dazu verleitet, auf diese Links zu klicken, oft unter dem Vorwand, wichtige Dokumente wie Geschäftsvorschläge herunterzuladen. In Wirklichkeit führen diese Dokumente zu Phishing-Seiten, die darauf abzielen, Anmeldeinformationen oder andere vertrauliche Informationen zu stehlen.

Angreifer haben auch damit begonnen, riesige E-Mail-Listen auf Cloudflare-Seiten zu hosten, die manchmal Hunderttausende Adressen enthalten. Diese Listen fördern gezielte Spear-Phishing-Kampagnen, bei denen Angreifer persönliche Daten verwenden, um überzeugende Nachrichten zu erstellen, die auf bestimmte Opfer zugeschnitten sind. Der Grad der Präzision macht es schwieriger, solche Angriffe zu erkennen und abzuwehren.

Verwandt: Fortinet erweitert KI-Sicherheitstools angesichts steigender Cyber-Bedrohungen

Abschwächung Risiken: Entwickler-und Benutzerstrategien

Während Cloudflare Sicherheitsmaßnahmen wie Phishing-Erkennung und Mechanismen zur Beseitigung implementiert, können diese Angriffe aufgrund der Komplexität oft andauern, bevor sie identifiziert werden.

Entwickler, die Cloudflare Pages und Workers verwenden, müssen strenge Sicherheitspraktiken anwenden, einschließlich der regelmäßigen Aktualisierung von Abhängigkeiten, der Durchsetzung von HTTPS und der Überwachung ihrer Anwendungen auf Anomalien.

Endbenutzer können unterdessen ihre Gefährdung durch Phishing-Angriffe reduzieren Überprüfen Sie URLs, meiden Sie unbekannte Websites und aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA) für ihre Konten. Die Überprüfung der Legitimität von E-Mail-Links vor dem Klicken ist ein weiterer wichtiger Schritt zur Risikominimierung.

Die Entwicklertools von Cloudflare sind für legitime Benutzer von unschätzbarem Wert, da sie eine unübertroffene Skalierbarkeit und Leistung bieten. Ihre Ausnutzung durch Cyberkriminelle verdeutlicht jedoch die umfassendere Herausforderung, Zugänglichkeit und Sicherheit in einer zunehmend vernetzten digitalen Landschaft in Einklang zu bringen.