Cyber-Security-JISC-Reuse

安全研究人員發現威脅參與者正在銷售針對最近確認的 Microsoft Exchange 零日漏洞的虛假概念驗證 ProxyNotShell 漏洞利用。通過冒充安全研究人員,詐騙者試圖通過假冒漏洞來獲取金錢。

上週末,微軟確認了 Exchange Server 中的兩個新漏洞。

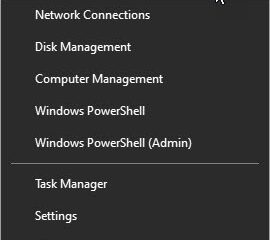

該公司正在跟踪漏洞分別為 CVE-2022-41040 和 CVE-2022-41082。微軟將第一個描述為服務器端請求偽造 (SSRF) 錯誤,而第二個可能允許威脅參與者通過 PowerShell 進行遠程代碼執行 (RCE) 攻擊。

在其 指導 對於這些缺陷,微軟表示已經看到針對 10 個組織的針對性攻擊。威脅參與者能夠利用這些漏洞,Microsoft 認為這些攻擊來自一個國家支持的組織。

到目前為止,Microsoft 和其他致力於這些漏洞的安全研究人員一直對技術信息保密。這是為了阻止更多的威脅參與者學習如何利用它們。似乎只有一小部分黑客找到了利用這些漏洞的方法。

GitHub 詐騙

但是,一個騙子採取了邪惡的舉措。在 GitHub 上,此人正在創建存儲庫,偽裝成 CVE-2022-41040 和 CVE-2022-41082 的概念驗證漏洞利用。

來自 Huntress Labs 的 John Hammond 已被 跟踪詐騙者並在 Twitter 上記錄他們的活動。他發現了 5 個出售虛假漏洞利用的帳戶:“jml4da”、“TimWallbey”、“Liu Zhao Khin (0daylabin)”、“R007er”和“spher0x”。每個帳戶都已從 GitHub 中刪除。

可能有更多的詐騙者希望利用這種情況。 Microsoft Exchange Server 零日漏洞利用可以賣到數十萬美元。不用說,您不應該將任何現金或加密貨幣交給任何聲稱擁有漏洞利用的人。

每日提示: Windows 更新下載通常會令人沮喪,因為它們是幾千兆字節的大小,可能會減慢您的互聯網連接速度。這意味著您的設備在下載更新時可能會降低性能。在我們的指南中,我們向您展示瞭如何限制 Windows 更新下載的帶寬,這樣它們就不會再打擾您了。