微軟研究人員詳細介紹了一種名為“Whisper Leak”的新側信道攻擊,該攻擊可以猜測加密 AI 聊天的主題,從而暴露了整個 AI 行業的基本隱私風險。

在一份報告中,該團隊展示了網絡流量大小和時間的模式如何揭示用戶正在討論的內容,即使使用 TLS 加密也是如此。該缺陷影響 28 個主要人工智能模型,給全球用戶帶來嚴重的隱私風險。網絡上的觀察者可能會發現有關法律或健康主題的敏感討論。

在 6 月份開始的披露過程之後,OpenAI 和 Microsoft 等主要提供商已開始部署修復程序,但該問題指出了流式 AI 的核心風險。

Whisper Leak 是如何洩漏的竊聽加密的 AI 聊天

該攻擊的巧妙之處在於其能夠在不破壞保護在線通信的底層 TLS 加密的情況下發揮作用。相反,它利用了加密本身暴露的元數據。

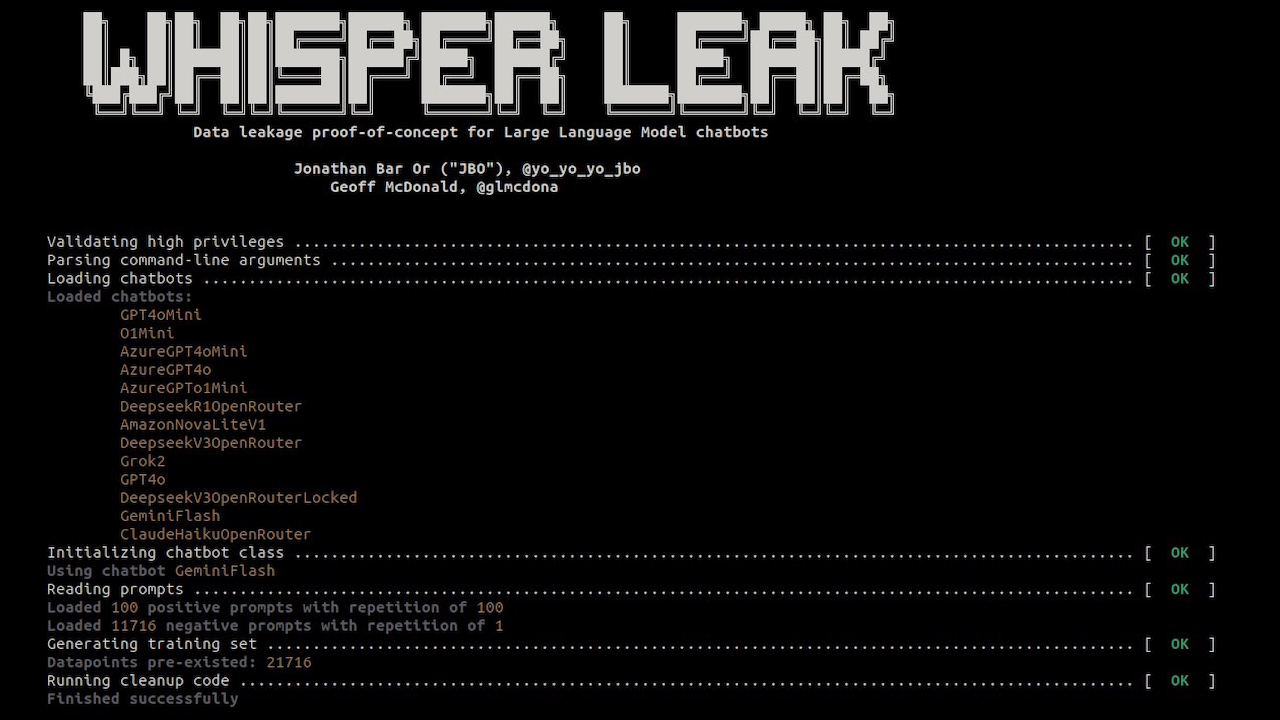

根據該項目的文檔,“Whisper Leak 是一個研究工具包,演示了與大型語言模型的加密流式對話如何通過數據包大小和時間洩露提示信息。”

該方法通過關注數據流的形狀和節奏來繞過內容安全性。

LLM 響應會逐個生成令牌,當流式傳輸到用戶。從法律分析到休閒對話,每個主題都會生成具有不同詞彙和句子結構的文本。這些語言模式在網絡流量中產生特徵性的“數字指紋”。

通過分析數據包大小和到達間隔時間的序列,研究人員構建了分類器來高精度識別這些指紋。

該項目的公共工具包證實了這種方法,該方法使用機器學習模型來學習不同對話類型的微妙特徵。即使內容混亂,流量模式也暴露了對話的主題。

影響 28 個主要人工智能模型的全行業缺陷

Whisper Leak 不是一個孤立的錯誤,而是一個影響人工智能行業廣泛領域的系統性漏洞。 Microsoft 團隊測試了 28 個商用 LLM,發現大多數都非常容易受到影響。

對於許多模型,該攻擊實現了近乎完美的分類。研究人員在一篇博客文章中指出,“這告訴我們,特定主題的對話留下的獨特數字‘指紋’足夠明顯,讓我們的人工智能竊聽者能夠在受控測試中可靠地識別出它們。”

對於依賴人工智能進行敏感通信的企業來說,這些發現代表了一種新的、具有挑戰性的威脅向量。該研究在現實條件下證明了驚人的精度。

在背景噪聲與目標對話比例為 10,000:1 的模擬中,攻擊以 100% 的精度識別 28 個模型中的 17 個模型的敏感主題,同時仍檢測到所有目標對話的 5-20%。

被動網絡對手(例如 ISP、政府機構或公共 Wi-Fi 網絡上的攻擊者)可以可靠地識別用戶討論機密的法律、財務或健康問題。

此功能將加密的人工智能聊天變成有針對性的監視的潛在來源。正如研究人員所說,“這個全行業範圍的漏洞給受到 ISP、政府或當地對手網絡監視的用戶帶來了重大風險。”

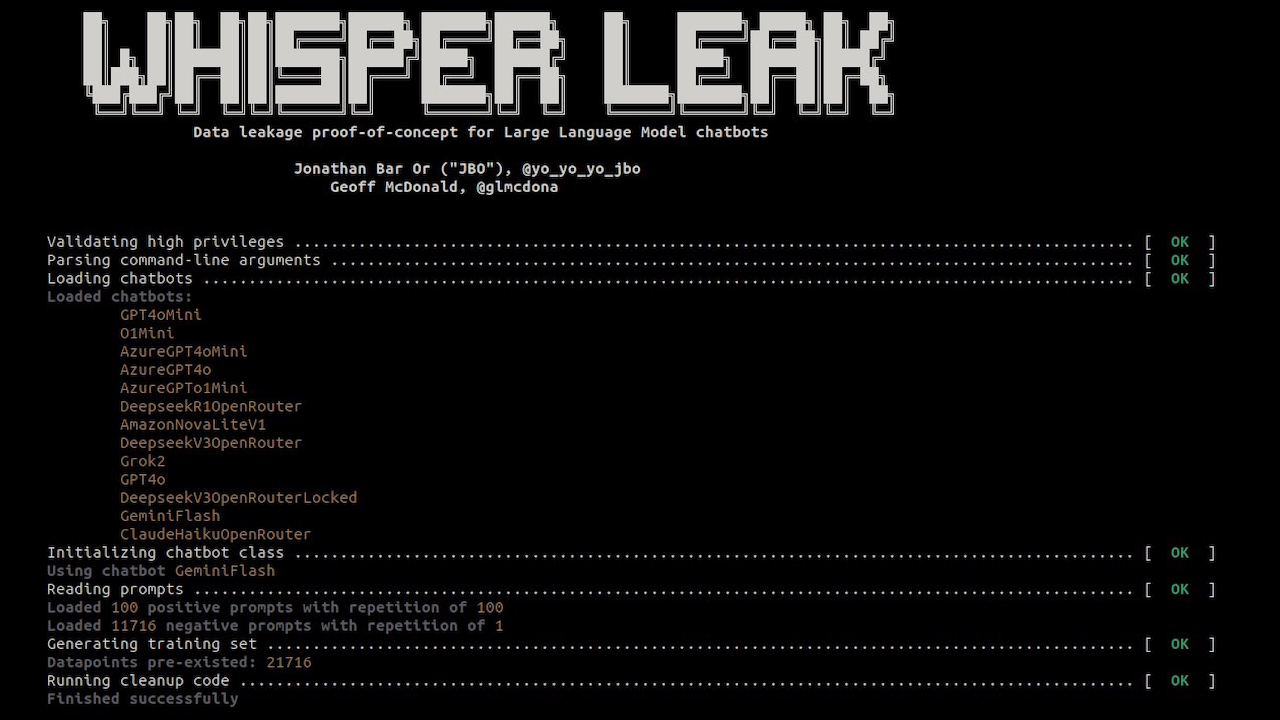

提供商模型 BERT LSTM LightGBM Best Both Size Only Time Only Both Size Only Time Only Both Size Only Time Only Total milstra-large 98.8% 98.5% 53.1% 99.9% 100.0% 64.3% 95.8% 96.0% 59.5% 100.0% 微軟-deepseek-r1 98.6% 98.9% 46.3% 99.9% 99.9% 61.0% 94.8% 95.5% 56.8% 99.9% xai-grok-3-mini-beta 99.1% 98.8% 73.0% 99.9% 99.9% 73.2% 97.2% 97.5% 74.9% 99.9% 米斯特拉爾-小型 98.3% 97.6% 60.7% 99.9% 99.8% 65.1% 94.1% 94.3% 61.3% 99.9% groq-llama-4-maverick 99.3% 99.2% 52.9% 99.6% 99.7% 56.4% 93.6% 94.2% 60.4% 99.7% deepseek-deepseek-r1 98.8% 98.6% 46.5% 99.3% 99.4% 62.5% 96.7% 96.9% 65.4% 99.4% 阿里巴巴-qwen2.5-plus 98.0% 97.7% 66.3% 99.1% 99.0% 63.5% 97.1% 97.3% 67.4% 99.1% xai-grok-2 99.0% 98.8% 66.9% 98.5% 98.7% 70.1% 93.2% 94.9% 72.9% 99.0% 阿里巴巴-qwen2.5-turbo 97.2% 96.8% 71.9% 97.5% 97.6% 71.8% 99.0% 98.9% 71.2% 99.0% openai-o1-mini 97.8% 98.0% 58.7% 98.9% 98.9% 62.1% 97.0% 96.9% 64.6% 98.9% openai-gpt-4o-mini 97.5% 97.8% 76.7% 98.2% 98.3% 75.4% 98.6% 98.6% 72.6% 98.6% deepseek-deepseek-v3-聊天 98.3% 98.0% 58.6% 98.1% 98.1% 59.7% 97.6% 97.6% 60.6% 98.3% openai-gpt-4.1-mini 96.8% 96.6% 78.5% 97.3% 98.0% 77.6% 97.4% 97.3% 76.3% 98.0% lambda-llama-3.1-8b-指導 96.8% 97.5% 59.9% 76.3% 97.8% 68.3% 91.9% 92.5% 59.6% 97.8% lambda-llama-3.1-405b 97.7% 97.5% 62.6% 93.2% 96.6% 66.8% 95.5% 95.6% 62.0% 97.7% groq-llama-4-scout 97.6% 97.3% 60.3% 68.5% 70.0% 64.8% 89.0% 89.6% 57.4% 97.6% 開放-gpt-4.1-nano 96.1% 96.8% 77.8% 97.1% 97.1% 75.5% 96.2% 96.4% 77.1% 97.1%微軟-gpt-4o-mini 93.4% 93.2% 77.8% 88.5% 81.3% 81.8% 91.3% 91.5% 77.2% 93.4% 人類-克勞德-3-俳句 90.2% 76.8% 78.7% 91.2% 80.1% 80.0% 87.9% 74.5% 77.9% 91.2% 微軟-gpt-4.1-nano 89.5% 91.0% 84.0% 88.1% 82.4% 85.4% 86.6% 86.9% 80.5% 91.0% 微軟-gpt-4o 89.9% 90.1% 78.0% 87.2% 81.4% 83.0% 87.3% 87.9% 77.7% 90.1% 微軟-gpt-4.1-mini 89.7% 89.4% 75.4% 86.7% 80.4% 78.9% 86.6% 87.3% 76.0% 89.7% google-gemini-2.5-pro 77.1% 74.3% 78.1% 83.1% 76.3% 82.4% 84.0% 78.5% 83.4% 84.0% google-gemini-1.5-flash 81.0% 76.2% 80.2% 82.4% 78.3% 81.6% 83.5% 81.6% 82.8% 83.5% 谷歌-gemini-1.5-閃光燈 79.9% 74.6% 79.4% 79.7% 75.5% 79.0% 81.9% 77.8% 81.4% 81.9%亞馬遜-nova-pro-v1 46.2% 57.9% 46.6% 77.5% 74.9% 57.3% 60.9% 60.6% 57.6% 77.5% 微軟-phi-3.5-迷你萌-指令 70.0% 70.0% 75.3% 75.3% 72.1% 76.9% 75.9% 72.5% 74.4% 76.9% 亞馬遜-nova-lite-v1 67.6% 68.3% 63.2% 71.2% 70.5% 67.7% 65.8% 65.5% 65.1% 71.2% 平均 96.8% 96.8% 70.9% 93.2% 97.1% 71.8% 92.5% 93.3% 69.7% nan%

由指定提供商和功能集以及攻擊模型架構託管的目標 LLM 的攻擊性能 (AUPRC)。數字越高,側信道攻擊的有效性就越高。指標計算為 5 次試驗的中位數,其中每個試驗進行隨機分割。 “最佳”列也是所用模型和特徵集中最好的 5 個試驗中值。 (來源:Microsoft)

困難的修復:緩解措施和不一致的供應商響應

Microsoft 於 2025 年 6 月開始負責任的披露流程,通知了所有 28 家受影響的提供商。截至 11 月,反應不一。

雖然 OpenAI、微軟、Mistral 和 xAI 等提供商已開始修補該漏洞,但報告指出,其他供應商拒絕實施修復或仍然沒有做出回應。

這一事件凸顯了該行業在處理新穎的人工智能原生威脅方面存在令人不安的不一致之處。在此之前,谷歌於 10 月份拒絕修復其 Gemini 模型中的一個關鍵“ASCII 走私”缺陷,該缺陷被歸類為社會工程問題,而不是安全漏洞。

這也與 Anthropic 的 Claude 最近的一個數據洩露漏洞相呼應,該公司最初駁回了該報告,然後才承認存在“流程問題”。

正如安全研究員 Johann Rehberger 在該案例中指出的那樣,“安全可以保護您免受攻擊”安全可以保護您免受敵人的侵害。 “隨著人工智能代理變得更加自主並與敏感數據集成,這種區別至關重要。

修復元數據洩漏並不簡單。研究人員評估了幾種緩解措施,每種緩解措施都有重大的權衡。一些提供商現在實施的隨機數據填充會增加數據包大小的噪音,但只會部分降低攻擊成功率。

另一種策略是令牌批處理,它在發送之前對多個令牌進行分組,從而模糊了各個模式。雖然在較大的批量大小下有效,但這可能會降低聊天機器人的實時響應感覺,從而影響用戶體驗。

第三種選擇,注入合成“噪聲”數據包,也可能會混淆流量模式。然而,這種方法會增加帶寬開銷,這對提供商來說是一個重要的成本考慮因素。

這一事件表明,隨著人工智能越來越多地融入敏感工作流程,保護用戶隱私需要超越內容加密來保護數字通信的模式