微軟公佈了主要用於 Linux 和 macOS 系統的 ncurses 編程庫中的一系列內存損壞漏洞。這些缺陷如果被利用,可能會允許威脅行為者在易受影響的系統上執行惡意代碼。 微軟威脅情報研究人員強調,通過操縱環境變量,攻擊者可以利用這些漏洞提升權限並在目標程序的上下文中執行代碼。

技術見解和影響

這些漏洞,正式標記為CVE-2023-29491,CVSS 評分為7.8,已於2023 年4 月得到糾正。Microsoft 與Apple 合作解決與這些漏洞相關的macOS 特定問題。發現的缺陷涵蓋多種問題,包括堆棧信息洩漏、參數化字符串類型混淆以及 terminfo 數據庫文件解析期間的堆越界。研究人員強調,利用這些漏洞需要多階段的攻擊策略。

協作努力和修復

Microsoft 一直主動與他人分享這些漏洞相關利益相關者通過協調漏洞披露(CVD) 和Microsoft 安全漏洞研究(MSVR)。 ncurses 庫的維護人員立即修復了這些漏洞。微軟還感謝研究員 Gergely Kalman 的貢獻,他提供了有助於研究的寶貴用例。我們敦促 ncurses 庫的用戶更新其係統,以防止潛在的利用。

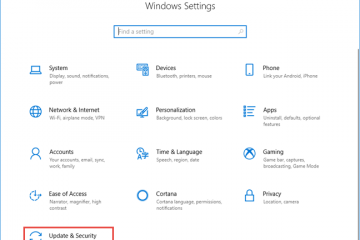

近期補丁星期二修復

微軟的2023 年9 月補丁星期二已於本週推出,總共解決了59 個漏洞,其中兩個是零日漏洞目前正在積極開發中。與所有月份一樣,週二補丁日旨在增強微軟服務免受安全問題和錯誤的影響。已被積極利用的兩個零日漏洞是:

CVE-2023-36802 – Microsoft 流服務代理權限提升漏洞。該缺陷允許攻擊者利用該漏洞獲取系統權限。 CVE-2023-36761 – Microsoft Word 信息洩露漏洞。攻擊者可利用此漏洞洩露 NTLM 哈希值。