A Samsung confirmou uma vulnerabilidade de segurança dentro de seu software de interface do usuário em smartphones e tablets Galaxy, reconhecendo que o histórico da área de transferência do sistema armazena informações copiadas, potencialmente incluindo senhas, como o texto não criptografado sem qualquer limite de tempo automático para exclusão. href=”https://us.community.samsung.com/t5/suggestions/implement-auto-delete-clipboard-history-to-prevent-sensitive/m-p/3200743″Target=”_ Blank”> Fórum oficial dos EUA Após os relatórios recentes do usuário detalhando as implicações de segurança, Uma interface do usuário é a camada de interface personalizada da Samsung, construída sobre o sistema operacional Android, integrando recursos e estilos visuais exclusivos nos dispositivos Galaxy. Quando os usuários copiam o texto, como uma senha complexa gerada por um aplicativo como o Keepass, esses dados são salvos em uma lista de histórico acessível mais tarde. criptografado, e ele permanece lá até que um usuário intervém manualmente para excluí-lo. Como o relatório original do usuário observou, tentar usar aplicativos alternativos de teclado Android, como o GBOLE do Google, não contorna o problema; A área de transferência de um sistema de interface do usuário ainda captura e mantém os dados.

Preocupações do usuário Promover uma resposta oficial

A troca específica que levou à confirmação pública da Samsung começou quando o membro do fórum”Oicitrapdraz”publicou sobre suas preocupações após o uso do gerenciador de senha do Keepass.”Eu copio senhas do meu gerenciador de senhas o tempo todo (eu uso o Keepass, para que elas sejam longas e complexas) e sei que muitas pessoas fazem o mesmo. Como é que a área de transferência da Samsung economiza tudo em texto sem expiração? Eles podem simplesmente percorrer sua área de transferência e ver todas as suas senhas?”Entendemos suas preocupações com relação ao comportamento da área de transferência e como isso pode afetar o conteúdo sensível”, respondeu o moderador, acrescentando:”O histórico da área de transferência em uma interface do usuário é gerenciada no nível do sistema”. A resposta confirmou que foram observadas sugestões de usuários para melhores controles: “Sua sugestão para obter mais controle sobre os dados da área de transferência-como opções automáticas ou de exclusão-foi observada e compartilhada com a equipe apropriada para consideração. > Não é uma nova preocupação

Essa interação específica trouxe foco renovado a um problema que os usuários dizem persistir há anos. Em um post subsequente de acompanhamento, Oicitrapdraz recuou contra o enquadramento do moderador, afirmando:”Honestamente, não acho que isso seja apenas”feedback útil”, é uma falha de segurança séria que deve ser priorizada”. They added that the “issue has been raised by users across the internet for years,”referencing examples from discussions on platforms like Reddit (example 1 outros fóruns de samsung Adicionando que alguns usuários evitam. O usuário “Userttuwo81cise” comentou: “Concordo completamente. Como um usuário leal da Samsung, as preocupações com a privacidade afetarão fortemente minha decisão de compra. Especialmente com o ambiente atual, a privacidade é fundamental.”

Outra usuário, porquê, porquê, não é uma opção:”É uma opção? A pasta segura da Samsung é um espaço criptografado em dispositivos Galaxy para armazenar arquivos e aplicativos privados e inclui configurações para restringir o acesso à área de transferência-recursos aparentemente ausentes do ambiente principal da interface do usuário. User “belphegor”expressed clear frustration: “Amateur hour at Samsung. Years and years and you still haven’t fixed this. Drop everything you’re working on and prioritise this.”

Alternative Keyboards and Broader Clipboard Context

This persistent system-level behavior has led some users to investigate alternatives, although simply installing a different keyboard application won’t prevent sensitive data from landing Na história da área de transferência da UI. Os usuários do Android geralmente recorrem a opções como o Microsoft SwiftKey, conhecido por suas previsões de IA e recursos multilíngues, ou GBOLE do Google com seus recursos de pesquisa integrada.

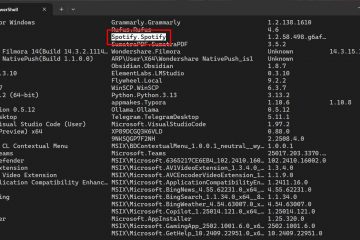

SwiftKey, particularmente, fleksy Às vezes promovem a personalização e os recursos de privacidade, enquanto opções de origem aberta”href=”https://play.google.com/store/search?q=openboard&c=apps&hl=en”Target=”_ Blank”> Openboard Ofereça uma sensação familiar sem dependências de nuvem. Embora esses aplicativos ofereçam experiências de digitação diferentes e, às vezes, suas próprias ferramentas de área de transferência, eles não podem substituir o mecanismo de armazenamento subjacente de uma interface dos dispositivos em dispositivos de galáxias afetadas. O Windows 11, por exemplo, possui seu próprio histórico de área de transferência (acessada via Windows + V), que armazena vários itens localmente e pode opcionalmente sincronizar entre os dispositivos por meio de uma conta da Microsoft. O Conselho de Segurança Padrão para o Windows reflete a orientação atual da Samsung: limpe manualmente o histórico, bloqueie o dispositivo quando não estiver em uso e exerça cuidado ao copiar credenciais altamente sensíveis, especialmente se a Sincronização da Cloud estiver ativa. Algumas configurações de PC em nuvem corporativa permitem restringir as transferências da área de transferência apenas para o texto entre as máquinas locais e em nuvem, mostrando que mais controles granulares são tecnicamente viáveis. A Samsung reconheceu o feedback do usuário solicitando controles de transferência aprimorados, como expiração automática de dados ou exclusões específicas de aplicativos, mas não se comprometeu com uma linha do tempo para implementar essas alterações em uma interface do usuário. Essa falta contínua de salvaguardas automáticas significa que qualquer senha ou dados privados copiados permanecem acessíveis no histórico do dispositivo até que o usuário tome medidas explícitas para removê-la.