A Microsoft lançou sua atualização Patch Tuesday de novembro de 2025 em Redmond, Washington, abordando 63 falhas de segurança em sua linha de software.

A atualização, lançada em 11 de novembro, inclui correções para cinco vulnerabilidades críticas.

Mais notavelmente, ele corrige um bug de dia zero explorado ativamente no kernel do Windows, rastreado como CVE-2025-62215. Os invasores estavam usando essa falha para obter privilégios totais do sistema. Os patches também resolvem riscos críticos de execução remota de código no Microsoft Office e no componente gráfico GDI+.

As atualizações são cruciais para proteger os sistemas contra ataques cibernéticos contínuos e potenciais.

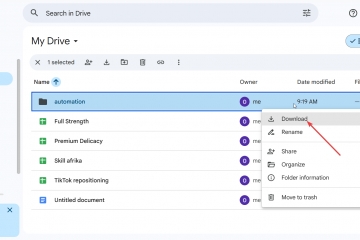

Novembro Patch de terça-feira de 2025: 63 vulnerabilidades corrigidas

Na terça-feira, a atualização de segurança mensal da Microsoft continha correções para 63 vulnerabilidades, uma redução significativa em relação ao volume do mês anterior.

Esta versão aborda cinco falhas classificadas como ‘Críticas’ e 58 como ‘Importantes’.

Com esses patches mais recentes, o número total de vulnerabilidades e exposições comuns (CVEs) abordadas pela Microsoft em 2025 agora é de 1.084.

A empresa lançou um total de 68 correções, um número que inclui atualizações anteriores para o navegador Edge baseado em Chromium.

Os patches mostram um grande foco no escalonamento de privilégios e incluem 29 para elevação de privilégio, 16 para execução remota de código e 11 para divulgação de informações.

Além disso, a atualização corrige três Falhas de negação de serviço e duas para desvio de recurso de segurança. Para as equipes de TI que priorizam seus cronogramas, a Microsoft também sinalizou cinco vulnerabilidades “importantes” como “exploração mais provável”. href=”https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-62215″target=”_blank”>CVE-2025-62215, a falha é um bug de Elevação de Privilégio (EoP). Ele permite que um invasor autenticado obtenha acesso total em nível de SISTEMA a uma máquina comprometida.

Sua causa raiz é uma condição de corrida, onde a sincronização inadequada de um recurso de kernel compartilhado pode ser manipulada para corromper a memória.

Um invasor deve vencer essa corrida baseada no tempo para explorar com sucesso a falha, o que pode fazer com que uma alocação de kernel seja liberada duas vezes, levando à corrupção de heap.

Embora a Microsoft não tenha detalhado os ataques específicos, seu Centro de Inteligência de Ameaças confirmou que a vulnerabilidade estava sendo usada antes que um patch estivesse disponível, de acordo com o comunicado da Microsoft. Especialistas em segurança costumam alertar sobre o perigo de tais falhas quando associadas a outras explorações.

Bugs como esses costumam ser associados a um bug de execução de código por malware para assumir completamente o controle de um sistema. Isso torna a correção do CVE-2025-62215 uma prioridade máxima para todos os administradores do Windows.

Dissecando as cinco vulnerabilidades críticas

Além da ameaça imediata de dia zero, os administradores também devem enfrentar cinco vulnerabilidades críticas que podem permitir comprometimento grave do sistema. Cada uma apresenta um perfil de risco distinto.

A falha com classificação mais alta é a CVE-2025-60724, uma vulnerabilidade de execução remota de código (RCE) no componente gráfico do Windows GDI+. Ele possui uma pontuação CVSS de 9,8 em 10.

Um invasor pode explorar isso convencendo um usuário a abrir um documento especialmente criado. Mais perigosamente, pode afetar os serviços da Web que analisam documentos que contêm um metarquivo malicioso, permitindo o RCE sem qualquer interação do usuário.

Outro RCE crítico, CVE-2025-62199, afeta o Microsoft Office. Essa vulnerabilidade de uso após liberação pode ser acionada quando um usuário abre ou até mesmo visualiza um documento malicioso e torna o Painel de Visualização do Outlook um vetor de ataque potencial e sem atrito.

A exploração bem-sucedida permite que um invasor execute código com os privilégios do usuário, como explica o boletim da Microsoft.

CVE-2025-62214 é um RCE crítico no Visual Studio. Sua exploração é complexa, exigindo que um invasor execute várias etapas, incluindo injeção imediata e interação do usuário com o Agente Copilot, de acordo com a divulgação da vulnerabilidade.

Isso destaca uma superfície de ataque emergente em ferramentas de desenvolvimento assistidas por IA. Uma vulnerabilidade de elevação de privilégio no kernel gráfico DirectX, CVE-2025-60716, pode permitir que um invasor local obtenha privilégios mais altos, embora também exija vencer uma condição de corrida difícil, de acordo com a documentação da Microsoft.

Finalmente, CVE-2025-30398 é uma vulnerabilidade de divulgação de informações no Nuance PowerScribe 360. Essa falha pode permitir que um invasor não autenticado faça uma chamada de API e acesse informações confidenciais, conforme detalhado no comunicado.

Os dados incluem informações de identificação pessoal (PII), acessíveis pela rede. Todas as cinco vulnerabilidades críticas ressaltam a ampla superfície de ataque que as organizações devem defender.

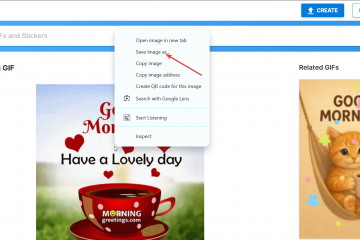

Lista de todas as atualizações de segurança do Patch Tuesday de novembro de 2025

Produto CVE ID CVE Título Gravidade Agente Azure Monitor CVE-2025-59504 Vulnerabilidade de execução remota de código do agente Azure Monitor Importante Programa de Melhoria da Experiência do Cliente (CEIP) CVE-2025-59512 Elevação do Programa de Melhoria da Experiência do Cliente (CEIP) de Vulnerabilidade de Privilégio Importante Dynamics 365 Field Service (online) CVE-2025-62211 Dynamics 365 Field Service (online) Vulnerabilidade de falsificação Importante Dynamics 365 Field Service (online) CVE-2025-62210 Dynamics 365 Field Service (online) Vulnerabilidade de falsificação Importante Copiloto do GitHub e código do Visual Studio CVE-2025-62453 Vulnerabilidade de desvio de recurso de segurança do GitHub Copilot e Visual Studio Code Processo de host importante para tarefas do Windows CVE-2025-60710 Processo de host para vulnerabilidade de elevação de privilégio de tarefas do Windows Importante Gerenciador de configuração da Microsoft CVE-2025-47179 Vulnerabilidade de elevação de privilégio do Configuration Manager Importante Microsoft Dynamics 365 (on-premises) CVE-2025-62206 Vulnerabilidade de divulgação de informações do Microsoft Dynamics 365 (On-Premises) Componente importante do Microsoft Graphics CVE-2025-60724 Vulnerabilidade de execução remota de código GDI+ Importante Microsoft Office CVE-2025-62216 Vulnerabilidade de execução remota de código no Microsoft Office Importante Microsoft Office CVE-2025-62199 Vulnerabilidade de execução remota de código no Microsoft Office Crítica Microsoft Office Excel CVE-2025-62200 Vulnerabilidade de execução remota de código no Microsoft Excel Importante Microsoft Office Excel CVE-2025-62201 Vulnerabilidade de execução remota de código no Microsoft Excel Importante Microsoft Office Excel CVE-2025-60726 Vulnerabilidade de divulgação de informações do Microsoft Excel Importante Microsoft Office Excel CVE-2025-62203 Vulnerabilidade de execução remota de código no Microsoft Excel Importante Microsoft Office Excel CVE-2025-62202 Vulnerabilidade de divulgação de informações do Microsoft Excel Importante Microsoft Office Excel CVE-2025-60727 Vulnerabilidade de execução remota de código no Microsoft Excel Importante Microsoft Office Excel CVE-2025-60728 Vulnerabilidade de divulgação de informações do Microsoft Excel Importante Microsoft Office Excel CVE-2025-59240 Vulnerabilidade de divulgação de informações do Microsoft Excel Importante Microsoft Office SharePoint CVE-2025-62204 Vulnerabilidade de execução remota de código no Microsoft SharePoint Importante Microsoft Office Word CVE-2025-62205 Vulnerabilidade de execução remota de código do Microsoft Office Importante Serviço de streaming da Microsoft CVE-2025-59514 Vulnerabilidade de elevação de privilégio do proxy do serviço de streaming da Microsoft Importante Sistema de provisionamento sem fio da Microsoft CVE-2025-62218 Elevação do sistema de provisionamento sem fio da Microsoft Vulnerabilidade de privilégio importante Sistema de provisionamento sem fio da Microsoft CVE-2025-62219 Sistema de provisionamento sem fio da Microsoft Vulnerabilidade de elevação de privilégio Importante Serviço de agendador de classe multimídia (MMCSS) CVE-2025-60707 Vulnerabilidade de elevação de privilégio do driver do Multimedia Class Scheduler Service (MMCSS) Nuance importante PowerScribe CVE-2025-30398 Nuance PowerScribe 360 Vulnerabilidade de divulgação de informações crítica OneDrive para Android CVE-2025-60722 Vulnerabilidade de elevação de privilégio do Microsoft OneDrive para Android Função importante: Windows Hyper-V CVE-2025-60706 Vulnerabilidade de divulgação de informações do Windows Hyper-V Importante SQL Server CVE-2025-59499 Vulnerabilidade de elevação de privilégio do Microsoft SQL Server Driver Storvsp.sys importante CVE-2025-60708 Negação de serviço do driver Storvsp.sys Vulnerabilidade Importante Visual Studio CVE-2025-62214 Vulnerabilidade de execução remota de código do Visual Studio Crítica Extensão de bate-papo CoPilot do Visual Studio Code CVE-2025-62449 Vulnerabilidade de desvio de recurso de segurança da extensão de bate-papo CoPilot do código do Microsoft Visual Studio Importante Extensão de bate-papo CoPilot do código do Visual Studio importante CVE-2025-62222 Vulnerabilidade de execução remota de código de Agentic AI e Visual Studio Code Importante proteção do administrador do Windows CVE-2025-60721 Vulnerabilidade de elevação de privilégio na proteção do administrador do Windows Proteção importante do administrador do Windows CVE-2025-60718 Vulnerabilidade de elevação de privilégio na proteção do administrador do Windows Driver importante de função auxiliar do Windows para WinSock CVE-2025-62217 Driver de função auxiliar do Windows para Vulnerabilidade de elevação de privilégio do WinSock Driver de função auxiliar importante do Windows para WinSock CVE-2025-60719 Driver de função auxiliar do Windows para Vulnerabilidade de elevação de privilégio WinSock Driver de função auxiliar importante do Windows para WinSock CVE-2025-62213 Driver de função auxiliar do Windows para vulnerabilidade de elevação de privilégio WinSock Driver importante do protocolo Bluetooth RFCOM do Windows CVE-2025-59513 Vulnerabilidade de divulgação de informações do driver do protocolo Bluetooth RFCOM do Windows Importante Serviço ao usuário do Windows Broadcast DVR CVE-2025-59515 Vulnerabilidade de elevação de privilégio no serviço do usuário do Windows Broadcast DVR Serviço importante do usuário do Windows Broadcast DVR CVE-2025-60717 Vulnerabilidade de elevação de privilégio do serviço de usuário do Windows Broadcast DVR Serviço importante de cache do lado do cliente (CSC) do Windows CVE-2025-60705 Vulnerabilidade de elevação de privilégio no cache do lado do cliente do Windows Driver importante do sistema de arquivos de log comum do Windows CVE-2025-60709 Vulnerabilidade de elevação de privilégio do driver do sistema de arquivos de log comum do Windows Importante Windows DirectX CVE-2025-59506 Vulnerabilidade de elevação de privilégio do kernel gráfico DirectX Importante Windows DirectX CVE-2025-60716 Vulnerabilidade de elevação de privilégio do kernel gráfico DirectX Crítica Windows DirectX CVE-2025-60723 Vulnerabilidade de negação de serviço no kernel gráfico DirectX Importante Kerberos do Windows CVE-2025-60704 Vulnerabilidade de elevação de privilégio Kerberos do Windows Importante Kernel do Windows CVE-2025-62215 Vulnerabilidade de elevação de privilégio do kernel do Windows Importante Gerenciador de licenças do Windows CVE-2025-62208 Vulnerabilidade de divulgação de informações do Gerenciador de licenças do Windows Importante Gerenciador de licenças do Windows CVE-2025-62209 Vulnerabilidade de divulgação de informações do Gerenciador de licenças do Windows Importante Windows OLE CVE-2025-60714 Vulnerabilidade de execução remota de código OLE do Windows Importante Área de Trabalho Remota do Windows CVE-2025-60703 Vulnerabilidade de elevação de privilégio nos serviços de área de trabalho remota do Windows Importante serviço de roteamento e acesso remoto do Windows (RRAS) CVE-2025-62452 Roteamento e acesso remoto do Windows Vulnerabilidade de execução remota de código do serviço (RRAS) Serviço importante de roteamento e acesso remoto do Windows (RRAS) CVE-2025-59510 Vulnerabilidade de negação de serviço do serviço de roteamento e acesso remoto (RRAS) do Windows Importante Serviço de roteamento e acesso remoto do Windows (RRAS) CVE-2025-60715 Vulnerabilidade de execução remota de código do Windows Routing and Remote Access Service (RRAS) Importante serviço de roteamento e acesso remoto do Windows (RRAS) CVE-2025-60713 Vulnerabilidade de elevação de privilégio do serviço de roteamento e acesso remoto (RRAS) do Windows Importante cartão inteligente do Windows CVE-2025-59505 Vulnerabilidade de elevação de privilégio do leitor de cartão inteligente do Windows Discurso importante do Windows CVE-2025-59507 Vulnerabilidade importante de elevação de privilégio no tempo de execução de fala do Windows CVE-2025-59508 Elevação de privilégio de reconhecimento de fala do Windows Vulnerabilidade importante na fala do Windows CVE-2025-59509 Vulnerabilidade importante na divulgação de informações no reconhecimento de fala do Windows CVE-2025-62220 Vulnerabilidade de execução remota de código do subsistema Windows para Linux GUI Importante Windows TDX.sys CVE-2025-60720 Vulnerabilidade de elevação de privilégio do driver de tradução da interface do driver de transporte do Windows (TDI) Serviço WLAN importante do Windows CVE-2025-59511 Vulnerabilidade de elevação de privilégio do serviço WLAN do Windows importante