O OpenAI lançou um”modo de desenvolvedor”poderoso, mas arriscado, para o ChatGPT, concedendo aos assinantes pagantes acesso completo de leitura e gravação a ferramentas externas por meio do protocolo de contexto do modelo (MCP). Calendários, ou Atualizar registros CRM diretamente. A empresa está pedindo aos desenvolvedores que prossiga com cautela, assim como expostos a leitura do novo modo de destruição de dados e ataques maliciosos . Ele transforma a IA de um consumidor de dados passivos em um agente ativo capaz de executar tarefas complexas do mundo real.

No modo desenvolvedor, os desenvolvedores podem criar conectores e usá-los no bate-papo para ações de gravação (não apenas pesquisar/buscar). Atualize os ingressos JIRA, acione os fluxos de trabalho Zapier ou combine conectores para automações complexas. pic.twitter.com/1w0rtggenu

-OpenIl Developers (@Openaidevs) 10 de setembro, 2025 AVISOS

Embora o potencial de automação do fluxo de trabalho seja imenso, Open’s Own Documentation Os devoluções de riscos envolvidos. e o perigo de se conectar a servidores MCP maliciosos projetados para roubar informações.

Esse recurso é estritamente para os desenvolvedores que entendem como configurar e testar conectores com segurança. Esse ambiente de alto risco é uma conseqüência direta de fornecer a um modelo de IA as teclas para executar ações de gravação em sistemas externos. O MCP fornece um padrão universal para os modelos de IA se conectarem com as ferramentas, substituindo integrações sob medida. Gigantes tecnológicos como Microsoft, AWS e Google anunciaram o suporte. A adoção rápida expôs uma base frágil. Os novos recursos no ChatGPT chegam contra um cenário de falhas de segurança críticas conhecidas no ecossistema MCP mais amplo. Um relatório de julho de 2025 da empresa de segurança Backslash Security revelou vulnerabilidades generalizadas em servidores públicos do MCP. A BackSlash Security alertou que”quando a exposição à rede atende às permissões excessivas, você obtém a tempestade perfeita”, potencialmente permitindo que um invasor assuma o controle total da máquina host.

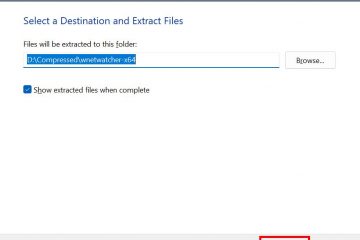

Essa não foi a primeira bandeira vermelha. Em maio de 2025, uma vulnerabilidade crítica foi encontrada no popular servidor MCP do Github. Apelidado de”fluxo de agente tóxico”, a exploração poderia enganar um agente de IA a vazar dados de repositório privado. href=”https://simonwillison.net/2025/may/26/github-mcp-exploited/”Target=”_ Blank”> riscos inerentes de agentes usando dados não confiáveis . ativar o novo modo é direto. Pode ser ativado nas configurações de”conectores”do ChatGPT para as contas Pro e Plus Web. Uma vez ativado, os usuários podem importar servidores MCP remotos, disponibilizando suas ferramentas na interface de bate-papo. Isso pode envolver a especificação de nomes de ferramentas diretamente ou proibindo o uso de funções internas para evitar ambiguidade. A interface permite a inspeção das cargas úteis JSON e requer confirmação para ações de gravação por padrão. Ao desbloquear recursos de gravação, o OpenAI está acelerando a mudança em direção a sistemas mais autônomos. No entanto, também coloca o padrão MCP nascente e às vezes vulnerável no centro de uma nova e mais perigosa fronteira do desenvolvimento de aplicativos de IA.