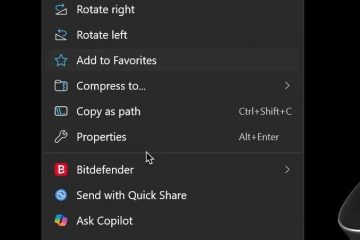

A Microsoft está estendendo sua política obrigatória de autenticação multi-fator (MFA) para cobrir a linha de comando e o acesso programático ao Azure, uma etapa crítica que remodelará os fluxos de trabalho do desenvolvedor e as operações de TI. A partir de 1º de outubro de 2025, qualquer usuário que gerencie recursos do Azure por meio de ferramentas como Azure CLI ou PowerShell precisará autenticar com o MFA para a maioria das ações. Ele tem como alvo diretamente os ambientes poderosos e baseados em scripts, onde grande parte da infraestrutura de nuvem moderna é gerenciada. A política se aplica globalmente a todos criar, atualizar ou excluir operações, representando um grande impulso para proteger processos automatizados. Target=”_ Blank”> Onda de Execução Representa a segunda e última etapa de uma iniciativa de segurança mais ampla projetada para proteger metodicamente todos os pontos de acesso administrativos à plataforma do Azure. O estágio inicial, Fase 1, iniciou sua implantação gradual no final de 2024, concentrando-se em sinais interativos para consoles administrativos baseados na Web. No portal do Azure, o Microsoft ENTRA Admin Center e o Microsoft Intune Admin Center, com o Microsoft 365 Admin Center seguindo em fevereiro de 2025. Esse foco inicial e deliberado em interfaces gráficas deu tempo às organizações para se preparar para o acesso mais complexo. DevOps modernos e fluxos de trabalho de automação. Isso inclui a interface da linha de comando do Azure (CLI do Azure), o Azure PowerShell, o Azure Mobile App e qualquer infraestrutura como ferramentas de código (IAC) que dependem dessas interfaces para implantação e gerenciamento. Os pontos de extremidade da API REST usados para gerenciamento de recursos também estão em escopo, garantindo uma cobertura abrangente. De acordo com a documentação da Microsoft, as operações somente leitura não exigirão o MFA, uma distinção importante que impede a interrupção de muitos scripts de monitoramento, auditoria e relatórios que recuperam apenas dados da plataforma. Muitas tarefas automatizadas são executadas em contas de usuário, geralmente chamadas de contas de serviço baseadas no usuário. Under the new rules, these accounts will be prompted for MFA, which could break unattended scripts and Pipelines CI/CD .

Para abordar isso, a Microsoft está aconselhando fortemente os clientes a migrar para longe das identidades do usuário para automação. A prática recomendada recomendada é usar identidades de carga de trabalho, como diretores de serviço ou identidades gerenciadas. Eles são projetados para cenários não interativos e não estão sujeitos aos mesmos requisitos de MFA que as contas de usuário. Os administradores globais podem solicitar para adiar a data da aplicação da fase 2 para o inquilino, com o

A lógica da empresa é apoiada por dados atraentes. A própria pesquisa da Microsoft indica que o MFA pode impedir mais de 99,2% dos ataques de comprometimento da conta, tornando-o uma das medidas de segurança mais eficazes disponíveis. Ao aplicá-lo no nível programático, a Microsoft pretende proteger o núcleo das operações em nuvem de seus clientes. Outros provedores importantes de nuvem estão implementando medidas semelhantes, refletindo um reconhecimento coletivo de que segurança baseada em senha não é mais suficiente. A política atualmente não se estende ao Azure para o governo dos EUA ou outras nuvens soberanas.