Pesquisadores acadêmicos desenvolveram um sistema automatizado usando IA generativa que pode caçar, verificar e gerar correções para uma vulnerabilidade crítica de software que se espalhou silenciosamente por projetos de código aberto por 15 anos. O oleoduto movido a IA já identificou 1.756 projetos vulneráveis de node.js no Github e levou com sucesso 63 deles a serem remendados, provando a viabilidade de uma abordagem de ponta a ponta à remediação automatizada de segurança. O sistema não apenas encontra a falha, mas também usa o GPT-4 do OpenAI para escrever e validar um patch, fechando efetivamente um orifício de segurança que permite que os invasores acessem arquivos de servidor restritos. Abrange todo o ciclo de vida do gerenciamento de vulnerabilidades em uma escala anteriormente inatingível. No entanto, suas descobertas também vieram com um aviso gritante: os modelos de IA que estão sendo anunciados como o futuro do desenvolvimento de software são frequentemente”envenenados”, tendo aprendido a replicar o mesmo código inseguro que agora estão sendo solicitados a corrigir.

Anatomia de um bug para sempre

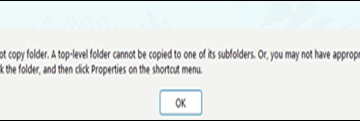

A persistência da vulnerabilidade é um estudo de caso na complexa dinâmica social do software de código aberto. Os pesquisadores rastrearam o código Node.js falhos em um snippet compartilhado pela primeira vez no Github Gist em 2010. A partir daí, ele foi copiado e colado nos fóruns de desenvolvedores e em milhares de projetos, tornando-se um tipo de fantasma digital na máquina. A natureza enganosa da falha contribuiu para sua propagação; Como os navegadores da Web modernos higienizam automaticamente a contribuição maliciosa que desencadeia o bug, os próprios testes dos desenvolvedores falharam em revelar o perigo. Isso criou uma falsa sensação de segurança, permitindo que o padrão vulnerável fique profundamente arraigado no DNA de inúmeras aplicações. Começa com a digitalização do GitHub para padrões de código associados à vulnerabilidade, usa análise estática para sinalizar candidatos a alta probabilidade e, em seguida, tenta ativamente explorar a falha em um ambiente seguro para eliminar falsos positivos. Para vulnerabilidades confirmadas, ele solicita o GPT-4 a gerar um patch, que é testado para garantir que corrige o problema sem quebrar o aplicativo. Em uma veia semelhante, Meta anunciou Em abril de 2025, uma nova remendão, automaticamente, automathing, automatishing, que é um novo, em abril. Embora o potencial seja enorme, a abordagem tem seus críticos. In its April 2025 announcement, Meta also revealed LlamaFirewall, a tool designed specifically to act as a guardrail to prevent models from generating Esse código inseguro.

Em novembro, o grande agente da IA do Google para encontrar problemas de segurança em software, descobriu uma séria vulnerabilidade no SQLite, um mecanismo de banco de dados de código aberto amplamente usado em aplicativos de software e sistemas incorporados. Big Sleep surgiu de O projeto anterior do Google é um agente de segurança para o que é um agente automático para um agente de autonomia para o AUTOMOUNO.

Também no ano passado, a Startup Protect AI lançou o Vulnhuntr, uma ferramenta comercial usando o modelo Claude da Anthropic para encontrar vulnerabilidades de dia zero no código Python. A empresa está agora Open Sourcing O projeto Para promover o desenvolvimento da comunidade. A vulnerabilidade infectou os próprios modelos de IA. Como os grandes modelos de idiomas são treinados em vastos tesouros de código público do GitHub, eles aprenderam o padrão inseguro como prática padrão. Os pesquisadores descobriram que, quando solicitados a criar um servidor de arquivos simples, muitos LLMs populares reproduziam com confiança o bug de 15 anos, mesmo quando explicitamente solicitados a escrever uma versão segura.

Esse problema”envenenado LLM”é uma preocupação crescente. De acordo com laboratórios endor , um escalonador 62% do código-generado ai contém bugs ou falhas de segurança. O desafio não é mais apenas corrigir o código legado, mas garantir que as ferramentas que construam código futuro não estejam perpetuando os erros do passado. O campo está vendo um enorme influxo de investimento e inovação à medida que as empresas se apressam para construir defesas movidas a IA.

Essa tendência está acelerando. Em março de 2025, empresa de segurança Detectar um sistema anunciado como um sistema coleta de inteligência de ameaças autonomamente, priorizando vulnerabilidades e construindo testes de segurança baseados em carga útil.”

Essa onda de inovação ressalta uma mudança fundamental. O projeto dos pesquisadores, embora acadêmico, é uma poderosa prova de conceito em um campo agora definido por um duplo desafio: alavancar a IA como uma poderosa arma defensiva e simultaneamente mitigar os novos riscos de segurança que a própria IA cria. O futuro da segurança do software provavelmente dependerá de quem pode dominar esse complexo Act Balancing primeiro.