A Microsoft identificou e expôs uma nova onda de atividades de espionagem cibernética, onde o grupo APT, apoiado pelo Irã, coloquialmente conhecido como Peach Sandstorm, tem aproveitado uma variedade de malware sofisticada chamada FalseFont. Esse backdoor personalizado fornece acesso remoto aos sistemas comprometidos das organizações dentro do Base Industrial de Defesa (DIB), que abrange mais de 100.000 empresas e subcontratados de defesa em todo o mundo.

Mecânica de Malware

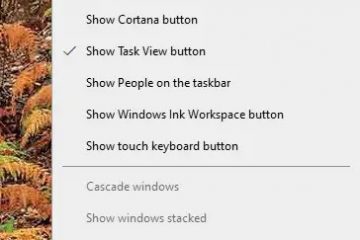

FalseFont permite que os invasores executem arquivos e transfiram dados de e para seus servidores de comando e controle (C2). O acesso remoto facilitado por este malware pode criar riscos de segurança substanciais e violações de dados para as entidades visadas. A equipe de segurança cibernética da Microsoft detectou pela primeira vez as atividades do FalseFont no início de novembro de 2023 e observa que a implantação do malware está alinhada com os esforços da Peach Sandstorm para refinar suas técnicas de intrusão.

Evolução da ameaça

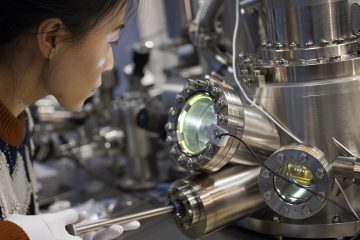

O grupo APT responsável – também conhecido como HOLMIUM, Refined Kitten, e pelo seu código operacional, APT33 – tem demonstrado um padrão de esforços consistentes na perseguição de espionagem e roubo de dados sensíveis dentro dos Estados Unidos, Arábia Saudita, e Coreia do Sul. Eles têm como alvo extensivo vários setores, incluindo governo, defesa, pesquisa, finanças e engenharia.

O desenvolvimento e uso de FalseFont são consistentes com a atividade da Peach Sandstorm observada pela Microsoft no ano passado, sugerindo que a Peach Sandstorm continua a melhorar sua habilidade comercial.

— Microsoft Threat Intelligence (@MsftSecIntel) 21 de dezembro de 2023

A Microsoft ressalta que as defesas da rede devem ser reforçadas pela redefinição de credenciais de quaisquer contas sujeitas a suspeitas de ataques de pulverização de senhas, uma das táticas comuns usadas pelos hackers. Além disso, a implementação da autenticação multifator (MFA) para endpoints RDP ou Windows Virtual Desktop é fortemente encorajada para melhorar a segurança da conta e reduzir vulnerabilidades.

A campanha recente, elucidada pelos avisos da Microsoft, indica uma campanha mais ampla, abordagem mais direcionada por parte da Peach Sandstorm, com ataques contínuos de spray de palavras-passe observados desde fevereiro de 2023, enfatizando o seu interesse particular nos setores de satélites, defesa e, embora em menor grau, farmacêutico dos EUA. As incursões deste ator resultaram na exfiltração restrita de dados de um número limitado de vítimas nos setores mencionados.

No contexto mais amplo das ameaças cibernéticas às agências e prestadores de serviços de defesa internacionais, este não é um cenário de ameaças isolado. Vários outros intervenientes estatais, incluindo os da Rússia, da Coreia do Norte e da China, também foram implicados em ataques cibernéticos de alto perfil contra alvos de defesa globais, sublinhando a natureza contínua e evolutiva da guerra cibernética.